E’ stata pubblicata su NVD poche ore fa una vulnerabilità significativa nel software Fortinet FortiClientEMS 7.4.4. Questa falla potrebbe consentire a un attaccante non autenticato di eseguire comandi o codice in maniera non autorizzata, sfruttando richieste HTTP appositamente costruite.

Il problema risiede nella gestione impropria di elementi speciali all’interno di comandi SQL, nota come vulnerabilità di tipo “SQL injection”. Questo tipo di falla consente di manipolare il database di un’applicazione senza autorizzazione, potenzialmente causando danni gravi.

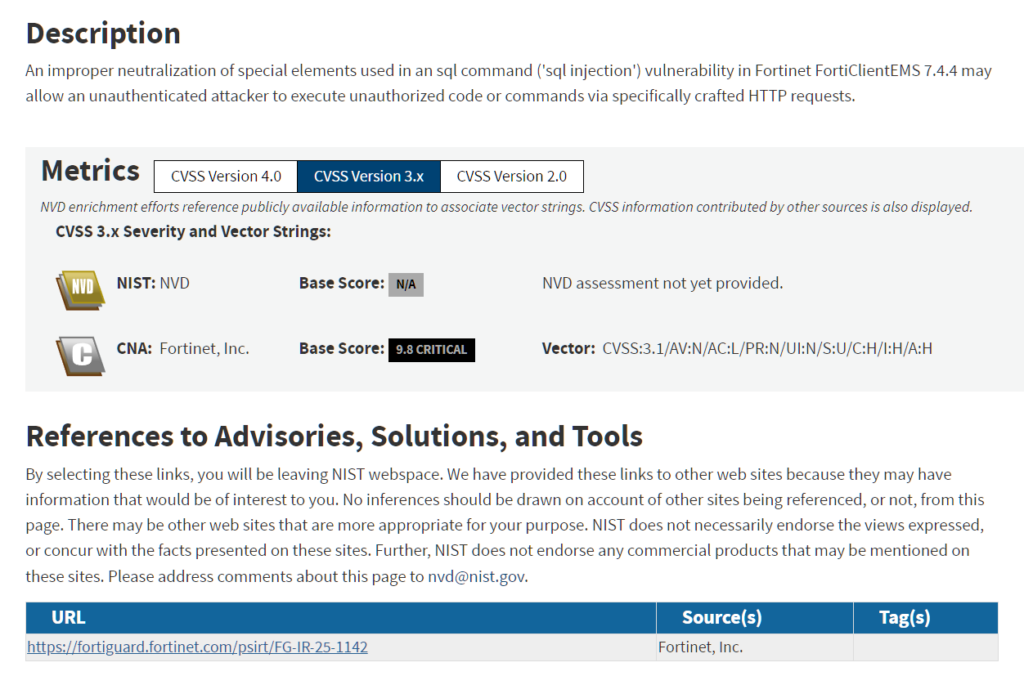

Fortinet ha attribuito a questa vulnerabilità il codice CVE-2026-21643. La gravità, secondo il CVSS 3.1, è classificata come critica con un punteggio di 9.8. Il vettore indica che l’attacco può essere effettuato da remoto senza autenticazione, e con impatto completo su confidenzialità, integrità e disponibilità.

L’exploit di questa falla permette agli aggressori di compromettere sistemi senza interazione dell’utente. Aziende che utilizzano FortiClientEMS 7.4.4 dovrebbero considerare immediatamente misure di mitigazione. Non correggere tempestivamente questa vulnerabilità può portare a furti di dati sensibili o interruzioni dei servizi aziendali.

Gli attacchi SQL injection restano tra i più pericolosi nel panorama della sicurezza informatica, proprio perché consentono di ottenere il massimo controllo con un minimo accesso iniziale. La vulnerabilità CVE-2026-21643 rientra nel CWE-89, confermando la sua natura critica e la necessità di attenzione immediata.

Fortinet ha rilasciato indicazioni per gestire questa criticità tramite il proprio portale di sicurezza Fortinet. Gli amministratori di sistema dovrebbero applicare subito gli aggiornamenti disponibili e monitorare eventuali anomalie nel traffico HTTP.

La vulnerabilità è stata registrata il 6 febbraio 2026 e la segnalazione è arrivata direttamente da Fortinet. Questo sottolinea l’importanza di mantenere aggiornati gli strumenti di sicurezza e di seguire i canali ufficiali di comunicazione dei fornitori.

Inoltre, la gestione proattiva delle patch e il controllo dei log di accesso sono strumenti essenziali per ridurre l’esposizione a exploit simili. La tempestività può fare la differenza tra un incidente contenibile e una compromissione estesa.

In definitiva, CVE-2026-21643 mostra quanto sia cruciale il monitoraggio continuo e l’aggiornamento costante dei sistemi di sicurezza. Le aziende che affrontano questa minaccia con prontezza possono limitare in modo significativo i rischi di attacchi devastanti.