Redazione RHC : 8 octubre 2025 14:42

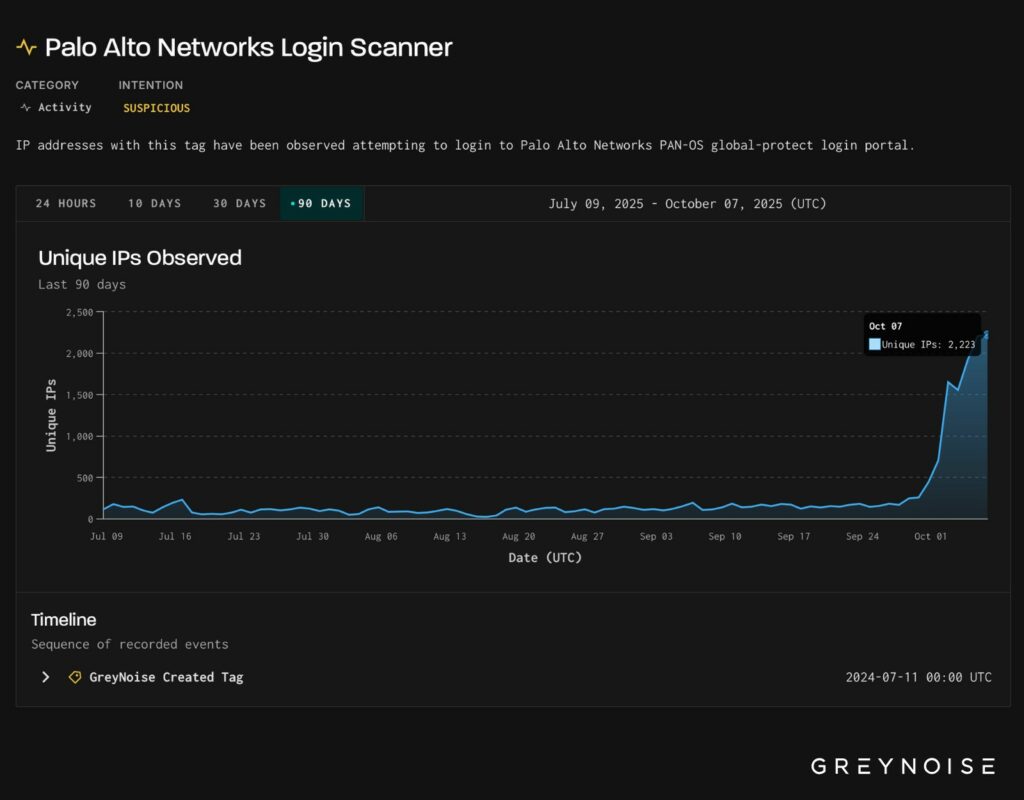

A partir del 7 de octubre de 2025, se produjo una intensificación a gran escala de los ataques dirigidos contra los portales de acceso GlobalProtect de Palo Alto Networks, PAN-OS . Más de 2200 direcciones IP únicas fueron atacadas en las labores de reconocimiento.

Se ha detectado un aumento significativo con respecto a las 1300 direcciones IP detectadas inicialmente hace tan solo unos días . Según el monitoreo de GreyNoise Intelligence, esto representa la actividad de escaneo más intensa de los últimos 90 días.

El 3 de octubre de 2025, un aumento significativo del 500 % en la actividad de escaneo marcó el inicio de la campaña de reconocimiento. Ese día, se detectaron aproximadamente 1300 direcciones IP únicas explorando los portales de inicio de sesión de Palo Alto . En comparación con los tres meses anteriores, este aumento inicial de actividad representó el nivel más alto de escaneos registrado.

En los 90 días previos a este evento, los volúmenes de escaneo diario casi nunca habían alcanzado el umbral de 200 IP.

El análisis de GreyNoise reveló que una proporción preponderante de direcciones IP maliciosas, un 91%, se encuentra en Estados Unidos . También se encontraron otros núcleos de concentración de estas direcciones en el Reino Unido, los Países Bajos, Canadá y Rusia, respectivamente.

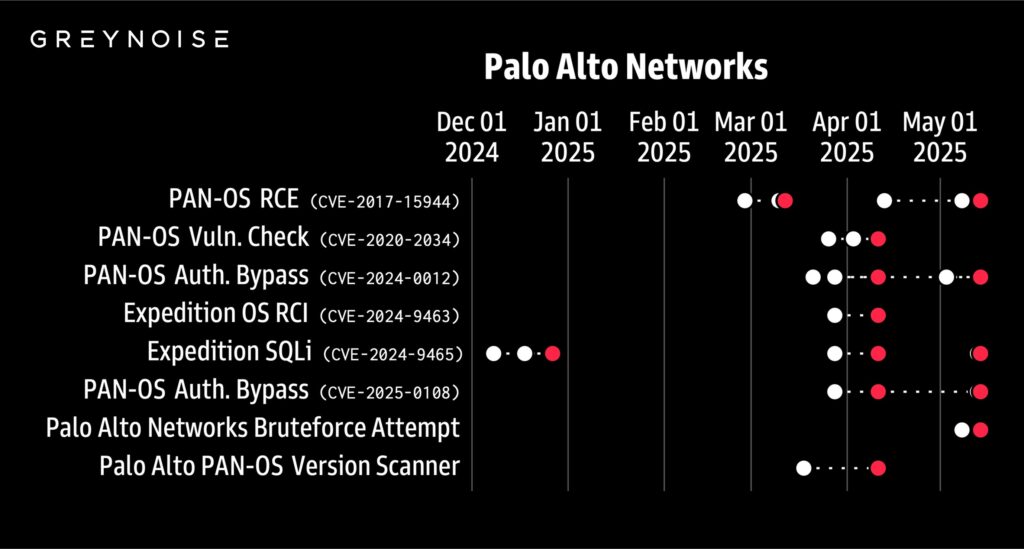

La sustancial inversión en infraestructura requerida para esta operación queda demostrada por el hecho de que los especialistas en seguridad identificaron aproximadamente el 12 % de las subredes ASN11878 dedicadas al escaneo de las puertas de acceso de Palo . Es probable que los actores de amenazas estén examinando sistemáticamente grandes bases de datos de credenciales , dados los patrones de autenticación fallidos que sugieren el uso de ataques de fuerza bruta automatizados contra los portales VPN SSL de GlobalProtect.

GreyNoise ha publicado un conjunto de datos completo que incluye nombres de usuario y contraseñas únicos de los intentos de inicio de sesión monitoreados en Palo, lo que permite a los equipos de seguridad estimar la posible exposición de las credenciales. El análisis técnico muestra que el 93 % de las direcciones IP afectadas se clasificaron como sospechosas, mientras que el 7 % se consideraron maliciosas.

El análisis de la actividad de escaneo revela varios patrones de agregación regional con firmas TCP únicas , lo que sugiere la existencia de múltiples grupos de amenazas organizados que operan simultáneamente . Investigadores de seguridad han identificado posibles vínculos entre la serie de escaneos de Palo Alto y las operaciones de exploración simultáneas contra dispositivos Cisco ASA.

Ambas campañas de ataque comparten huellas TCP dominantes vinculadas a la infraestructura en los Países Bajos, junto con comportamientos de agrupamiento regional y características de herramientas similares. El ataque multitecnológico sugiere una campaña de reconocimiento más amplia dirigida a las soluciones empresariales de acceso remoto.

Redazione

Redazione

Sería fantástico contar con un agente de IA capaz de analizar automáticamente el código de nuestros proyectos, identificar errores de seguridad, generar correcciones y lanzarlos inmediatamente a p...

Una falla crítica de 13 años de antigüedad, conocida como RediShell , en Redis permite la ejecución remota de código (RCE) , lo que brinda a los atacantes la capacidad de obtener control total de...

Se ha dicho muy poco sobre este acontecimiento, que personalmente considero de importancia estratégica y signo de un cambio importante en la gestión de las vulnerabilidades indocumentadas en Italia....

Investigadores de Trend Micro han detectado una campaña de malware a gran escala dirigida a usuarios de Brasil. Se distribuye a través de la versión de escritorio de WhatsApp y se caracteriza por u...

Oracle ha publicado un aviso de seguridad sobre una vulnerabilidad crítica identificada como CVE-2025-61882 en Oracle E-Business Suite . Esta falla puede explotarse remotamente sin autenticación , l...