Vincenzo Miccoli : 18 octubre 2025 09:20

Las redes inalámbricas IEEE 802.11, más conocidas como Wi-Fi, son el corazón de la conectividad moderna. Desde una solución específica para uso doméstico hasta un pilar tecnológico para el Internet de las Cosas (IoT), las ciudades inteligentes y la infraestructura empresarial, el Wi-Fi ha evolucionado de forma imparable. Hoy, en 2025, la llegada de Wi-Fi 7 (IEEE 802.11be) ofrece velocidades teóricas superiores a 46 Gbps y latencias inferiores a un milisegundo, pero también nuevos desafíos: seguridad, interferencias y gestión del espectro.

En este artículo, parte de la serie Wi-Fi de Red Hot Cyber, analizamos los fundamentos de las redes IEEE 802.11, explorando su arquitectura, comportamiento de la señal, ventajas y limitaciones. El objetivo es comprender no solo el potencial de Wi-Fi 7, sino también los desafíos emergentes, en particular los relacionados con la ciberseguridad y la gestión del espectro.

Imagina un mundo sin Wi-Fi: sin smartphones conectados, sin hogares inteligentes, sin oficinas sin cables enredados. El Wi-Fi ha conquistado el planeta gracias a cuatro puntos fuertes:

Pero no todo lo que reluce es oro. La transmisión por ondas de radio la hace vulnerable: un atacante con una antena direccional puede interceptar señales a distancia, e incluso WPA3 no es inmune a ataques sofisticados. Además, existen interferencias: las microondas y el Bluetooth congestionan la banda de 2,4 GHz, mientras que la banda de 6 GHz requiere estrategias avanzadas para evitar solapamientos. Por último, el alcance: regulaciones como las del ETSI (20-30 dBm) limitan la cobertura a 100-200 metros en exteriores, y en interiores, un muro de hormigón puede reducirla a la mitad.

Wi-Fi se basa en una arquitectura celular, los Conjuntos de Servicios , que definen cómo los dispositivos se comunican entre sí:

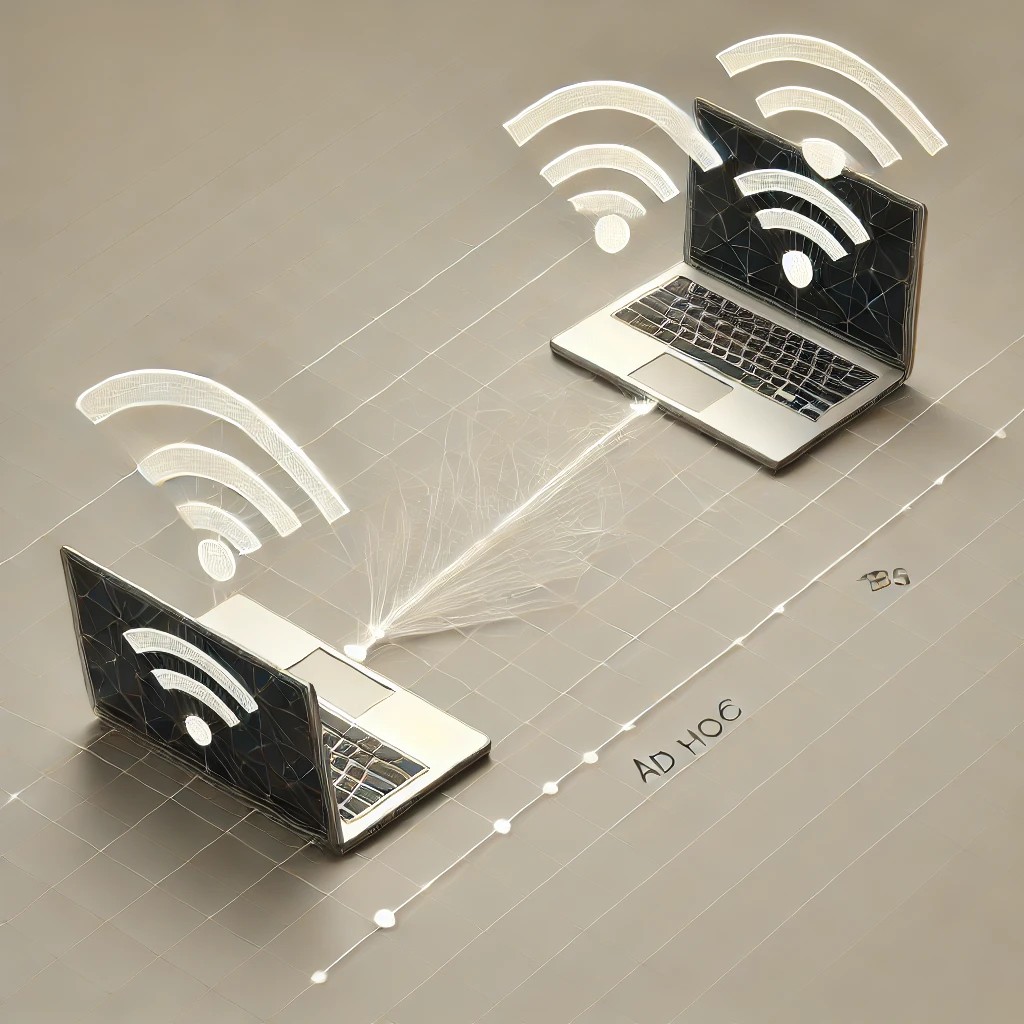

IBSS (Ad Hoc): Comunicación directa entre dispositivos

En una red del Conjunto de Servicios Básicos Independientes (IBSS) , no hay punto de acceso (PA): los dispositivos se conectan directamente entre sí. Este esquema, también conocido como modo ad hoc , es útil para situaciones de emergencia o redes temporales.

Ejemplo : los sensores industriales en una fábrica o un sitio de perforación remoto pueden usar IBSS para intercambiar datos directamente, sin la necesidad de una arquitectura de red compleja.

Operación : Los sensores se conectan en modo Ad Hoc , transmitiéndose información crítica entre sí para generar una alerta local en caso de peligro.

En el Conjunto de Servicios Básicos (BSS) , un AP actúa como coordinador , gestionando los clientes Wi-Fi y optimizando la comunicación. Este modelo es estándar para entornos domésticos y empresariales.

Ejemplo : Red Wi-Fi 6 para pequeñas oficinas , con un único AP que utiliza OFDMA (Acceso Múltiple por División de Frecuencia Ortogonal) y MU-MIMO para manejar múltiples conexiones simultáneas, asignando porciones de espectro de manera más eficiente.

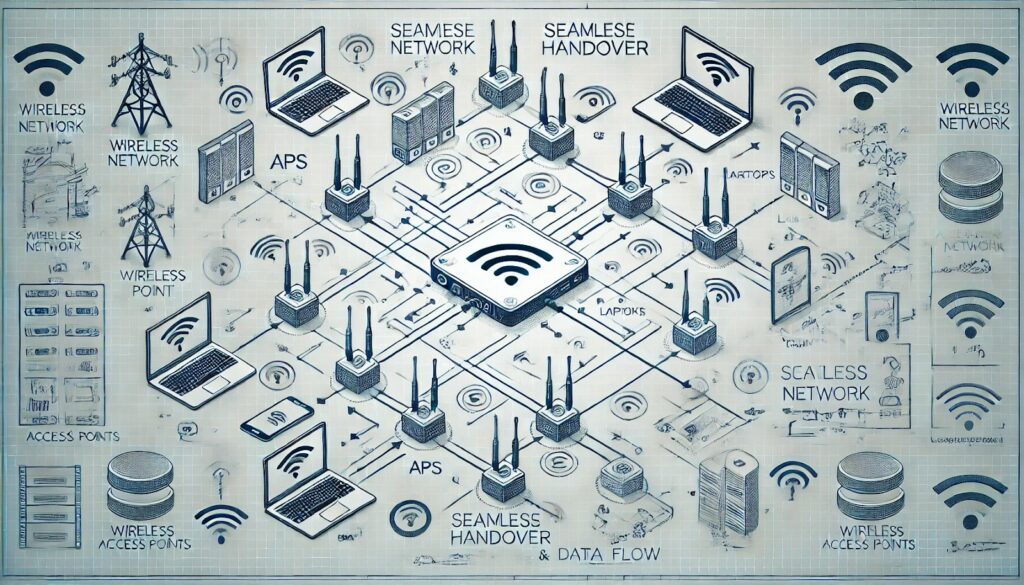

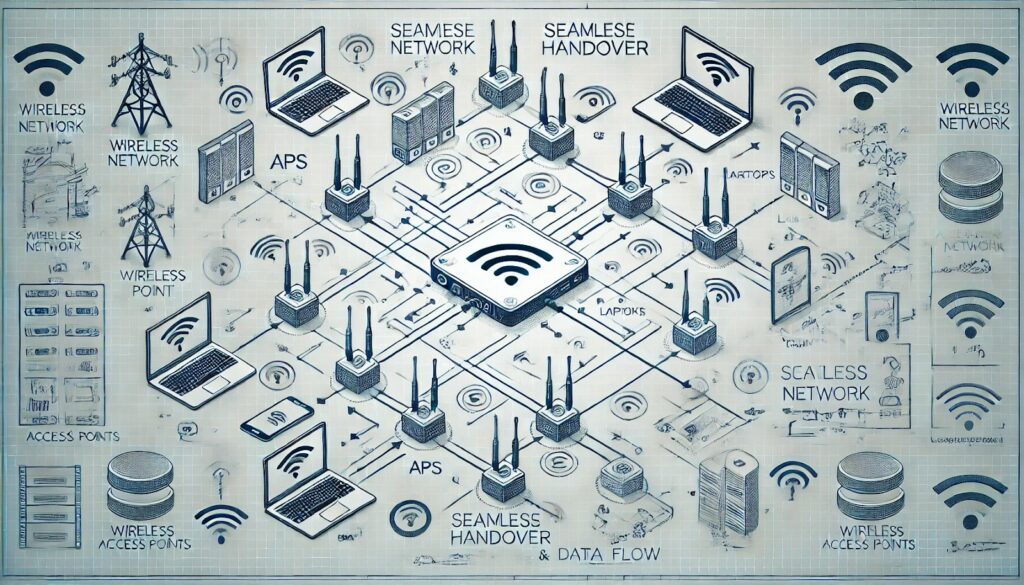

El Conjunto de Servicios Extendidos (ESS) conecta múltiples BSS a través de un Sistema de Distribución (DS) , generalmente mediante Ethernet o backhaul inalámbrico. Es el modelo utilizado para garantizar una cobertura ininterrumpida en áreas extensas.

Ejemplo :

En 2025, Wi-Fi 7 eleva el listón: MLO permite usar múltiples bandas en paralelo, lo que reduce la latencia y aumenta la fiabilidad. ¿El resultado? Un dispositivo puede cambiar de 2,4 GHz (largo alcance) a 6 GHz (alta capacidad) sin que te des cuenta. Añade canales de 320 MHz y MU-MIMO bidireccional, y tendrás una red que puede gestionar hasta 50 dispositivos en una habitación sin problemas.

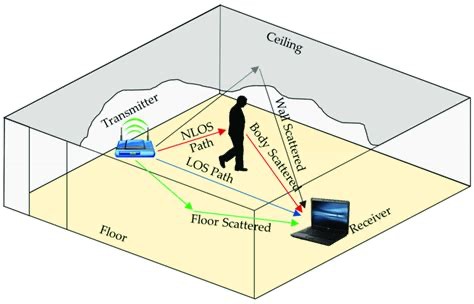

Después de ver cómo funciona la arquitectura Wi-Fi con IBSS, BSS y ESS para garantizar la conectividad y la itinerancia sin interrupciones, la pregunta natural es: ¿qué sucede físicamente con la señal cuando nos movemos de un punto de acceso a otro?

El Wi-Fi no es solo software y redes, sino ondas electromagnéticas que deben superar distancias y obstáculos para conectar dispositivos. Sus frecuencias operan en las bandas ISM (2,4 y 5 GHz) y U-NII (6 GHz), y su propagación se rige por leyes físicas precisas. La frecuencia lo dicta todo: a 2,4 GHz, la longitud de onda es de 12,5 cm, ideal para atravesar paredes; a 6 GHz, baja a 5 cm, ideal para la velocidad, pero frágil ante obstáculos.

La potencia recibida disminuye con la distancia según la ley del cuadrado inverso:

Pr=(4πR)2Pt

Si añadimos la absorción (10-15 dB para una pared de hormigón) y las reflexiones, comprenderemos por qué la señal se pierde a 50 metros en interiores. Pero existen trucos: la formación de haz enfoca las ondas como un faro, y la OFDM divide los datos en subcanales para evitar interferencias. Wi-Fi 7 va más allá, con 4096-QAM que concentra más bits en cada símbolo, lo que aumenta el rendimiento en un 20 % en comparación con Wi-Fi 6.

En 2025, Wi-Fi 7 será el nuevo estándar de oro, llevando la conectividad inalámbrica a nuevas alturas:

¿El resultado? Puedes transmitir en 8K, administrar una multitud de dispositivos IoT y trabajar de forma remota sin interrupciones. Pero hay un precio: más puntos de acceso implican mayores costos, y la seguridad debe adaptarse a amenazas cada vez más sofisticadas.

El Wi-Fi es potente, pero también vulnerable si no se protege adecuadamente. WPA3 representa un avance, pero las amenazas persisten:

MLO ayuda a distribuir el tráfico y reducir los riesgos, pero sin cifrado y una segmentación adecuada, un punto de acceso comprometido puede actuar como un caballo de Troya . Además, la expansión de la banda de 6 GHz provocará una mayor densidad de dispositivos, lo que requerirá la adopción de algoritmos de IA para la gestión dinámica de interferencias y la optimización del canal en tiempo real .

El protocolo IEEE 802.11 es una obra maestra de la ingeniería que ha convertido al Wi-Fi en sinónimo de velocidad, flexibilidad y ubicuidad . Con Wi-Fi 7 , el futuro de la conectividad entra en una nueva era, pero no sin concesiones:

Para quienes trabajan en ciberseguridad y gestión de redes , el mensaje es claro: diseñar con previsión, proteger cada capa y prepararse para un mundo cada vez más inalámbrico y cada vez más propenso a riesgos.

¡Síguenos en nuestra Columna WiFi para estar al día!

Referencias :

[1] IEEE (2024). Descripción técnica de Wi-Fi 7 .

[2] Extracción y selección de características de orden superior para el reconocimiento robusto de gestos humanos mediante CSI de dispositivos Wi-Fi COTS https://www.mdpi.com/1424-8220/19/13/2959

El investigador de seguridad Alessandro Sgreccia , miembro del equipo HackerHood de Red Hot Cyber, ha informado de dos nuevas vulnerabilidades en Zyxel que afectan a varios dispositivos de la familia ...

La Agencia de Seguridad Cibernética y de Infraestructura (CISA) y el Centro de Análisis e Intercambio de Información Multiestatal (MS-ISAC) están emitiendo este Aviso Conjunto de Ciberseguridad (C...

El 20 de octubre de 2025 marca un aniversario significativo en la historia de la informática: el procesador Intel 80386 , también conocido como i386 , celebra su 40.º aniversario . ¡Y es un cumple...

Investigadores de VUSec han presentado un artículo titulado «Entrenamiento en solitario», que cuestiona los principios fundamentales de la protección contra ataques Spectre-v2 . Anteriormente , se...

El 20 de septiembre, informamos sobre un ciberataque que paralizó varios aeropuertos europeos, incluidos los de Bruselas, Berlín y Londres-Heathrow. Se trató de un ataque a la cadena de suministro ...