Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

En uno de los foros más populares de Rusia para la compraventa de vulnerabilidades y herramientas de ataque, el hilo apareció como un anuncio comercial estándar, pero su contenido dista mucho de se...

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

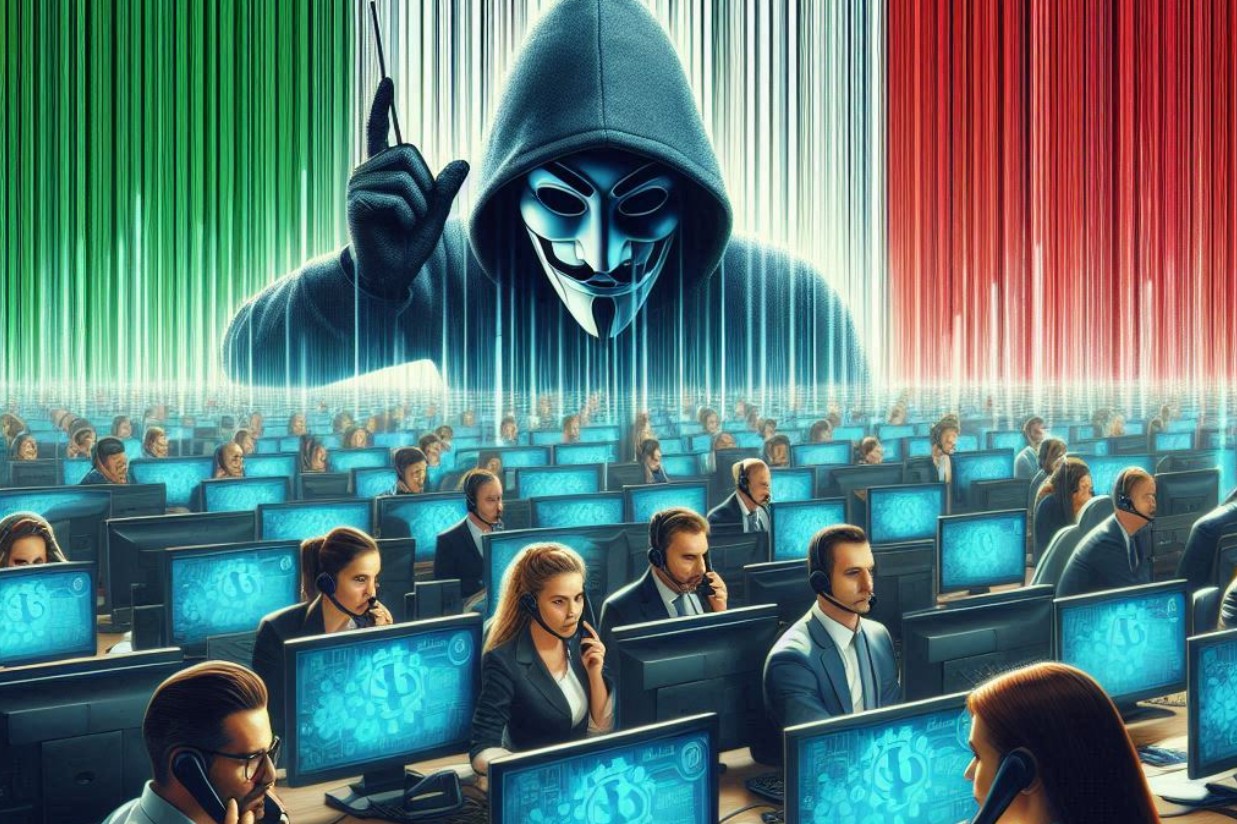

Las empresas italianas de centros de llamadas dejan todas las grabaciones de audio en línea

Probando el exploit: HackerHood prueba el exploit de WINRAR CVE-2025-8088

¡Los hackers eluden los WAF más estrictos con una sola línea de JavaScript! ¿La moraleja? Escribe siempre con seguridad.

Thermoptic: La herramienta para eludir los sistemas de bloqueo basados en huellas dactilares

NightshadeC2, la nueva botnet que utiliza métodos no convencionales para eludir la protección

¡Cephalus ya está aquí! El grupo de ransomware que ataca mediante el reemplazo de DLL.

Las empresas italianas de centros de llamadas dejan todas las grabaciones de audio en línea

Redazione RHC - 9 de septiembre de 2025

Las empresas italianas que utilizan plataformas de telefonía en línea (VoIP) basadas en software de código abierto como Asterisk y Vicidial recurren a estos sistemas para contactar a diario con...

Probando el exploit: HackerHood prueba el exploit de WINRAR CVE-2025-8088

Redazione RHC - 9 de septiembre de 2025

Manuel Roccon, líder del equipo de ética de HackerHood de Red Hot Cyber, ha creado un video de demostración detallado en YouTube que muestra de forma práctica cómo funciona el...

¡Los hackers eluden los WAF más estrictos con una sola línea de JavaScript! ¿La moraleja? Escribe siempre con seguridad.

Redazione RHC - 9 de septiembre de 2025

En una prueba de seguridad, los investigadores de Ethiack encontraron una forma de eludir incluso los firewalls de aplicaciones web más estrictos mediante una técnica inusual: inyección de JavaScript mediante...

Thermoptic: La herramienta para eludir los sistemas de bloqueo basados en huellas dactilares

Redazione RHC - 9 de septiembre de 2025

El investigador de seguridad Matthew Bryant presentó recientemente Thermoptic, una herramienta innovadora que actúa como un proxy HTTP. Esta herramienta puede camuflar las solicitudes de red para que parezcan tráfico...

NightshadeC2, la nueva botnet que utiliza métodos no convencionales para eludir la protección

Redazione RHC - 9 de septiembre de 2025

eSentire ha informado del descubrimiento de una nueva botnet llamada NightshadeC2, que utiliza métodos no convencionales para evadir la protección y los entornos sandbox. El malware se distribuye mediante versiones...

¡Cephalus ya está aquí! El grupo de ransomware que ataca mediante el reemplazo de DLL.

Redazione RHC - 8 de septiembre de 2025

A mediados de agosto, los investigadores detectaron el ransomware Cephalus en dos incidentes separados. Entre los brotes recientes de familias como Crux y KawaLocker, una nota de rescate que comenzaba...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica