Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Los atacantes están explotando activamente una vulnerabilidad crítica en el sistema de protección de aplicaciones web (WAF) FortiWeb de Fortinet, que podría utilizarse como medio para realizar ata...

En uno de los foros más populares de Rusia para la compraventa de vulnerabilidades y herramientas de ataque, el hilo apareció como un anuncio comercial estándar, pero su contenido dista mucho de se...

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Apagón digital: cables submarinos rotos en el Mar Rojo ralentizan la nube de Microsoft.

Google multado con 2.950 millones de euros por abusar de su posición dominante

Descubra la Dark Web: acceso, secretos y enlaces útiles a la red Onion

Las impactantes revelaciones de Geoffrey Hinton: ¡Es mejor confiar en China que en Zuckerberg!

Júpiter, la supercomputadora a exaescala que pretende revolucionar la IA en Europa

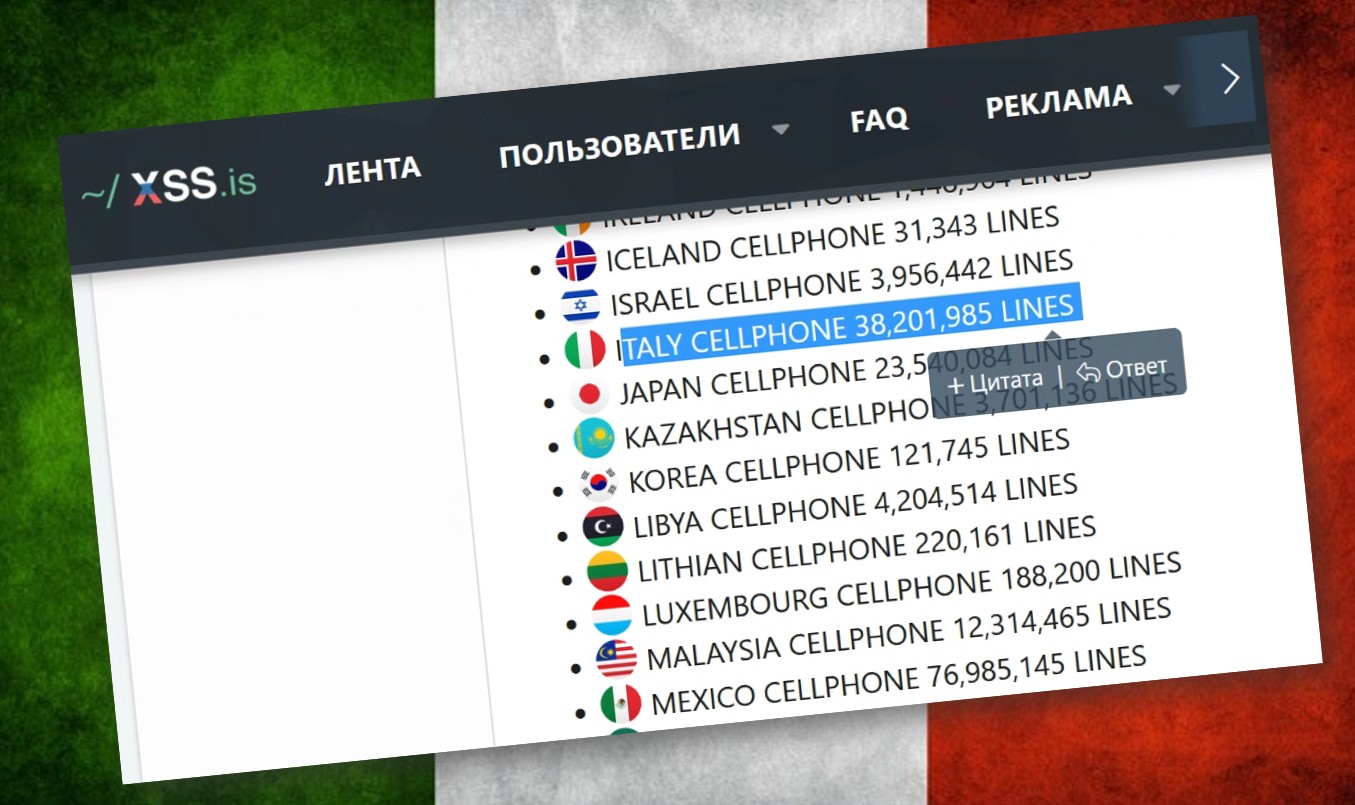

38 millones de números de teléfono italianos a la venta en la dark web. ¡Es smishing!

Apagón digital: cables submarinos rotos en el Mar Rojo ralentizan la nube de Microsoft.

Redazione RHC - 7 de septiembre de 2025

El sábado, Microsoft reportó problemas con su plataforma en la nube Azure debido a la rotura de varios cables submarinos internacionales en el Mar Rojo. La interrupción afectó el tráfico...

Google multado con 2.950 millones de euros por abusar de su posición dominante

Redazione RHC - 7 de septiembre de 2025

La Comisión Europea ha multado a Google con 2.950 millones de euros por abusar de su posición dominante en el mercado de la publicidad digital. El regulador afirmó que Google...

Descubra la Dark Web: acceso, secretos y enlaces útiles a la red Onion

Redazione RHC - 6 de septiembre de 2025

La Dark Web es una parte de internet a la que no se puede acceder con navegadores estándar (Chrome, Firefox, Edge). Para acceder a ella, se necesitan herramientas específicas como...

Las impactantes revelaciones de Geoffrey Hinton: ¡Es mejor confiar en China que en Zuckerberg!

Redazione RHC - 6 de septiembre de 2025

Geoffrey Hinton, conocido como el "padrino de la inteligencia artificial", compartió recientemente sus ideas en una mesa redonda con el Financial Times. A pesar de su imagen pública de "denunciante...

Júpiter, la supercomputadora a exaescala que pretende revolucionar la IA en Europa

Redazione RHC - 6 de septiembre de 2025

La supercomputadora Jupiter, inaugurada en el Centro de Supercomputación de Jülich (Alemania), representa un hito para Europa. Es la primera supercomputadora a exaescala del continente, capaz de realizar al menos...

38 millones de números de teléfono italianos a la venta en la dark web. ¡Es smishing!

Redazione RHC - 6 de septiembre de 2025

Siete de cada diez italianos tienen sus números de teléfono incluidos en esta base de datos. Pero ¿qué significa tener una cantidad tan grande de números de teléfono concentrados en...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica