Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Los atacantes están explotando activamente una vulnerabilidad crítica en el sistema de protección de aplicaciones web (WAF) FortiWeb de Fortinet, que podría utilizarse como medio para realizar ata...

En uno de los foros más populares de Rusia para la compraventa de vulnerabilidades y herramientas de ataque, el hilo apareció como un anuncio comercial estándar, pero su contenido dista mucho de se...

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Los atacantes están usando Velociraptor para ciberataques. Rapid7 lo sabe.

Supercomputadoras: Italia ocupa el sexto y décimo puesto en el ranking TOP500 de 2025.

¡La guerra submarina ya está aquí! ¿Representarán los cortadores de cables chinos una amenaza global?

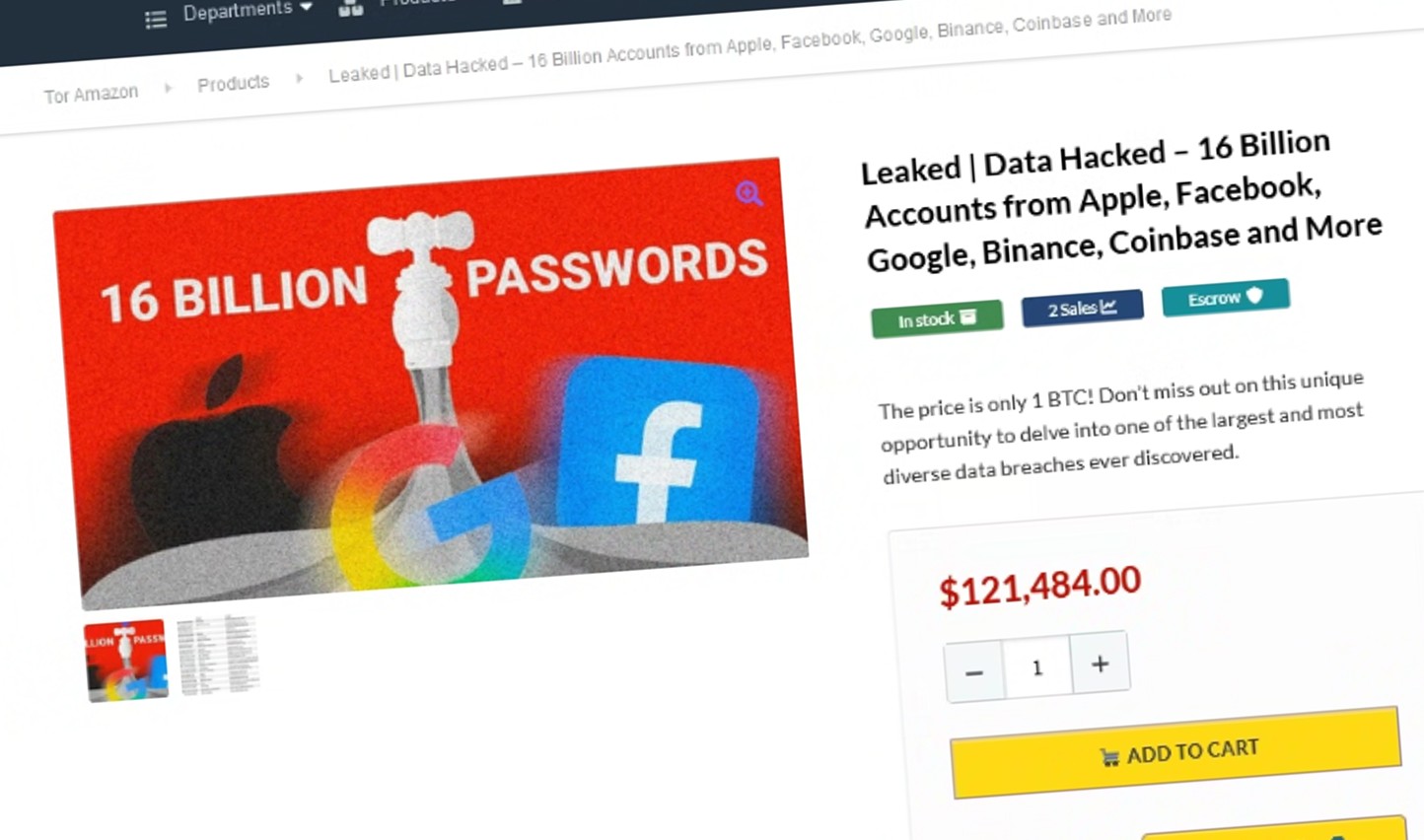

16.000 millones de dólares en credenciales robadas de Apple, Meta y Google a la venta por 121.000 dólares

El Tribunal General de la Unión Europea confirma la transferencia de datos personales a Estados Unidos. Por ahora.

Edición Android Colabrodo: 120 vulnerabilidades y dos días cero corregidas

Los atacantes están usando Velociraptor para ciberataques. Rapid7 lo sabe.

Redazione RHC - 5 de septiembre de 2025

Los especialistas en seguridad de Sophos han llamado la atención sobre un ciberataque en el que atacantes desconocidos utilizaron la herramienta forense de código abierto Velociraptor para monitorizar endpoints. "En...

Supercomputadoras: Italia ocupa el sexto y décimo puesto en el ranking TOP500 de 2025.

Redazione RHC - 5 de septiembre de 2025

El mundo de las supercomputadoras ha entrado en la era de la computación a exaescala. El ranking TOP500 de junio de 2025 registró tres sistemas estadounidenses en la cima, un...

¡La guerra submarina ya está aquí! ¿Representarán los cortadores de cables chinos una amenaza global?

Redazione RHC - 5 de septiembre de 2025

El nuevo cortador de cables, desarrollado por el Centro de Investigación de Construcción Naval de China, está diseñado para su uso en submarinos avanzados como las series Fengdou y Haidou....

16.000 millones de dólares en credenciales robadas de Apple, Meta y Google a la venta por 121.000 dólares

Redazione RHC - 5 de septiembre de 2025

El equipo de Darklab, la comunidad de expertos en inteligencia de amenazas de Red Hot Cyber, ha identificado un anuncio en el mercado de la dark web "Tor Amazon", la...

El Tribunal General de la Unión Europea confirma la transferencia de datos personales a Estados Unidos. Por ahora.

Stefano Gazzella - 5 de septiembre de 2025

El 1 de abril no fue una broma del Día de los Inocentes: la primera audiencia del caso Latombe contra la Comisión se aplazó hasta el 3 de septiembre para...

Edición Android Colabrodo: 120 vulnerabilidades y dos días cero corregidas

Redazione RHC - 5 de septiembre de 2025

Los desarrolladores de Google han publicado actualizaciones de seguridad para Android que solucionan 120 vulnerabilidades del sistema operativo. Dos de estas vulnerabilidades, según la compañía, ya han sido explotadas por...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica