Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Windows 11 ahora te obliga a conectarte: ¿se acabó la libertad sin conexión?

Un hombre con esclerosis lateral amiotrófica controla un brazo robótico con Neuralink

Ola de ataques contra Palo Alto Networks: más de 2.200 IPs involucradas en la nueva campaña

Qualcomm adquiere Arduino para fortalecer su presencia en IoT y robótica

Hackers norcoreanos roban 2.000 millones de dólares en criptomonedas en nueve meses de fraude

Cazadores de Lapsus$ dispersos: «Estamos pagando a quienes bombardean a los ejecutivos corporativos con correos electrónicos»

Windows 11 ahora te obliga a conectarte: ¿se acabó la libertad sin conexión?

Redazione RHC - 9 de octubre de 2025

Microsoft ha corregido varios errores que impedían instalar Windows 11 sin acceso a internet ni crear un perfil en el sitio web de la compañía. Si bien la compañía explica...

Un hombre con esclerosis lateral amiotrófica controla un brazo robótico con Neuralink

Redazione RHC - 8 de octubre de 2025

El estadounidense Nick Ray , quien padece esclerosis lateral amiotrófica, describió haber pasado tres días controlando su brazo robótico (ARA) mediante la interfaz neuronal Neuralink. Lo describió como una de...

Ola de ataques contra Palo Alto Networks: más de 2.200 IPs involucradas en la nueva campaña

Redazione RHC - 8 de octubre de 2025

A partir del 7 de octubre de 2025, se produjo una intensificación a gran escala de los ataques dirigidos contra los portales de acceso GlobalProtect de Palo Alto Networks, PAN-OS...

Qualcomm adquiere Arduino para fortalecer su presencia en IoT y robótica

Redazione RHC - 8 de octubre de 2025

Qualcomm anunció el martes la adquisición de Arduino , empresa italiana conocida por producir placas de circuito impreso programables de bajo coste. La empresa, que se convertirá en una filial...

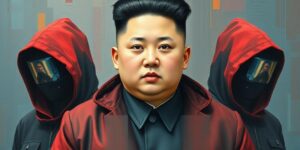

Hackers norcoreanos roban 2.000 millones de dólares en criptomonedas en nueve meses de fraude

Redazione RHC - 8 de octubre de 2025

Una red de piratería vinculada a Corea del Norte robó más de 2 mil millones de dólares en criptomonedas en los primeros nueve meses de 2025. Los analistas de Elliptic...

Cazadores de Lapsus$ dispersos: «Estamos pagando a quienes bombardean a los ejecutivos corporativos con correos electrónicos»

Redazione RHC - 8 de octubre de 2025

Renovando su estrategia, el grupo Scattered Lapsus$ Hunters ha vuelto al frente con una nueva y sorprendente táctica para presionar a las víctimas. Los ciberdelincuentes han prometido una recompensa de...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica