Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Redox OS introduce multihilo de forma predeterminada y mejora el rendimiento

Feed Wars: Operaciones psicológicas pro-Israel llegan a TikTok y ChatGPT

¿Tienes Teams? ¡Eres un objetivo! La plataforma Microsoft está en la mira de estados y delincuentes.

¡Ya llegó Google CodeMender! Cuando la IA encuentra errores en el código y los corrige ella misma.

Un solo centro de datos en llamas, un país entero en apagón digital: el caso de Corea del Sur

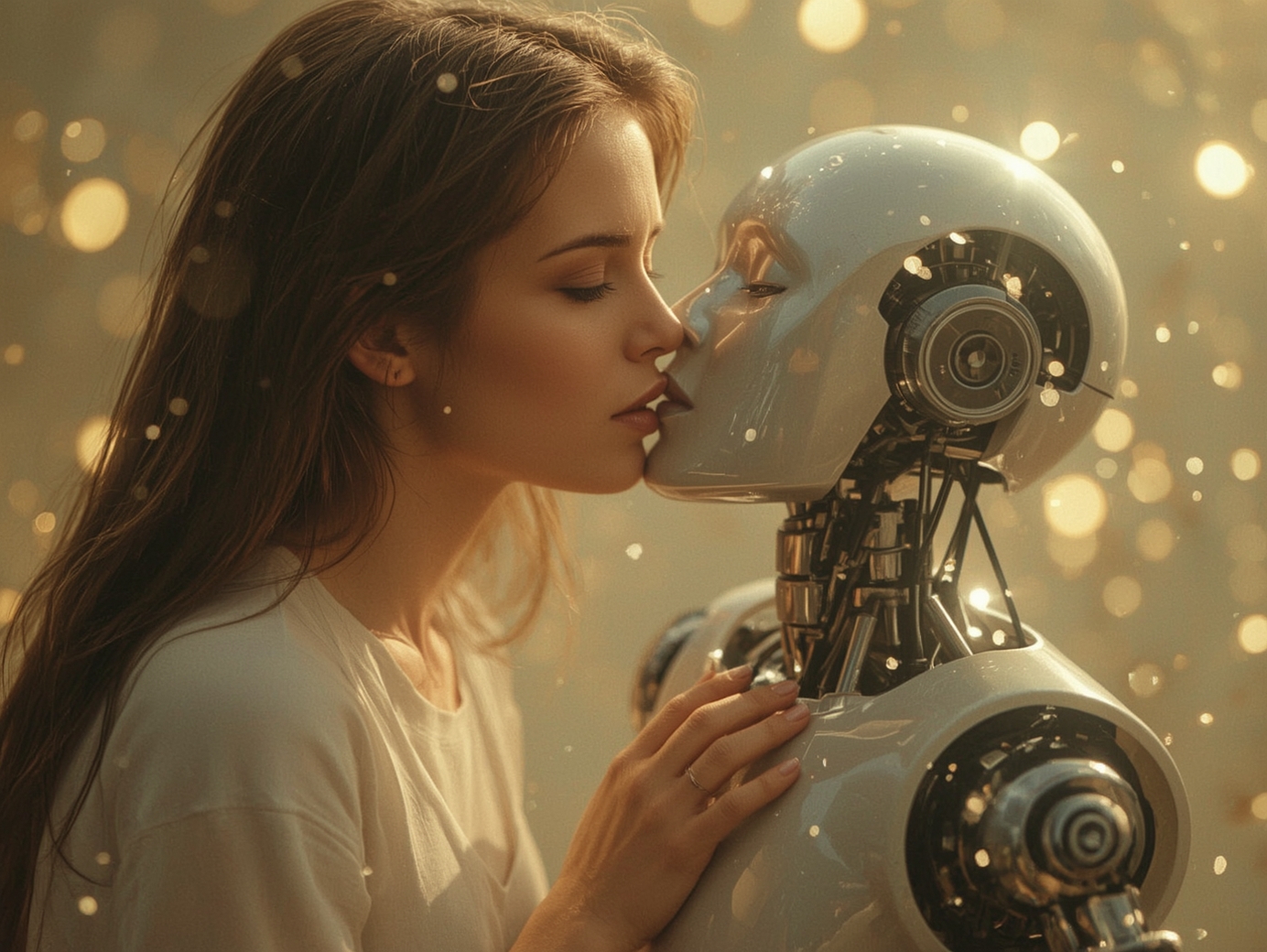

El auge de los socios digitales: la IA se convierte en el refugio seguro, cómodo y controlable de los usuarios de internet

Redox OS introduce multihilo de forma predeterminada y mejora el rendimiento

Redazione RHC - 8 de octubre de 2025

Los desarrolladores del sistema operativo Redox OS, escrito en Rust, han habilitado la compatibilidad con multihilos por defecto para sistemas x86. Anteriormente, la función era experimental, pero tras la corrección...

Feed Wars: Operaciones psicológicas pro-Israel llegan a TikTok y ChatGPT

Redazione RHC - 8 de octubre de 2025

El gobierno israelí ha adjudicado a la empresa estadounidense Clock Tower X LLC un contrato de 6 millones de dólares para realizar una campaña mediática a gran escala en Estados...

¿Tienes Teams? ¡Eres un objetivo! La plataforma Microsoft está en la mira de estados y delincuentes.

Redazione RHC - 8 de octubre de 2025

La plataforma de colaboración Microsoft Teams se ha convertido en un objetivo popular para los atacantes, ya que su adopción generalizada la ha convertido en un objetivo de alto valor....

¡Ya llegó Google CodeMender! Cuando la IA encuentra errores en el código y los corrige ella misma.

Redazione RHC - 7 de octubre de 2025

Sería fantástico contar con un agente de IA capaz de analizar automáticamente el código de nuestros proyectos, identificar errores de seguridad, generar correcciones y lanzarlos inmediatamente a producción. Sin embargo,...

Un solo centro de datos en llamas, un país entero en apagón digital: el caso de Corea del Sur

Redazione RHC - 7 de octubre de 2025

Un incendio en un centro de datos gubernamental en Corea del Sur ha reducido a escombros la infraestructura digital del país y ha demostrado claramente los peligros de depender de...

El auge de los socios digitales: la IA se convierte en el refugio seguro, cómodo y controlable de los usuarios de internet

Redazione RHC - 7 de octubre de 2025

La desilusión con las citas en línea impulsa cada vez más a las mujeres a buscar intimidad emocional en el mundo virtual. Cada vez más mujeres recurren a la inteligencia...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica