Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

China toma medidas enérgicas contra las noticias falsas generadas por inteligencia artificial

China bajo vigilancia: usuarios sancionados por difundir noticias falsas en línea

El Grupo Asahi, víctima de un ataque informático: el suministro de cerveza en peligro

¡Hackers criminales atacan a personas mayores! Datzbro llega: Facebook y smartphones en la mira

¡100 investigadores de errores, 32 millones de dólares! HackerOne: ¡Los errores de IA están en aumento!

Más allá de la pantalla: El evento de la Policía Postal para una vida saludable más allá de las redes sociales

China toma medidas enérgicas contra las noticias falsas generadas por inteligencia artificial

Redazione RHC - 4 de octubre de 2025

La Administración del Ciberespacio de China ha anunciado el lanzamiento de una campaña nacional de dos meses, que comenzó el 24 de julio , destinada a contrarrestar la difusión de...

China bajo vigilancia: usuarios sancionados por difundir noticias falsas en línea

Redazione RHC - 3 de octubre de 2025

En los últimos meses, las autoridades de seguridad pública de Hainan han iniciado investigaciones e impuesto sanciones administrativas contra varios usuarios de Internet responsables de difundir información falsa que ha...

El Grupo Asahi, víctima de un ataque informático: el suministro de cerveza en peligro

Redazione RHC - 3 de octubre de 2025

El lunes pasado, Asahi Group, el mayor fabricante de cerveza, whisky y refrescos de Japón, suspendió temporalmente sus operaciones en Japón tras un ciberataque que comprometió sus sistemas , incluyendo...

¡Hackers criminales atacan a personas mayores! Datzbro llega: Facebook y smartphones en la mira

Redazione RHC - 3 de octubre de 2025

Una nueva campaña maliciosa está utilizando Facebook como vehículo para propagar Datzbro , un malware para Android que combina las características de un troyano bancario con las de un spyware....

¡100 investigadores de errores, 32 millones de dólares! HackerOne: ¡Los errores de IA están en aumento!

Redazione RHC - 3 de octubre de 2025

La plataforma de recompensas por vulnerabilidades HackerOne informó que hackers de sombrero blanco de todo el mundo recibieron 81 millones de dólares en compensación durante los últimos 12 meses. Según...

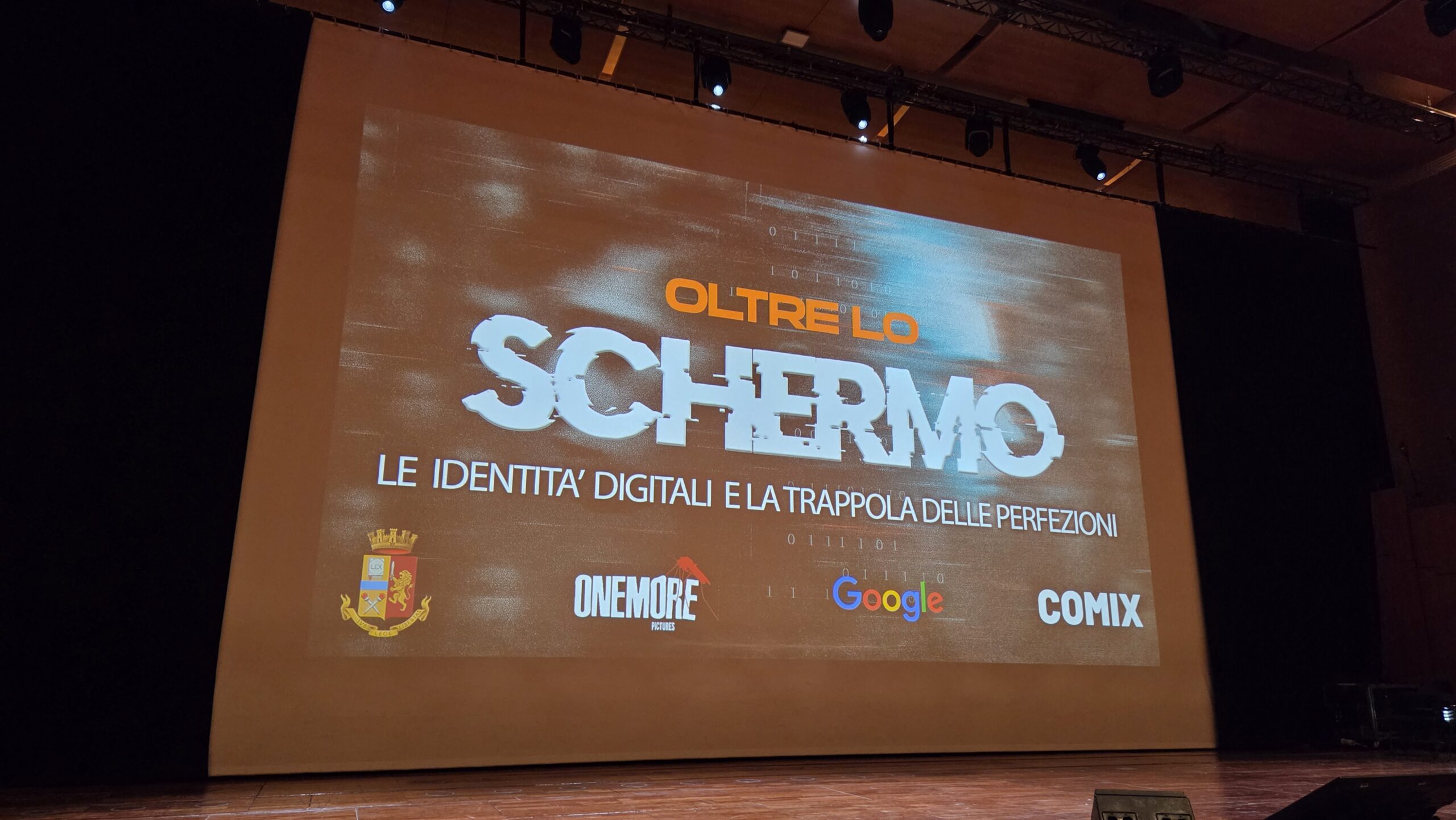

Más allá de la pantalla: El evento de la Policía Postal para una vida saludable más allá de las redes sociales

Marcello Filacchioni - 3 de octubre de 2025

La Comunidad Red Hot Cyber tuvo la oportunidad de participar en "Más allá de la pantalla", la importante iniciativa de la Policía Postal para jóvenes, el 2 de octubre ,...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica