Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Trabajo, inteligencia artificial y marketing: ¿Qué habilidades necesitaremos en 2025?

CEO de Nvidia: «La diferencia con China es de sólo unos nanosegundos».

¡Microsoft lanza el Modo Agente en Excel y Word! Menos fórmulas y más inteligencia artificial.

¿Adiós, estrellas de la vida real? ¡Llega Tilly Norwood, la primera actriz de inteligencia artificial!

¡De usuario a root en un segundo! CISA advierte: millones de sistemas operativos en riesgo. ¡Parche!

HarmonyOS: mil millones de dispositivos y un ecosistema de código abierto en crecimiento

Trabajo, inteligencia artificial y marketing: ¿Qué habilidades necesitaremos en 2025?

Redazione RHC - 30 de septiembre de 2025

En los últimos años, la industria del marketing ha experimentado una transformación radical : hoy en día, uno de cada dos puestos requiere habilidades de inteligencia artificial. Según representantes de...

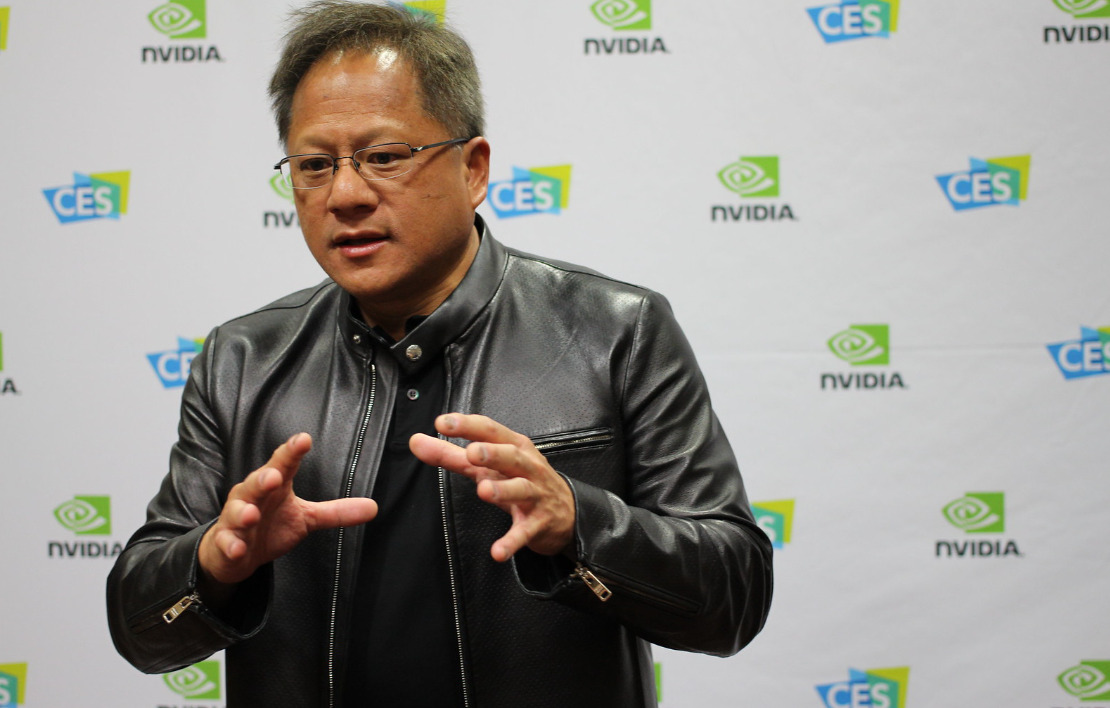

CEO de Nvidia: «La diferencia con China es de sólo unos nanosegundos».

Redazione RHC - 30 de septiembre de 2025

El 25 de septiembre, durante el programa de entrevistas Bg2 Pod , el director ejecutivo de Nvidia , Jen-Hsun Huang, expresó posturas que generaron un acalorado debate público. Durante su...

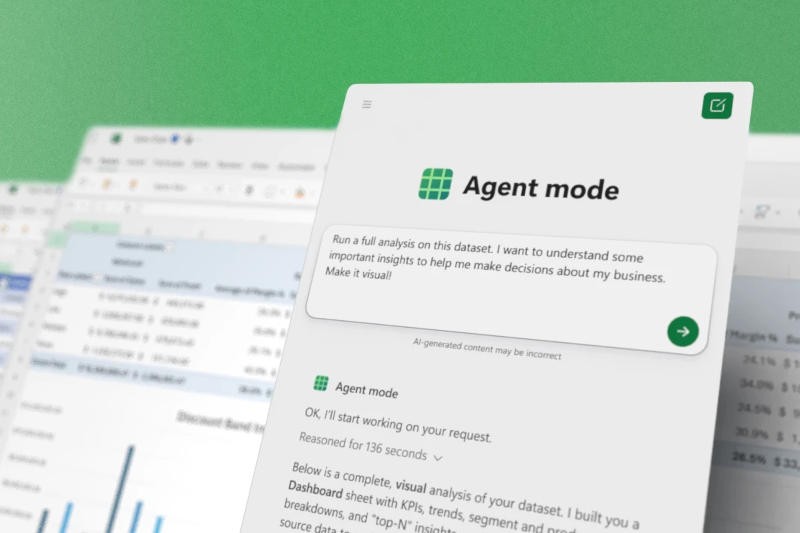

¡Microsoft lanza el Modo Agente en Excel y Word! Menos fórmulas y más inteligencia artificial.

Redazione RHC - 30 de septiembre de 2025

Microsoft ha lanzado el Modo Agente, una función impulsada por IA en Excel y Word que crea automáticamente hojas de cálculo y documentos de texto complejos con una sola consulta...

¿Adiós, estrellas de la vida real? ¡Llega Tilly Norwood, la primera actriz de inteligencia artificial!

Redazione RHC - 30 de septiembre de 2025

En una industria que antes estaba dominada por estrellas de acción real, los personajes digitales cobran cada vez más fuerza. En una cumbre en Zúrich, la actriz, comediante y tecnóloga...

¡De usuario a root en un segundo! CISA advierte: millones de sistemas operativos en riesgo. ¡Parche!

Redazione RHC - 30 de septiembre de 2025

La Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) ha añadido una vulnerabilidad crítica en la popular utilidad Sudo, utilizada en sistemas Linux y similares a Unix,...

HarmonyOS: mil millones de dispositivos y un ecosistema de código abierto en crecimiento

Redazione RHC - 30 de septiembre de 2025

La Conferencia de Tecnología de Código Abierto Hongmeng 2025, celebrada recientemente en Changsha, destacó los logros de HarmonyOS " Hongmeng " (鸿蒙), el sistema operativo de código abierto desarrollado por...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica