Red Hot Cyber. El blog de la seguridad informática

Descubra la Dark Web: acceso, secretos y enlaces útiles a la red Onion

La Dark Web es una parte de internet a la que no se puede acceder con navegadores estándar (Chrome, Firefox, Edge). Para acceder a ella, se necesitan herramientas específicas como el navegador Tor, qu...

16.000 millones de dólares en credenciales robadas de Apple, Meta y Google a la venta por 121.000 dólares

El equipo de Darklab, la comunidad de expertos en inteligencia de amenazas de Red Hot Cyber, ha identificado un anuncio en el mercado de la dark web «Tor Amazon», la contraparte criminal del popular s...

Red Hot Cyber Conference 2026: Patrocinios abiertos para la quinta edición en Roma

La Conferencia Red Hot Cyber se ha convertido en un evento habitual para la comunidad Red Hot Cyber y para cualquier persona que trabaje o esté interesada en el mundo de las tecnologías digitales y la...

¡La IA de Hexstrike desata el caos! Días cero explotados en tiempo récord.

El lanzamiento de Hexstrike-AI marca un punto de inflexión en el panorama de la ciberseguridad. El framework, considerado una herramienta de última generación para equipos rojos e investigadores, es c...

LockBit 5.0: ¿Señales de un nuevo y posible «renacimiento»?

LockBit representa una de las bandas de ransomware más longevas y mejor estructuradas de los últimos años, con un modelo de ransomware como servicio (RaaS) que ha impactado profundamente el ecosistema...

¿Hubo terror en el vuelo de Ursula von der Leyen? ¡Aclaremos las cosas!

El 31 de agosto de 2025, el vuelo AAB53G, operado por un Dassault Falcon 900LX con matrícula OO-GPE y con la presidenta de la Comisión Europea, Ursula von der Leyen, despegó de Varsovia y aterrizó sin...

Violación de datos de Zscaler: Lecciones aprendidas sobre la evolución de las amenazas de SaaS

La reciente confirmación por parte de Zscaler de una filtración de datos resultante de un ataque a la cadena de suministro constituye un caso práctico sobre la evolución de las amenazas contra ecosist...

¡Que comience la caza! Hackers aprovechan una falla de Citrix para infiltrarse en sistemas globales.

Se ha descubierto una falla crítica de día cero, clasificada como CVE-2025-6543, en los sistemas Citrix NetScaler. Esta vulnerabilidad ha sido explotada activamente por hackers maliciosos desde mayo d...

Un exploit de WhatsApp sin necesidad de hacer clic permitía la vigilancia remota. Meta advierte a las víctimas

Una falla de seguridad en las apps de mensajería de WhatsApp para iOS y macOS de Apple ha sido corregida, según informó la compañía, tras ser probablemente explotada ampliamente junto con una vulnerab...

Vulnerabilidades críticas en NetScaler ADC y Gateway. ¡Actualízate ahora! ¡Los ataques continúan!

NetScaler ha alertado a los administradores sobre tres nuevas vulnerabilidades en NetScaler ADC y NetScaler Gateway, una de las cuales ya se está utilizando en ataques activos. Hay actualizaciones dis...

Artículos destacados

La Dark Web es una parte de internet a la que no se puede acceder con navegadores estándar (Chrome, Firefox, Edge). Para acceder a ella, se necesitan herramientas específicas como el navegador Tor, ...

El equipo de Darklab, la comunidad de expertos en inteligencia de amenazas de Red Hot Cyber, ha identificado un anuncio en el mercado de la dark web «Tor Amazon», la contraparte criminal del popular...

La Conferencia Red Hot Cyber se ha convertido en un evento habitual para la comunidad Red Hot Cyber y para cualquier persona que trabaje o esté interesada en el mundo de las tecnologías digitales y ...

El lanzamiento de Hexstrike-AI marca un punto de inflexión en el panorama de la ciberseguridad. El framework, considerado una herramienta de última generación para equipos rojos e investigadores, e...

LockBit representa una de las bandas de ransomware más longevas y mejor estructuradas de los últimos años, con un modelo de ransomware como servicio (RaaS) que ha impactado profundamente el ecosist...

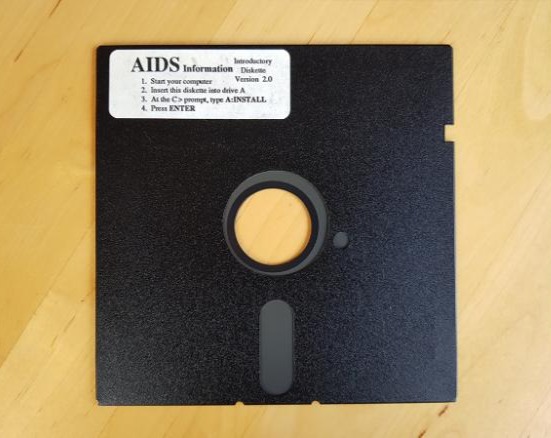

¿Cuál fue el primer ransomware de la historia? Descubriendo el Troyano SIDA

Creeper & Reaper: La historia del primer gusano y el primer software antivirus.

Las empresas están en quiebra debido al ransomware. ¡Pequeñas y medianas empresas, tengan cuidado!

¿Qué es el ransomware? Exploremos cómo funciona RaaS y qué significa.

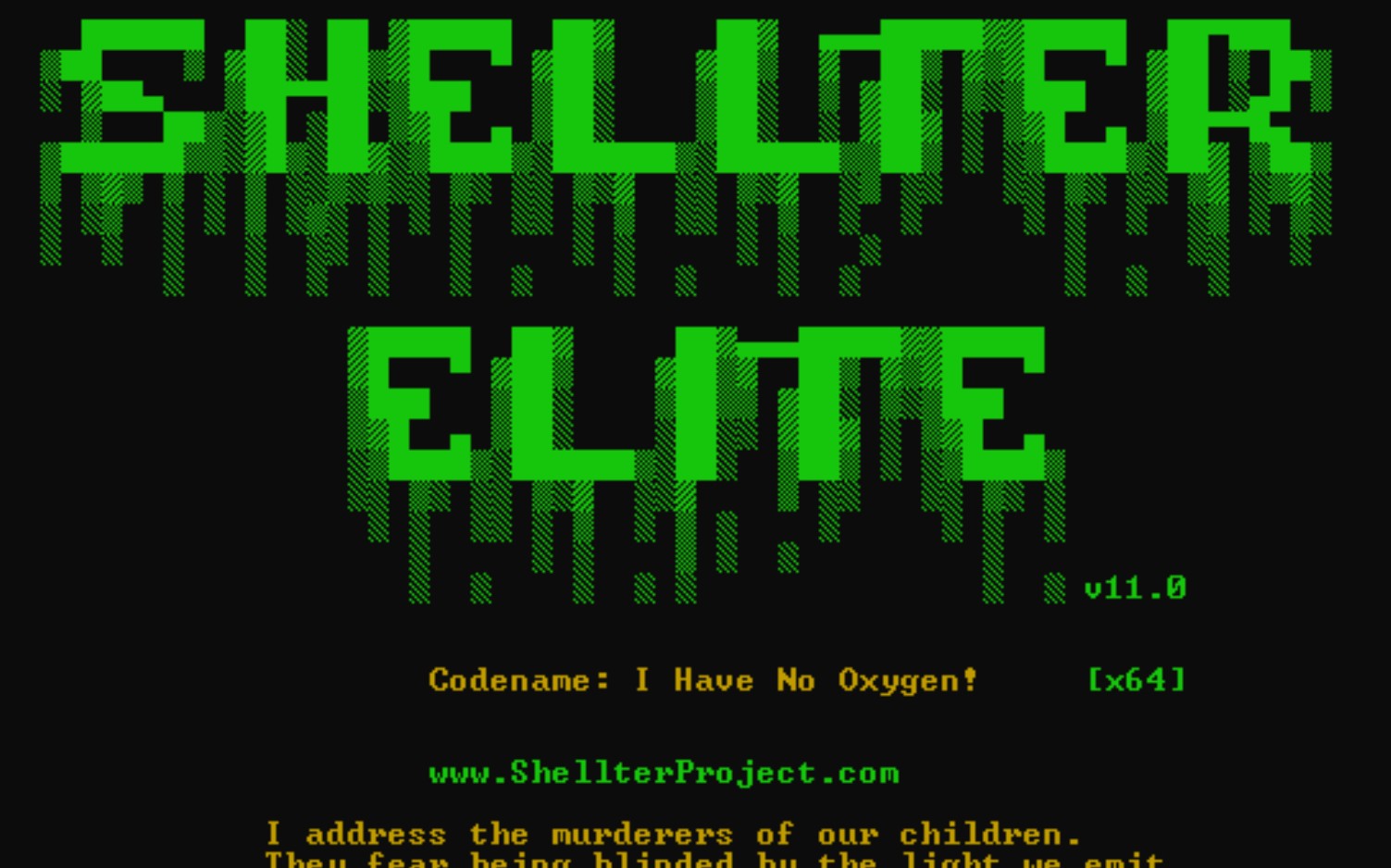

La suite Shellter Elite utilizada por los equipos rojos para eludir los EDR ahora está siendo utilizada por los ciberdelincuentes.

¿Se acerca el fin de las invasiones estatales del ciberespacio? El borrador de 56 páginas preparado por la ONU

¿Cuál fue el primer ransomware de la historia? Descubriendo el Troyano SIDA

Redazione RHC - julio 9th, 2025

En Red Hot Cyber hablamos a menudo de ransomware y de bandas criminales cibernéticas. Pero ¿quién inventó esta peligrosa "arma" de chantaje cibernético? Hoy en día, los ataques de ransomware...

Creeper & Reaper: La historia del primer gusano y el primer software antivirus.

Redazione RHC - julio 9th, 2025

No es raro encontrar referencias a innovaciones en tecnologías de la información en los videojuegos. Ada Lovelace (la primera programadora de la historia), le dio su nombre al robot de...

Las empresas están en quiebra debido al ransomware. ¡Pequeñas y medianas empresas, tengan cuidado!

Redazione RHC - julio 9th, 2025

En RHC, hablamos con frecuencia de ciberataques y ransomware. Pero esta vez, queremos ir más allá. Queremos hablar de las empresas que no sobrevivieron, aquellas que, tras un ciberataque, no...

¿Qué es el ransomware? Exploremos cómo funciona RaaS y qué significa.

Redazione RHC - julio 9th, 2025

Muchas personas desean comprender con precisión el fenómeno del ransomware, su significado, los métodos de violación y los delitos que lo rodean, y les cuesta encontrar información dispersa en miles...

La suite Shellter Elite utilizada por los equipos rojos para eludir los EDR ahora está siendo utilizada por los ciberdelincuentes.

Redazione RHC - julio 9th, 2025

Shellter Project, creador de un descargador comercial para evadir sistemas antivirus y EDR, ha informado que hackers están utilizando su producto Shellter Elite para realizar ataques. Esto se debe a...

¿Se acerca el fin de las invasiones estatales del ciberespacio? El borrador de 56 páginas preparado por la ONU

Redazione RHC - julio 9th, 2025

La undécima sesión final del Grupo de Trabajo de Composición Abierta (GTCA) sobre ciberseguridad se inauguró en la sede de las Naciones Unidas en Nueva York el 7 de julio....

Suscríbase al boletín