Red Hot Cyber. El blog de la seguridad informática

Phantom Taurus: el grupo de hackers chinos que espía a gobiernos y embajadas

Expertos de Palo Alto Networks han identificado un nuevo grupo de hackers vinculado al Partido Comunista Chino. Unit 42, la división de inteligencia de amenazas de la compañía con sede en California, ...

Descubriendo la inyección rápida: cuando la IA se deja engañar por las palabras

Los sistemas de Inteligencia Artificial Generativa (GenAI) están revolucionando la forma en que interactuamos con la tecnología, ofreciendo capacidades extraordinarias en la creación de texto, imágene...

¡De usuario a root en un segundo! CISA advierte: millones de sistemas operativos en riesgo. ¡Parche!

La Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) ha añadido una vulnerabilidad crítica en la popular utilidad Sudo, utilizada en sistemas Linux y similares a Unix, ...

¡EE. UU. quiere hackear Telegram! El caso genera debate sobre privacidad y jurisdicción.

El Departamento de Justicia de EE. UU. recibió autorización judicial para realizar una inspección remota de los servidores de Telegram como parte de una investigación sobre explotación infantil. La mo...

Ataques globales a dispositivos Cisco: las agencias cibernéticas advierten sobre una crisis en curso

Importantes agencias de todo el mundo han alertado sobre una amenaza crítica a la infraestructura de red: vulnerabilidades en los dispositivos Cisco Adaptive Security Appliance (ASA) y Firepower han s...

¡Instalador falso de Microsoft Teams! Certificados de un solo uso y una puerta trasera en la descarga.

Recientemente, se descubrió una campaña de malvertising dirigida a usuarios empresariales que intentaban descargar Microsoft Teams . A primera vista, el ataque parece trivial: un anuncio patrocinado r...

Defectos críticos en los robots chinos. Un robot zombi Bonet puede controlarse remotamente.

El 27 de septiembre de 2025 surgieron nuevas preocupaciones sobre los robots producidos por Unitree Robotics de China, luego de que se informaran graves vulnerabilidades que podrían exponer miles de d...

¡Nunca aceptes memorias USB de desconocidos! Un ejemplo práctico de piratería física con una memoria USB.

¿Alguna vez te han dicho que si encuentras una memoria USB en el suelo, no la conectes a tu ordenador? Hoy te explicaremos por qué no deberías hacerlo mediante una prueba de concepto (PoC). En esta pu...

Criptomonedas, ransomware y hamburguesas: la combinación fatal para Scattered Spider

El Departamento de Justicia de Estados Unidos y la policía británica han acusado a Talha Jubair, de 19 años, residente del este de Londres, quien los investigadores creen que es un miembro clave de Sc...

¡Se acabó la fiesta de los regalos! La infraestructura de código abierto está en riesgo y necesita financiación.

Una carta abierta firmada por importantes fundaciones de código abierto ha alertado sobre el futuro de la infraestructura que sustenta el desarrollo de software moderno. La Fundación de Seguridad de C...

Artículos destacados

Expertos de Palo Alto Networks han identificado un nuevo grupo de hackers vinculado al Partido Comunista Chino. Unit 42, la división de inteligencia de amenazas de la compañía con sede en Californi...

Los sistemas de Inteligencia Artificial Generativa (GenAI) están revolucionando la forma en que interactuamos con la tecnología, ofreciendo capacidades extraordinarias en la creación de texto, imá...

La Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) ha añadido una vulnerabilidad crítica en la popular utilidad Sudo, utilizada en sistemas Linux y similares a Unix...

El Departamento de Justicia de EE. UU. recibió autorización judicial para realizar una inspección remota de los servidores de Telegram como parte de una investigación sobre explotación infantil. ...

Importantes agencias de todo el mundo han alertado sobre una amenaza crítica a la infraestructura de red: vulnerabilidades en los dispositivos Cisco Adaptive Security Appliance (ASA) y Firepower han ...

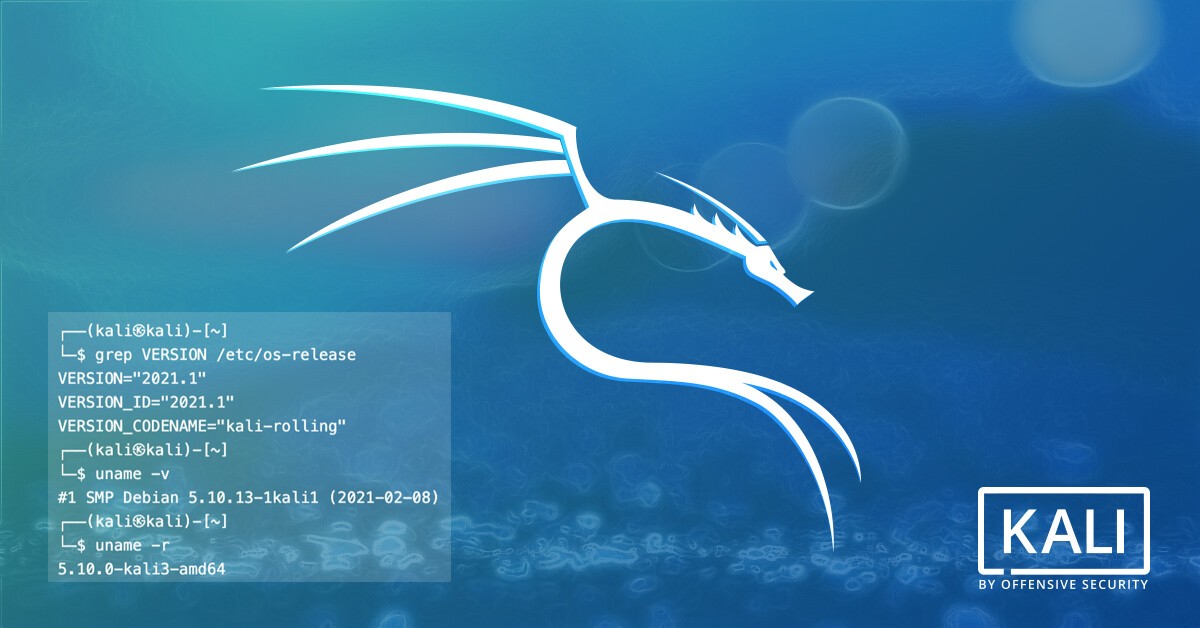

Kali Linux ya está disponible en macOS Sequoia con Apple Silicon. La contenerización según Apple.

¡WhatsApp en la mira! En Pwn2Own Irlanda 2025, se otorgará un premio de 1 millón de dólares por un exploit RCE sin clics.

6.000 sitios web para adultos ya cuentan con verificación de edad en el Reino Unido. Ofcom investiga los sitios sin verificación.

Lovense escribe a Red Hot Cyber. El director ejecutivo aclara las vulnerabilidades de seguridad.

¡Estafa de McDonald’s! 10.000 personas fueron atraídas a Instagram y Facebook con una promoción falsa.

Análisis de la campaña de ataque del troyano Silver Fox, que imita a Google Translate

Kali Linux ya está disponible en macOS Sequoia con Apple Silicon. La contenerización según Apple.

Redazione RHC - agosto 1st, 2025

Con la creciente integración de herramientas Linux en los sistemas de consumo, Apple ha dado un paso importante hacia los profesionales de la ciberseguridad. Con el lanzamiento de macOS Sequoia,...

¡WhatsApp en la mira! En Pwn2Own Irlanda 2025, se otorgará un premio de 1 millón de dólares por un exploit RCE sin clics.

Redazione RHC - agosto 1st, 2025

La Iniciativa de Día Cero (ZDI) de Trend Micro ha anunciado una recompensa digna de un corredor de día cero. Se ofrece una recompensa sin precedentes de 1.000.000 de dólares...

6.000 sitios web para adultos ya cuentan con verificación de edad en el Reino Unido. Ofcom investiga los sitios sin verificación.

Redazione RHC - agosto 1st, 2025

Ofcom está investigando a cuatro empresas que operan un total de 34 sitios web pornográficos por incumplir actualmente los nuevos requisitos de verificación de edad. El regulador declaró el viernes...

Lovense escribe a Red Hot Cyber. El director ejecutivo aclara las vulnerabilidades de seguridad.

Redazione RHC - agosto 1st, 2025

En relación con nuestro artículo anterior sobre errores de seguridad descubiertos en los dispositivos Lovesense (empresa líder en el sector de dispositivos de tecnología para la intimidad), la compañía ha...

¡Estafa de McDonald’s! 10.000 personas fueron atraídas a Instagram y Facebook con una promoción falsa.

Redazione RHC - agosto 1st, 2025

En medio de la proliferación de estafas en línea, Rumanía fue testigo de una estafa a gran escala disfrazada de promoción de McDonald's. Más de 10 000 personas cayeron en una...

Análisis de la campaña de ataque del troyano Silver Fox, que imita a Google Translate

Redazione RHC - agosto 1st, 2025

Según el equipo de inteligencia de amenazas avanzadas de Knownsec 404, recientemente se ha observado un aumento en la actividad de ataques relacionados con el troyano Silver Fox, que imita...

Suscríbase al boletín