Redazione RHC : 5 septiembre 2025 08:22

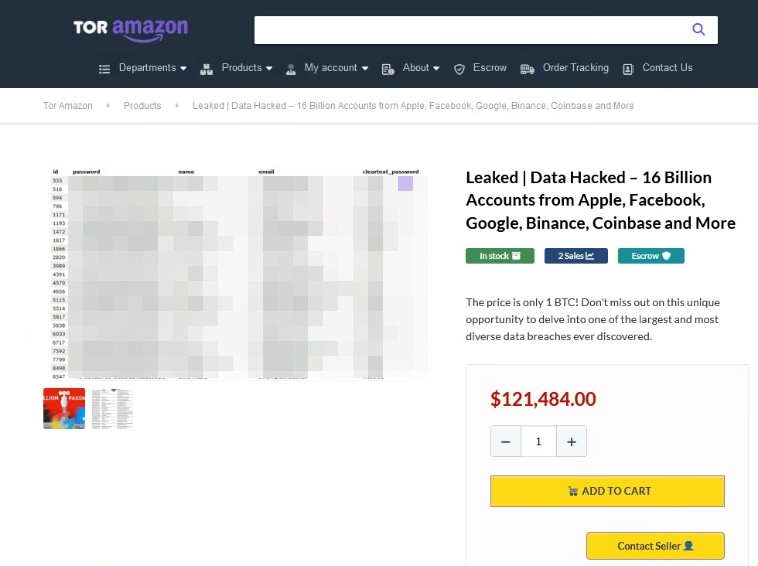

El equipo de Darklab, la comunidad de expertos en inteligencia de amenazas de Red Hot Cyber, ha identificado un anuncio en el mercado de la dark web «Tor Amazon», la contraparte criminal del popular sitio de comercio electrónico en la web libre. El listado ofrece un archivo sin precedentes: 16 mil millones de credenciales comprometidas de plataformas líderes como Apple, Facebook, Google, Binance, Coinbase y muchas otras.

El listado, con un precio de 1 Bitcoin (aproximadamente 121 000 dólares), representa una de las colecciones de datos más grandes y diversas que jamás hayan aparecido en los circuitos clandestinos.

Según el análisis de Darklab, el paquete no proviene de una única filtración de datos, sino de 30 colecciones distintas generadas mediante campañas de malware.

Los actores maliciosos habrían explotado archivos corruptos y técnicas de ingeniería social para infectar los dispositivos de las víctimas, obteniendo credenciales principalmente de usuarios que reutilizaron contraseñas débiles o no activaron medidas de seguridad avanzadas.

Esta característica hace que el conjunto de datos sea particularmente interesante desde una perspectiva investigativa, ya que nos permite observar no solo las vulnerabilidades de la plataforma, sino también los malos hábitos de los usuarios y el impacto real del malware en la seguridad diaria.

Vender en Tor Amazon refleja la creciente amenaza de los mercados delictivos, que replican la lógica típica del comercio electrónico legítimo: sistemas de depósito en garantía para las transacciones, retroalimentación del comprador, soporte posventa

Para los ciberdelincuentes, los datos representan un recurso inmediatamente monetizable a través de:

Sin embargo, para investigadores y analistas, el conjunto de datos constituye una valiosa fuente para:

El descubrimiento de Darklab destaca cómo el ecosistema criminal de la dark web está evolucionando hacia modelos cada vez más estructurados y competitivos.

Al mismo tiempo, reitera la necesidad de adoptar medidas mínimas de protección (administradores de contraseñas, autenticación multifactor y monitoreo continuo de fugas de datos), que siguen siendo las defensas más efectivas contra amenazas de esta magnitud.

En este escenario, el monitoreo y el análisis realizados por comunidades como Darklab resultan cruciales para descubrir fenómenos que, de ignorarse, podrían comprometer ecosistemas digitales enteros.

Redazione

Redazione

Los atacantes están explotando activamente una vulnerabilidad crítica en el sistema de protección de aplicaciones web (WAF) FortiWeb de Fortinet, que podría utilizarse como medio para realizar ata...

En uno de los foros más populares de Rusia para la compraventa de vulnerabilidades y herramientas de ataque, el hilo apareció como un anuncio comercial estándar, pero su contenido dista mucho de se...

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...