Redazione RHC : 25 junio 2025 08:10

Los atacantes están explotando activamente una vulnerabilidad crítica de escalada de privilegios en el tema WordPress Motors, lo que les permite secuestrar cuentas de administrador y tomar el control total del sitio web objetivo.

La actividad maliciosa fue descubierta por Wordfence, que el mes pasado reportó una vulnerabilidad crítica: CVE-2025-4322, que afecta a todas las versiones del tema Motors hasta la 5.6.67. Este tema, desarrollado por StylemixThemes, cuenta con 22 460 ventas en Envato Market y es muy popular entre los propietarios de sitios web relacionados con la automoción.

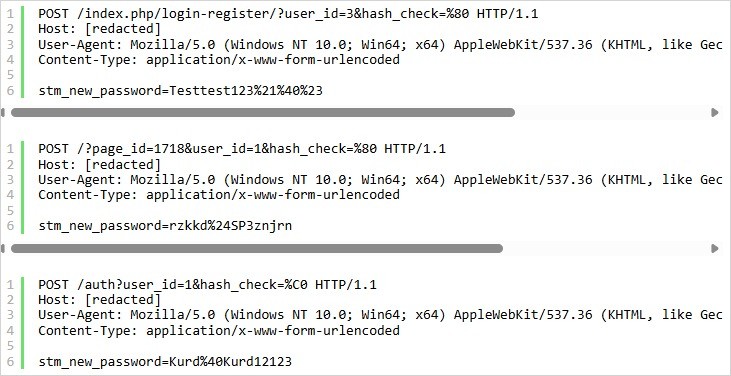

El problema está relacionado con el widget Login Register y la validación incorrecta de la identidad del usuario al actualizar la contraseña, lo que permite a atacantes no autenticados cambiar las contraseñas de administrador. Por lo tanto, para explotar el fallo, un atacante primero debe encontrar la URL donde se encuentra el widget consultando /login-register, /account, /reset-password, /signin, etc., mediante solicitudes POST especiales. Estas solicitudes contienen caracteres UTF-8 no válidos en el valor hash_check, lo que provoca comparaciones hash incorrectas al restablecer una contraseña.

El cuerpo del POST contiene el valor stm_new_password, que restablece la contraseña del usuario basándose en los ID que suelen pertenecer a los administradores del sitio.

En mayo, los desarrolladores de StylemixThemes lanzaron la versión 5.6.68, que corrigió CVE-2025-4322, pero muchos usuarios aún no habían instalado las actualizaciones y ahora podrían ser vulnerables a ataques.

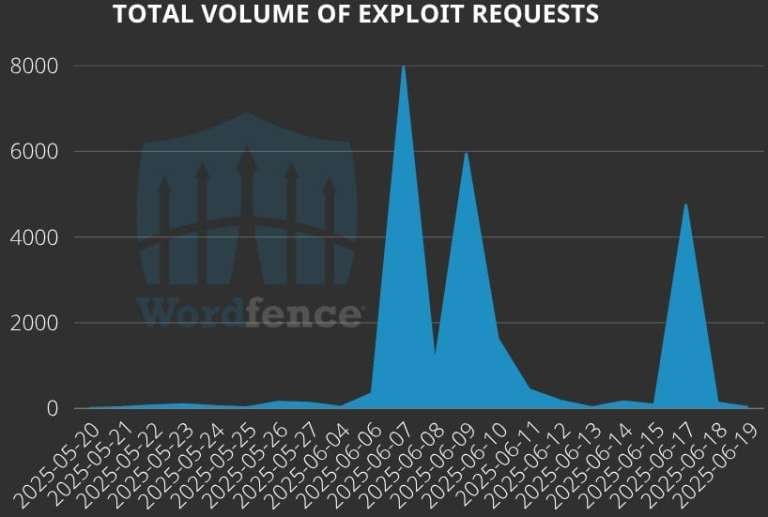

Los analistas de Wordfence informaron que los ataques a la nueva vulnerabilidad comenzaron el 20 de mayo, tan solo un día después de que se revelara el problema. Ataques más extensos comenzaron después del 7 de junio de 2025, y Wordfence afirma haber bloqueado ya más de 23 100 intentos de piratería informática contra sus clientes.

Según los expertos, las contraseñas utilizadas por los atacantes en los ataques incluyen:

Una vez obtenido el acceso, los atacantes inician sesión en el panel de WordPress como administradores y crean cuentas administrativas adicionales para hacerse con el control del recurso atacado. Los expertos afirman que la aparición repentina de dichas cuentas, sumada al bloqueo de las cuentas de administrador existentes (cuyas contraseñas ya no funcionan), es una clara señal de explotación de la vulnerabilidad CVE-2025-4322. Se recomienda a los usuarios de Motors que actualicen su tema lo antes posible.

Redazione

Redazione

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...