Redazione RHC : 6 septiembre 2025 19:55

La Dark Web es una parte de internet a la que no se puede acceder con navegadores estándar (Chrome, Firefox, Edge). Para acceder a ella, se necesitan herramientas específicas como el navegador Tor, que garantiza el anonimato y permite visitar los llamados servicios cebolla.

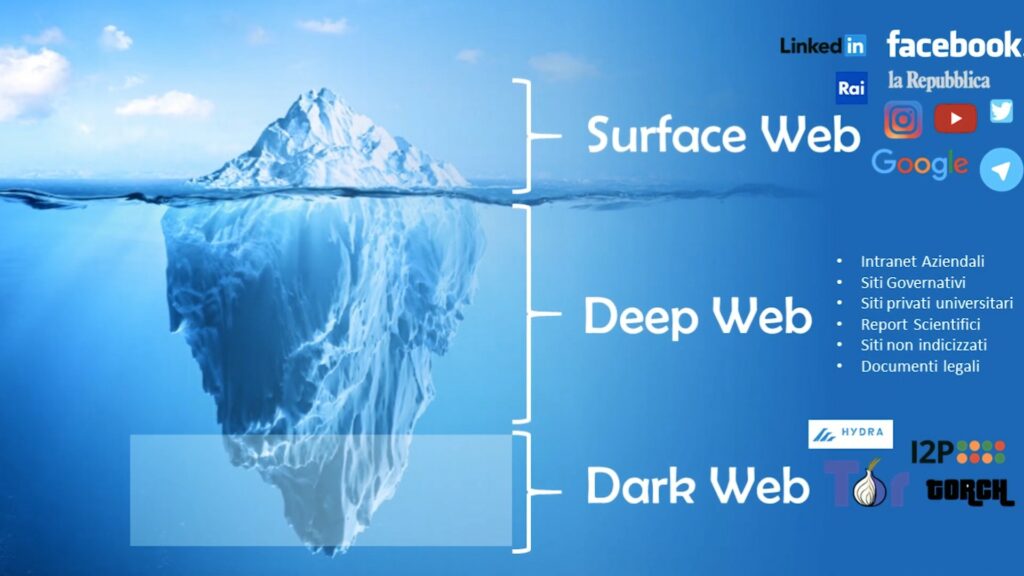

Muchos asocian la Dark Web únicamente con actividades delictivas, pero en realidad no es así: es un entorno complejo que alberga contenido tanto legal como ilegal.

Pero, ¿cómo se accede a ella y qué recursos hay disponibles en la Dark Web que se puedan utilizar en primer lugar? ¿Acceso?

Acceder a la Dark Web no es complicado, pero requiere herramientas específicas para garantizar el anonimato y la seguridad. A diferencia de la web tradicional, los sitios con la extensión .onion no son accesibles a través de navegadores comunes como Chrome o Safari.

Para navegar por esta parte oculta de internet, necesitas usar el navegador Tor, un software gratuito y de código abierto desarrollado para proteger la privacidad del usuario. Una vez instalado, Tor te permite conectarte a la red Onion y visitar sitios de forma anónima, sin que tu ubicación o identidad sean fácilmente rastreadas.

.onion en la barra de búsqueda y explorar el contenido.⚠️ Nota importante: Accede únicamente a enlaces seguros y legítimos. Navegar por sitios web no verificados puede suponer riesgos legales y de seguridad.

La La Dark Web es una parte de la Deep Web(es decir, el conjunto de páginas no indexadas por los motores de búsqueda tradicionales). No todo en la Dark Web es ilegal: además de los mercados de drogas, armas y ransomware, también existen:

La red cebolla recibe su nombre de su método de funcionamiento: cada comunicación se encapsula en capas de cifrado. A medida que los datos viajan, pasan por varios nodos de la red Tor, cada uno de los cuales elimina una «capa» sin conocer ni al remitente ni al destinatario final.

Este sistema garantiza el anonimato, la seguridad y la resistencia a la censura.

Por esta razón, la Dark Web es utilizada por:

Aquí encontrará una selección de recursos legítimos y seguros disponibles en la Dark Web, organizados por categoría.

La Dark Web no es solo un delito: también es una herramienta fundamental para la libertad de expresión, la privacidad y la circulación de información.

Navegar con consciencia te permite descubrir un mundo de conocimiento, seguridad e información libre.

Redazione

Redazione

Los atacantes están explotando activamente una vulnerabilidad crítica en el sistema de protección de aplicaciones web (WAF) FortiWeb de Fortinet, que podría utilizarse como medio para realizar ata...

En uno de los foros más populares de Rusia para la compraventa de vulnerabilidades y herramientas de ataque, el hilo apareció como un anuncio comercial estándar, pero su contenido dista mucho de se...

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...