Redazione RHC : 12 julio 2025 10:16

La ciberseguridad es un tema crucial para empresas y organizaciones de todos los tamaños e industrias. A medida que las operaciones comerciales y la gestión de la información se digitalizan cada vez más, el riesgo de ciberataques se ha vuelto cada vez mayor.

En este artículo, exploraremos el concepto de riesgo cero y por qué, a pesar de los esfuerzos por reducirlo, es imposible lograr un nivel de seguridad completo y sin riesgos.

También exploraremos los conceptos de apetito y tolerancia al riesgo, explicando por qué es importante comprender el riesgo y adoptar estrategias para gestionarlo, en lugar de intentar eliminarlo por completo. Finalmente, analizaremos el concepto del Cisne Negro y cómo los eventos impredecibles pueden comprometer la ciberseguridad, incluso tomando todas las medidas preventivas posibles.

El concepto de riesgo cero suele asociarse con la ciberseguridad. Muchos creen que es posible alcanzar un nivel de seguridad que elimine por completo cualquier riesgo de ciberataque. Sin embargo, la realidad es muy distinta.

En primer lugar, es importante comprender que la ciberseguridad no es absoluta, sino relativa. No es una condición fija, sino un proceso continuo de gestión de riesgos. Los ciberatacantes son cada vez más sofisticados e innovadores, lo que significa que las amenazas a la ciberseguridad están en constante evolución. Esto imposibilita alcanzar un nivel de seguridad que elimine por completo el riesgo de ataque.

En segundo lugar, la ciberseguridad implica múltiples factores, como la tecnología, las personas y los procesos. Incluso implementando las tecnologías de seguridad más avanzadas, las vulnerabilidades humanas y los procesos inadecuados pueden hacer que una empresa sea vulnerable a ciberataques. Por ejemplo, un empleado podría caer en una trampa de phishing y proporcionar sus credenciales de inicio de sesión a un atacante. En este caso, incluso si la empresa hubiera implementado tecnologías de seguridad avanzadas, su ciberseguridad se habría visto comprometida debido a un error humano.

En tercer lugar, los costos asociados con lograr el riesgo cero pueden ser excesivos. Gestionar el riesgo cibernético requiere implementar medidas de seguridad, lo que a su vez requiere recursos financieros y humanos. Por lo tanto, aspirar a un riesgo cero puede convertirse en un objetivo costoso e insostenible para muchas empresas.

Finalmente, es importante comprender que el riesgo cero no significa necesariamente que una empresa esté a salvo de ciberataques. Incluso si una empresa ha alcanzado un nivel de seguridad que la hace inmune a cierto tipo de ataque, eso no significa que esté protegida de otros tipos de ataques. Los ciberatacantes siempre buscan nuevas formas de vulnerar la ciberseguridad, lo que significa que todas las empresas están siempre en riesgo.

En resumen, el riesgo cero es un sueño para la ciberseguridad. Las empresas deberían centrarse en gestionar el riesgo cibernético y definir un nivel aceptable de riesgo en función de su tolerancia al riesgo. Esto les permitirá tomar decisiones informadas sobre la gestión de riesgos e invertir en medidas de ciberseguridad proporcionales al nivel de riesgo que están dispuestos a asumir.

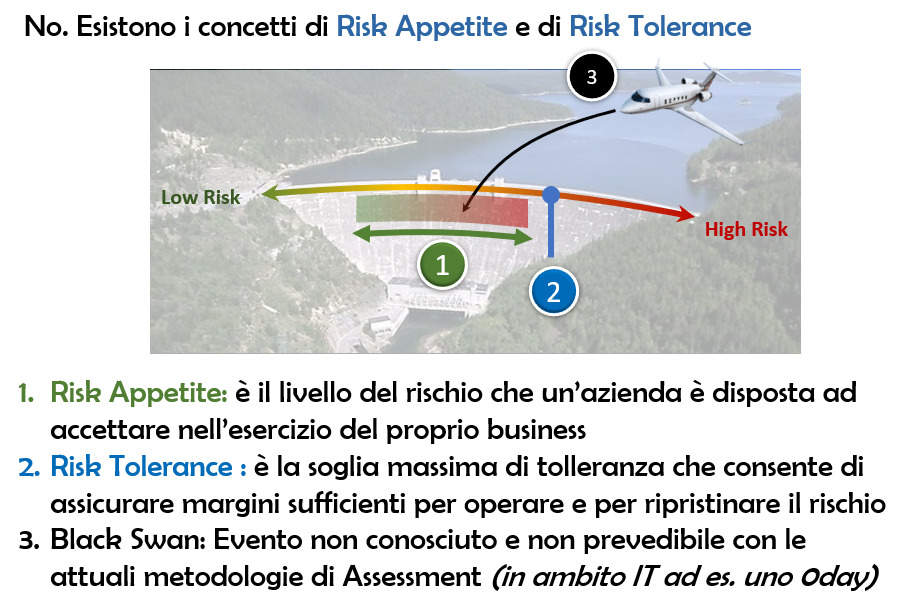

El concepto de apetito al riesgo es fundamental para la gestión del riesgo cibernético en una empresa. El apetito al riesgo es el nivel de riesgo que una empresa está dispuesta a tolerar para alcanzar sus objetivos comerciales. En otras palabras, es la cantidad de riesgo que una empresa está dispuesta a asumir para obtener una determinada rentabilidad.

El concepto de apetito al riesgo es importante porque permite a las empresas definir sus objetivos comerciales y tomar decisiones informadas sobre la gestión de riesgos. Por ejemplo, una empresa con un alto nivel de tolerancia al riesgo podría decidir invertir en nuevas tecnologías o iniciativas de marketing más arriesgadas, sabiendo que esto podría generar un mayor crecimiento a largo plazo.

Sin embargo, el apetito por el riesgo no debe confundirse con la tolerancia al riesgo. La tolerancia al riesgo es la cantidad de riesgo que una empresa puede tolerar sin comprometer su capacidad para alcanzar sus objetivos comerciales. En otras palabras, la tolerancia al riesgo es la capacidad de una empresa para soportar un cierto nivel de riesgo sin sufrir daños significativos.

Las empresas deben considerar tanto el apetito por el riesgo como la tolerancia al riesgo al gestionar el ciberriesgo. Por ejemplo, si una empresa tiene un bajo apetito por el riesgo, podría decidir invertir en medidas de ciberseguridad para mitigar los riesgos. Sin embargo, si el coste de estas medidas supera su tolerancia al riesgo, la empresa podría necesitar revisar sus estrategias de gestión de riesgos.

En resumen, el concepto de apetito por el riesgo es fundamental para la gestión del ciberriesgo en una empresa. Definir un nivel de apetito por el riesgo permite a las empresas tomar decisiones informadas sobre la gestión de riesgos y alcanzar sus objetivos comerciales. Sin embargo, es importante que las empresas también consideren su tolerancia al riesgo al decidir invertir en medidas de ciberseguridad para mitigarlo.

Conocer los riesgos a los que está expuesta una empresa es fundamental para protegerse de las ciberamenazas. Sin embargo, eliminar el riesgo por completo es una estrategia poco rentable.

Existen situaciones en las que reducir el riesgo puede generar costos excesivos o limitar la eficiencia empresarial. Por ejemplo, podría resultar costoso implementar una solución de seguridad muy avanzada para protegerse contra un ataque DDoS cuando la empresa tiene una baja probabilidad de sufrir un ataque similar.

Además, eliminar completamente el riesgo también podría impedir que la empresa aproveche oportunidades de negocio atractivas. Por ejemplo, si una empresa de comercio electrónico decide suspender las ventas en línea debido al riesgo de ataques DDoS, perderá una importante fuente de ingresos.

En resumen, el mejor enfoque para gestionar el ciberriesgo es evaluar los riesgos, definir la tolerancia al riesgo y adoptar las medidas preventivas adecuadas. Esto significa que las empresas deben invertir en soluciones de ciberseguridad adaptadas a sus necesidades y que les permitan mitigar los riesgos de forma eficaz.

Además, es importante que las empresas sean conscientes de los riesgos a los que están expuestas y adopten prácticas seguras, como el uso de contraseñas seguras y la protección de los dispositivos de acceso a la red. De esta forma, pueden reducir el riesgo de ciberataques y proteger sus actividades en línea.

La gestión de ciberriesgos debe ser equilibrada. Las inversiones deben centrarse en las áreas más críticas y en mitigar los mayores riesgos, sin descuidar la flexibilidad y la capacidad de adaptación a las nuevas amenazas. Además, las organizaciones deben ser conscientes de la necesidad de mantener el equilibrio adecuado entre la ciberseguridad y la capacidad de proporcionar productos y servicios a sus clientes.

En resumen, comprender el riesgo es fundamental para la ciberseguridad. El análisis de riesgos es una herramienta valiosa para comprender mejor las ciberamenazas y vulnerabilidades. Sin embargo, las organizaciones deben adoptar una estrategia de gestión de riesgos cibernéticos que refleje su apetito y tolerancia al riesgo, equilibrando las inversiones para reducir el riesgo y mantener la flexibilidad necesaria para operar en un entorno cada vez más complejo.

El término «Cisne Negro» se refiere a un evento impredecible y altamente improbable que tiene consecuencias significativas. En el contexto de la ciberseguridad, los ataques DDoS podrían considerarse eventos Cisne Negro, ya que pueden ocurrir inesperadamente y tener graves consecuencias.

Es importante que las empresas tomen medidas preventivas para mitigar los riesgos de estos eventos, incluso si son muy improbables. Esto significa que las empresas deben invertir en soluciones de ciberseguridad que las protejan de estos eventos impredecibles.

Además, las empresas deben desarrollar planes de contingencia para gestionar los ciberataques cuando ocurran. Esto significa que deben contar con una estrategia para restablecer los servicios en línea lo antes posible, limitando los daños y reanudando las operaciones normales lo antes posible.

Las empresas deben definir su tolerancia al riesgo e invertir en soluciones de ciberseguridad que puedan mitigar los riesgos eficazmente. También deben desarrollar planes de contingencia para gestionar los ciberataques cuando ocurran y proteger sus actividades en línea con prácticas seguras.

Redazione

Redazione

El informe financiero de Microsoft indica que OpenAI podría haber perdido 12.000 millones de dólares en su último trimestre fiscal. Un gasto en el informe de ganancias de Microsoft (517,81, -7,95, ...

A partir del martes 12 de noviembre de 2025, entrarán en vigor nuevas disposiciones de la Autoridad Reguladora de las Comunicaciones Italiana (AGCOM), que exigirán un sistema de verificación de eda...

AzureHound, que forma parte de la suite BloodHound , nació como una herramienta de código abierto para ayudar a los equipos de seguridad y a los equipos rojos a identificar vulnerabilidades y rutas ...

La puntualidad es clave en ciberseguridad. Red Hot Cyber lanzó recientemente un servicio completamente gratuito que permite a los profesionales de TI, analistas de seguridad y entusiastas monitorear ...

Jen-Hsun Huang soltó una bomba: Nvidia habría invertido mil millones de dólares en Nokia. Sí, Nokia es la compañía que popularizó los teléfonos Symbian hace 20 años. En su discurso, Jensen Hu...