Redazione RHC : 10 julio 2025 07:48

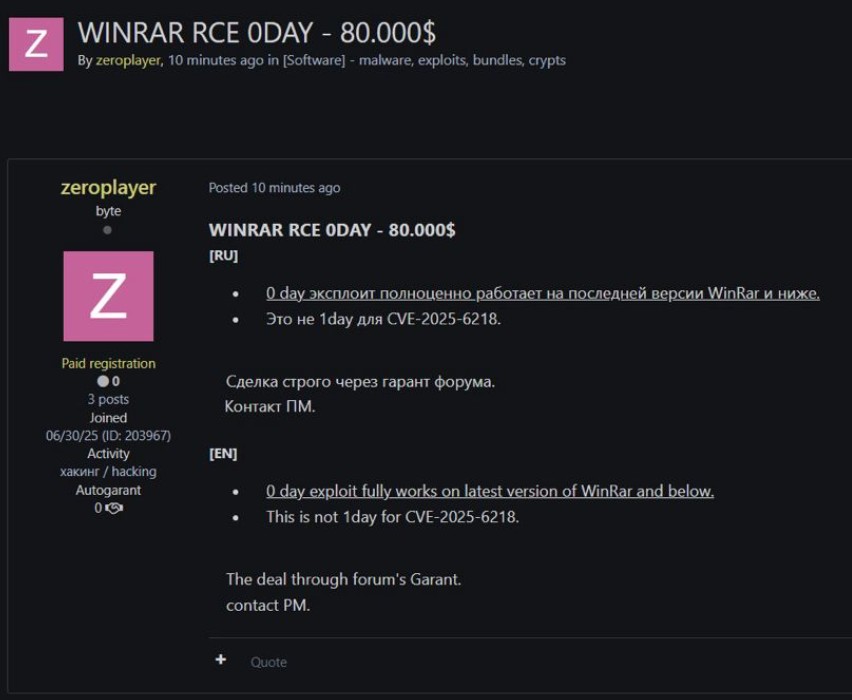

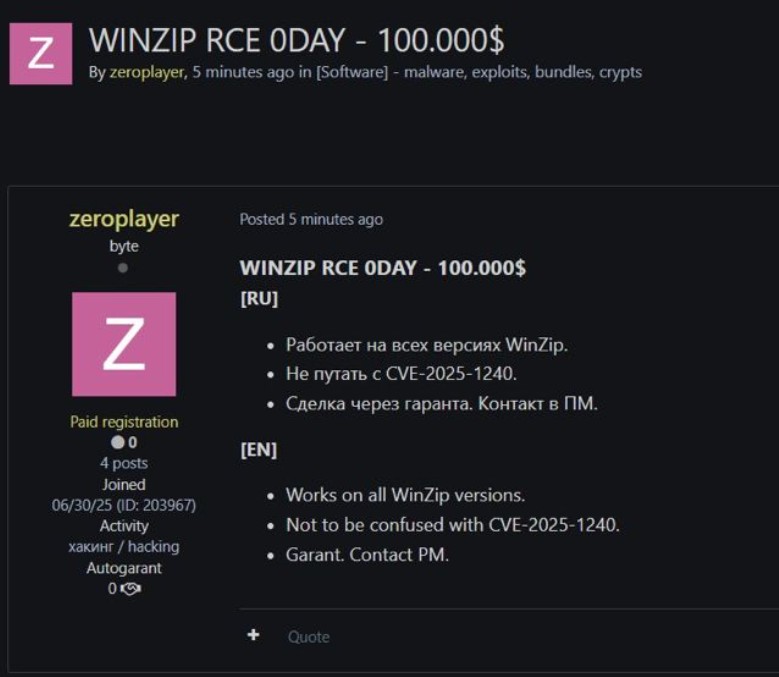

Recientemente, el popular foro clandestino exploit.in, actualmente cerrado y accesible solo por invitación, ha estado ofreciendo exploits para una vulnerabilidad de día cero que afecta a los conocidos programas WinRAR y WinZIP. El anuncio, publicado por el usuario zeroplayer, ofrece estos exploits por entre 80.000 y 100.000 dólares.

Especifique que no se trata de un simple ataque de día cero (es decir, un exploit para una vulnerabilidad ya conocida como CVE-2025-6218), sino de un error desconocido y aún no corregido.

Los exploits son herramientas o fragmentos de código que permiten explotar vulnerabilidades de software para lograr un comportamiento no deseado, como ejecutar código malicioso, robar datos u obtener el control total de un sistema.

Cuando hablamos de vulnerabilidades de día cero, nos referimos a vulnerabilidades que el fabricante del software aún desconoce y para las que no existen parches. Por esta misma razón, son especialmente valiosas en el mercado negro y extremadamente peligrosas.

WinZIP y WinRAR son los programas más utilizados en el mundo para gestionar archivos comprimidos, como ZIP y RAR. Una vulnerabilidad de RCE (Ejecución Remota de Código) en este tipo de programa permite a un atacante ejecutar código malicioso simplemente engañando a la víctima para que abra o visualice un archivo comprimido comprometido.

Un posible escenario de ataque implica el uso de correos electrónicos de phishing, en los que el usuario recibe un archivo adjunto ZIP o RAR aparentemente inofensivo. Un solo clic basta para activar el exploit y comprometer completamente el sistema, instalando malware, ransomware o puertas traseras para control remoto.

Foros cerrados como exploit.in sirven como mercados para la compraventa de vulnerabilidades, malware, datos robados y otras herramientas utilizadas en la ciberdelincuencia. Los usuarios que venden exploits, como en el caso de zeroplayer, suelen ofrecer garantías de fiabilidad a través de servicios internos llamados Garant, que actúan como intermediarios para prevenir estafas entre delincuentes.

El usuario zeroplayer, que publicó los anuncios, parece ser un perfil nuevo y aún no tiene una reputación consolidada. Se registró en el foro exploit.in el 30 de junio de 2025, solo tiene 3 publicaciones y aún no ha completado ninguna transacción certificada a través del sistema interno Garant de la plataforma, que suele servir para reducir el riesgo de estafas entre vendedores y compradores.

Aunque pagó para registrarse, una práctica común en foros clandestinos más cerrados para filtrar cuentas falsas e inactivas, esto por sí solo no es suficiente para definirlo como confiable ante la comunidad. Un relato tan reciente podría indicar dos escenarios opuestos: por un lado, un vendedor que realmente posee un exploit muy valioso y decide abrir un nuevo perfil para mantener el anonimato; Por otro lado, un intento fraudulento de aprovechar el miedo en torno a una vulnerabilidad crítica y aún desconocida. La falta de comentarios y actividad pasada dificulta distinguir entre ambas posibilidades, pero subraya lo complejo que es, incluso en círculos de ciberdelincuencia, confiar en el exploit sin pruebas concretas de su existencia y eficacia.

La venta de un exploit de día cero para WinRAR representa una grave amenaza, dado el alcance global del software. Esto nos recuerda la importancia de mantener los programas actualizados, utilizar herramientas de seguridad fiables y prestar mucha atención a los correos electrónicos sospechosos, especialmente si contienen archivos adjuntos comprimidos.

Redazione

Redazione

Muchos de nosotros crecimos con Hiroshi Shiba, de Jeeg, el robot de acero que hablaba con su difunto padre, el profesor Senjiro Shiba, científico y arqueólogo, dentro de una gran computadora. En un ...

Los atacantes están explotando activamente una vulnerabilidad crítica en el sistema de protección de aplicaciones web (WAF) FortiWeb de Fortinet, que podría utilizarse como medio para realizar ata...

En uno de los foros más populares de Rusia para la compraventa de vulnerabilidades y herramientas de ataque, el hilo apareció como un anuncio comercial estándar, pero su contenido dista mucho de se...

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...