Redazione RHC : 21 agosto 2025 07:33

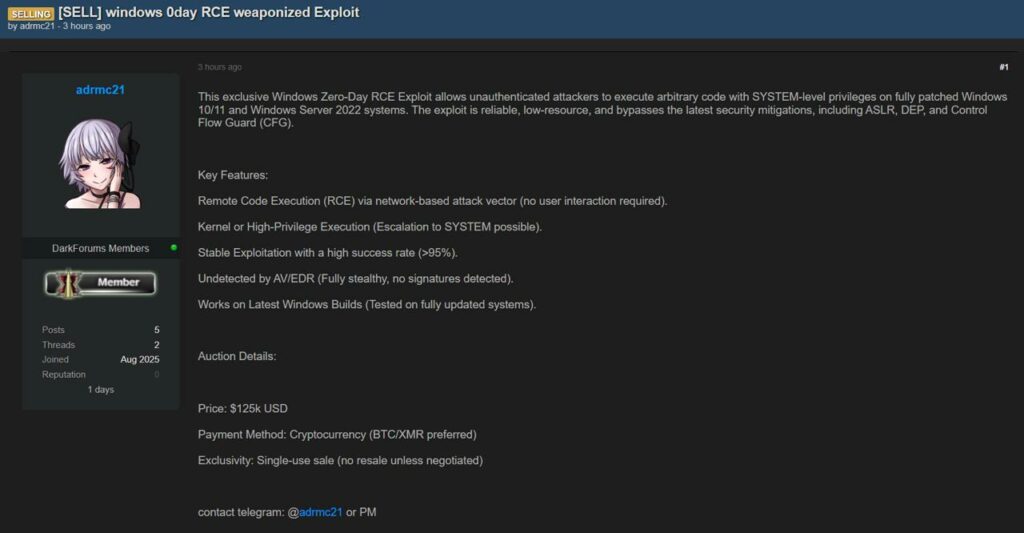

Navegar por la dark web puede revelar anuncios inquietantes y alarmantes para quienes trabajan en ciberseguridad. Recientemente, vimos una publicación que ofrecía un exploit de día cero, un tipo de herramienta extremadamente peligrosa. El anuncio, de un usuario con el nombre de usuario «admc21», muestra un ataque de Ejecución Remota de Código (RCE) dirigido a las últimas versiones de Windows, incluyendo Windows 10, Windows 11 y Windows Server 2022. El precio de venta es de 125.000 dólares, una cifra que subraya el valor de estas herramientas en el mercado negro.

¿Pero qué hace que estos exploits sean tan letales?

El término «día cero» (o día cero) se refiere a una vulnerabilidad de software desconocida para el desarrollador del producto. Esto significa que aún no existe un parche o actualización de seguridad para solucionarla. Un atacante que descubre o compra un exploit de día cero tiene una gran ventaja: puede explotar la vulnerabilidad para atacar sistemas sin que las víctimas puedan defenderse. Una vez que la vulnerabilidad se hace pública o se descubre, los desarrolladores tienen cero días para preparar una contramedida.

La publicación se refiere a un RCE, un tipo de ataque que permite a un ciberdelincuente ejecutar código malicioso de forma remota en el equipo de la víctima, sin su conocimiento. En este caso, el exploit otorga privilegios de «SISTEMA», el máximo nivel de control sobre un sistema Windows.

Es como darle al atacante las llaves de tu casa: puede robar datos, instalar malware o tomar el control total del dispositivo.

El anuncio especifica que el exploit es capaz de eludir las defensas modernas de Windows, como ASLR (Aleatorización del diseño del espacio de direcciones), DEP (Prevención de ejecución de datos) y CFG (Guardia de flujo de control). Estas medidas de seguridad se crearon precisamente para dificultar la explotación de vulnerabilidades, pero un exploit de día cero bien diseñado puede sortearlas. El precio de 125.000 dólares en criptomonedas ofrece una visión de la economía sumergida del cibercrimen. La solicitud de una venta de un solo uso indica que el comprador tendrá el uso exclusivo de esta herramienta, al menos durante un período determinado, lo que aumenta su valor y confidencialidad.

Este tipo de transacciones alimenta un ecosistema donde las vulnerabilidades de nuestros sistemas se transforman en armas digitales.

Entonces, ¿cómo podemos protegernos de una amenaza desconocida? La respuesta es compleja, pero se basa en algunos principios fundamentales de ciberseguridad:

La venta de exploits de día cero Nos recuerda que el mundo de la ciberseguridad es una batalla constante.

Solo manteniéndonos informados, vigilantes y adoptando las contramedidas adecuadas podemos anticiparnos a las amenazas.

Redazione

Redazione

Mientras que el auge de los robots en China, el mayor mercado y productor mundial de robots, atrae la atención de la industria global de las tecnologías de la información (TI), la apari...

Martes de parches de agosto: Microsoft publica actualizaciones de seguridad que corrigen 107 vulnerabilidades en los productos de su ecosistema. La actualización incluye correcciones para 90 vuln...

Como parte de las actualizaciones de seguridad del martes de parches de agosto de 2025, se ha corregido una vulnerabilidad crítica de ejecución remota de código (RCE) en el software de ...

29 000 servidores Exchange son vulnerables a la vulnerabilidad CVE-2025-53786, que permite a los atacantes acceder a entornos de nube de Microsoft, lo que podría comprometer por completo el ...

«El sistema de defensa militar Skynet entrará en funcionamiento el 4 de agosto de 1997. Comenzará a autoeducarse, aprendiendo a un ritmo exponencial, y adquirirá consciencia de s&#...