Redazione RHC : 12 agosto 2025 07:40

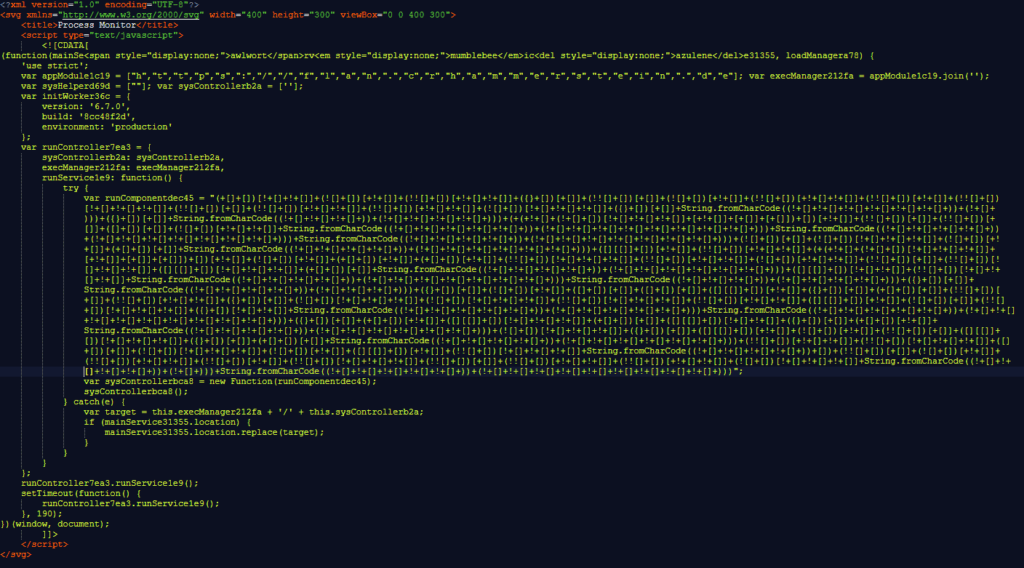

Se ha descubierto un nuevo esquema para distribuir código malicioso disfrazado de imágenes .svg en docenas de sitios extranjeros de contenido para adultos. Como descubrieron los expertos de Malwarebytes, , los atacantes incrustan código JavaScript ofuscado en dichos archivos. Al hacer clic, se inicia una cadena oculta de scripts que culmina con la descarga de Trojan.JS.Likejack

Este malware hace clic silenciosamente en el botón «Me gusta» de una publicación predefinida de Facebook si la víctima tiene una cuenta de Facebook activa en ese momento. De esta manera, las páginas con contenido explícito ganan visibilidad gracias a los navegadores comprometidos.

SVG (Gráficos Vectoriales Escalables) se diferencia de los formatos habituales .jpg y .png en que almacena datos como texto XML. Esto permite redimensionar la imagen sin perder calidad, además de incrustar HTML y JavaScript. Esta característica ha atraído a atacantes durante mucho tiempo, ya que facilita ataques XSS, inyección HTML y DoS. En este caso, los autores de los archivos maliciosos utilizaron una técnica JSFuck modificada, que codifica JavaScript en un conjunto de caracteres, lo que dificulta su análisis.

Tras la decodificación inicial, el script carga nuevos fragmentos de código, que también quedan ocultos al análisis. La etapa final del ataque consiste en la interacción forzada con elementos de Facebook, lo cual infringe las normas de la plataforma. Facebook bloquea dichas cuentas, pero los autores del ataque regresan rápidamente con nuevos perfiles.

Se han observado técnicas similares anteriormente. En 2023, los hackers utilizaron la etiqueta .svg para explotar una vulnerabilidad XSS en el cliente web Roundcube, y en junio de 2025, los investigadores registraron ataques de phishing con una ventana de inicio de sesión falsa de Microsoft, también abierta con un archivo SVG.

Malwarebytes ahora vincula los casos identificados a docenas de sitios de WordPress que distribuyen contenido malicioso de forma similar.

Redazione

Redazione

El investigador de seguridad Alessandro Sgreccia , miembro del equipo HackerHood de Red Hot Cyber, ha informado de dos nuevas vulnerabilidades en Zyxel que afectan a varios dispositivos de la familia ...

La Agencia de Seguridad Cibernética y de Infraestructura (CISA) y el Centro de Análisis e Intercambio de Información Multiestatal (MS-ISAC) están emitiendo este Aviso Conjunto de Ciberseguridad (C...

El 20 de octubre de 2025 marca un aniversario significativo en la historia de la informática: el procesador Intel 80386 , también conocido como i386 , celebra su 40.º aniversario . ¡Y es un cumple...

Investigadores de VUSec han presentado un artículo titulado «Entrenamiento en solitario», que cuestiona los principios fundamentales de la protección contra ataques Spectre-v2 . Anteriormente , se...

El 20 de septiembre, informamos sobre un ciberataque que paralizó varios aeropuertos europeos, incluidos los de Bruselas, Berlín y Londres-Heathrow. Se trató de un ataque a la cadena de suministro ...