Redazione RHC : 16 julio 2025 17:39

En un nuevo análisis basado en 10 millones de contraseñas comprometidas, Specops ha demostrado la vulnerabilidad de las redes corporativas a los errores humanos. Todas las contraseñas se extrajeron de una lista de más de mil millones de contraseñas filtradas. Los resultados fueron alarmantes: solo el 1,5 % de todas las contraseñas analizadas se clasificaron como «seguras».

Los criterios para esta definición fueron estrictos: una contraseña se consideraba segura si tenía 15 caracteres y contenía al menos dos tipos diferentes de caracteres, como letras y números. Esta longitud se eligió por una razón: cada carácter adicional multiplica por mucho el número de combinaciones posibles.

Por ejemplo, una contraseña de 15 letras minúsculas tiene 1,7 trillones de combinaciones posibles. Añadir un carácter multiplica por casi 26 el número de combinaciones, y utilizando todos los caracteres válidos (letras, números y caracteres especiales), el número total de combinaciones alcanza los 2,25 trillones. Ni siquiera los ordenadores con las GPU más potentes podrán realizar esta tarea en un futuro próximo.

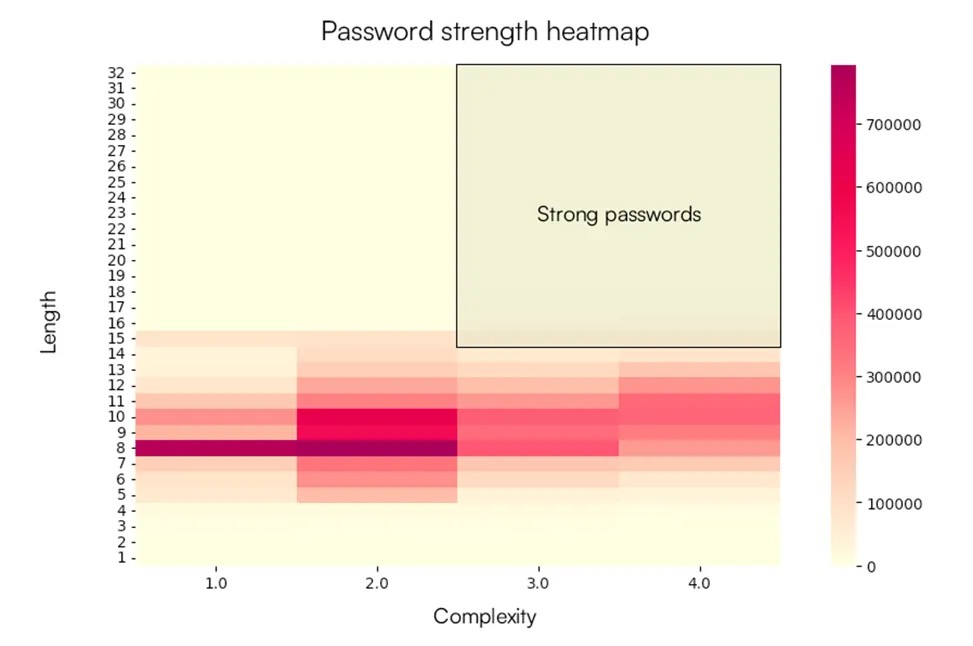

Map Heat: Longitud vs. Complejidad de la Contraseña (Specops)

Sin embargo, a pesar de estas perspectivas, los usuarios siguen optando por combinaciones cortas y sencillas. El tipo de contraseña más común es el de 8 caracteres, con dos tipos de caracteres (por ejemplo, letras y números), lo que representa el 7,9 % del total. Le siguen las contraseñas de la misma longitud, pero aún menos fiables: solo un tipo de carácter, que representan el 7,6 %. Las contraseñas de hasta 8 caracteres suelen ser la gran mayoría y pueden descifrarse en cuestión de horas. El análisis mostró que solo el 3,3 % del total de contraseñas superaba el límite de 15 caracteres. Esto sugiere que las políticas de contraseñas en las organizaciones no están reguladas o se ignoran. Al mismo tiempo, aumentar la longitud, incluso en unos pocos caracteres, aumenta drásticamente la resistencia a los ataques: una extensión de cuatro caracteres en una contraseña de 12 caracteres multiplica por 78 millones el esfuerzo necesario para un ataque de fuerza bruta.

El estudio presta especial atención a la tendencia hacia una complejidad insuficiente. Más de la mitad de las contraseñas analizadas incluían un máximo de dos tipos de caracteres. Y aunque las recomendaciones modernas (en particular las del NIST) se centran más en la longitud, añadir un tercer o cuarto tipo de carácter aumenta significativamente la seguridad. Sin embargo, la longitud sigue siendo el factor principal: entre 16 y 20 caracteres ofrecen mayor protección que las contraseñas cortas, aunque complejas.

Para aumentar la seguridad, se recomienda cambiar las contraseñas tradicionales por frases con significado. Frases largas pero fáciles de recordar como «SunsetCoffeeMaroonReview» son mucho más confiables y prácticas que conjuntos de caracteres como «!x9#A7b!». Este enfoque reduce la cantidad de errores tipográficos, las solicitudes de soporte técnico y la molestia de cambiar constantemente las contraseñas.

Las principales amenazas asociadas con las contraseñas débiles siguen siendo las mismas.

Al mismo tiempo, ni siquiera una buena implementación de hash protege contra la vulnerabilidad de la contraseña en sí: si se roba la base de datos y la contraseña se obtiene fácilmente por fuerza bruta, ni la sal ni los algoritmos servirán de nada.

Los hallazgos del estudio apuntan a una simple verdad: Las contraseñas débiles siguen siendo omnipresentes. Solo una política integral que incluya controles de longitud, complejidad, singularidad y actualizaciones oportunas puede proteger la infraestructura corporativa de los ataques más comunes. Y, como muestran las estadísticas, la mayoría de las empresas aún tienen mucho trabajo por hacer en este ámbito.

Redazione

Redazione

OpenAI ha lanzado el navegador ChatGPT Atlas para macOS. Integra inteligencia artificial directamente en la interfaz y permite realizar tareas en páginas web sin tener que cambiar de pestaña. Atlas ...

El investigador de seguridad Alessandro Sgreccia , miembro del equipo HackerHood de Red Hot Cyber, ha informado de dos nuevas vulnerabilidades en Zyxel que afectan a varios dispositivos de la familia ...

La Agencia de Seguridad Cibernética y de Infraestructura (CISA) y el Centro de Análisis e Intercambio de Información Multiestatal (MS-ISAC) están emitiendo este Aviso Conjunto de Ciberseguridad (C...

El 20 de octubre de 2025 marca un aniversario significativo en la historia de la informática: el procesador Intel 80386 , también conocido como i386 , celebra su 40.º aniversario . ¡Y es un cumple...

Investigadores de VUSec han presentado un artículo titulado «Entrenamiento en solitario», que cuestiona los principios fundamentales de la protección contra ataques Spectre-v2 . Anteriormente , se...