Redazione RHC : 29 julio 2025 12:33

Microsoft afirmó que los atacantes podrían haber explotado una vulnerabilidad de omisión de Transparencia, Consentimiento y Control (TCC), recientemente parcheada, para robar información confidencial de los usuarios de macOS, incluyendo datos de Apple Intelligence almacenados en caché.

TCC es un mecanismo y marco de seguridad de macOS que impide que las apps accedan a los datos personales de los usuarios, lo que permite a macOS controlar cómo las apps acceden y usan la información en todos los dispositivos Apple. TCC es responsable de solicitar permiso para iniciar nuevas aplicaciones y mostrar advertencias si una aplicación intenta acceder a datos confidenciales (incluidos contactos, fotos, cámara web, etc.).

La vulnerabilidad, identificada como CVE-2025-31199 y descubierta por Microsoft, se corrigió en marzo de 2025, con el lanzamiento de parches para macOS Sequoia 15.4.

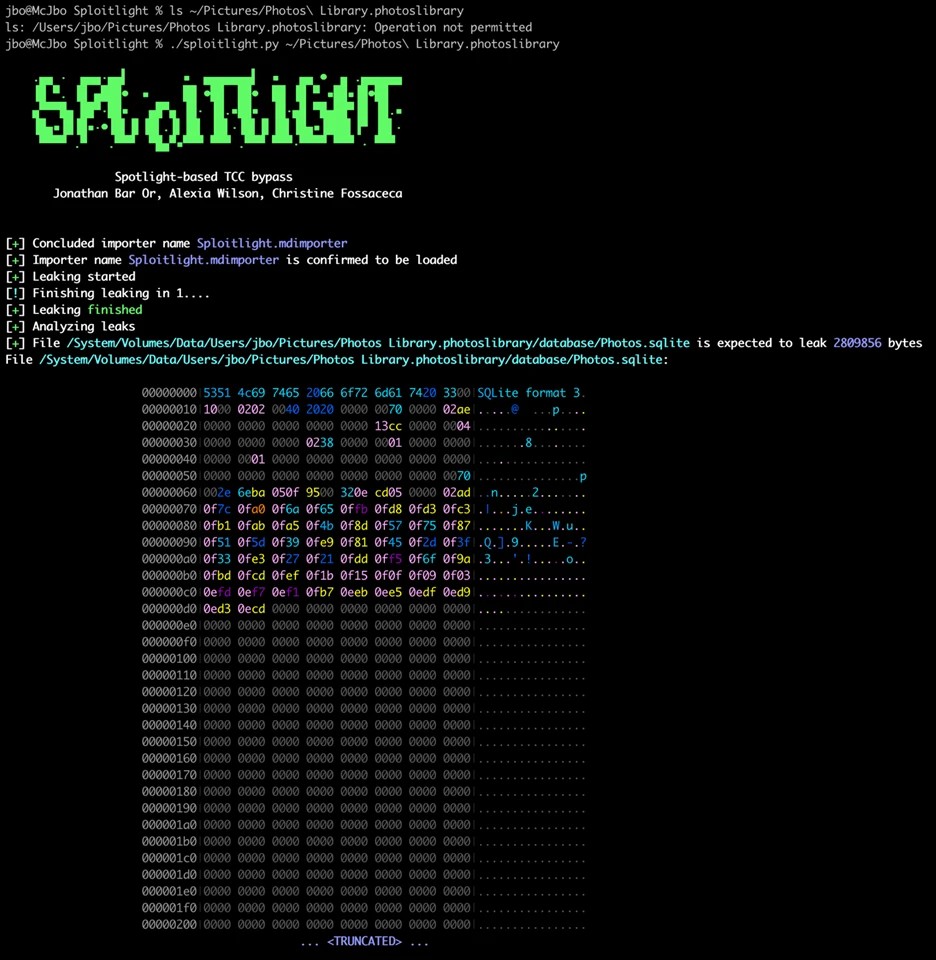

El problema radicaba en que, si bien Apple limitaba el acceso a TCC a las aplicaciones con acceso completo al disco y bloqueaba automáticamente la ejecución de código no autorizado, los investigadores de Microsoft descubrieron que los atacantes podían explotar el acceso privilegiado de los complementos de Spotlight para acceder a archivos confidenciales y robar su contenido.

En un En un informe publicado recientemente, investigadores de Microsoft demostraron que la vulnerabilidad (denominada Sploitlight) podría utilizarse para recopilar datos, incluyendo información de Apple Intelligence e información remota sobre otros dispositivos asociados a una cuenta de iCloud.

De esta forma, los atacantes podrían acceder a metadatos de fotos y vídeos, datos de geolocalización, datos de reconocimiento facial y personales, información de la actividad del usuario, álbumes de fotos y bibliotecas compartidas, historial de búsqueda y preferencias del usuario, así como fotos y vídeos eliminados.

Redazione

Redazione

En los últimos días, algunos usuarios han recibido una notificación diciendo que sus dispositivos Gemini Advanced han sido «actualizados del modelo de la generación anterior al 3.0 Pro, el modelo...

La Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) ha emitido una alerta global con respecto a la explotación activa de una falla crítica de ejecución remota de c�...

El lunes 20 de octubre, el Canal 4 transmitió un documental completo presentado por un presentador de televisión creativo impulsado completamente por inteligencia artificial. » No soy real. Por pri...

El ecosistema ruso del cibercrimen ha entrado en una fase de profunda transformación, provocada por una combinación de factores: una presión internacional sin precedentes por parte de los organismo...

Investigadores de seguridad han descubierto vulnerabilidades en un sitio web de la FIA que contenía información personal confidencial y documentos relacionados con los pilotos, incluido el campeón ...