Redazione RHC : 17 julio 2025 13:56

HackerHood, el equipo de hackers éticos de Red Hot Cyber, ha creado algo que rara vez se ve fuera de las conferencias más exclusivas: un taller en vivo que demuestra, paso a paso, un ataque de ransomware completo.

Esto no es una simulación teórica, sino un viaje real al lado oscuro de internet, donde un simple correo electrónico de phishing puede comprometer por completo un sistema informático en tan solo unos minutos. Todo esto fue posible gracias a la colaboración con OMNIA y With Secure, dos empresas que siempre han apostado por una cultura de seguridad.

De hecho, este taller exclusivo, impartido por Antonio Montillo y Alessandro Moccia de Framework Security, se presentó durante un evento a puerta cerrada organizado por Omnia y WithSecure el 2 de julio. 2025, en el moderno centro de datos Tier IV de Siziano (PV).

¿El objetivo? ¡Ver, comprender y protegerse a tiempo!

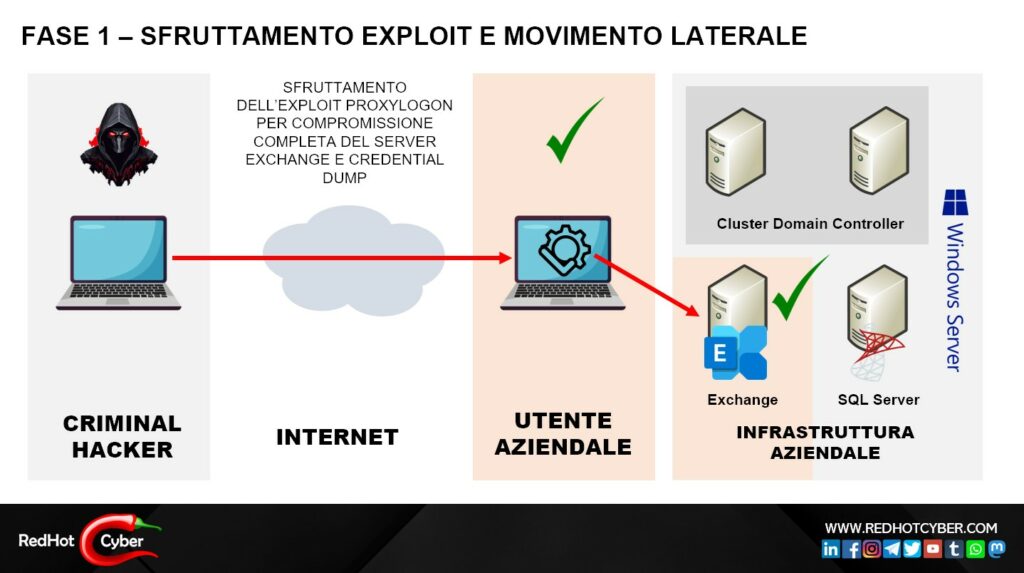

Los dos profesionales lograron explicar de forma sencilla pero detallada la complejidad técnica de un ciberataque. Lo que normalmente leemos en informes, entre siglas y diagramas, aquí cobra vida ante nuestros ojos: desde el señuelo inicial que induce a la víctima a hacer clic, pasando por la ejecución del malware, hasta el cifrado de datos y la clásica pantalla de rescate. Un viaje que no es espectacular como un ciberataque visto en una película de éxito, pero es real y profundamente educativo.

Lo mejor de este taller es que no solo mostró qué hace el ransomware, sino que también explicó cómo y por qué funciona. Es evidente la importancia de la preparación técnica de los profesionales de la defensa: Conocer las tácticas, técnicas y procedimientos que utilizan los delincuentes es la única manera de construir barreras efectivas.

A menudo se piensa que un buen antivirus o unas cuantas actualizaciones son suficientes para mantener la seguridad, pero la realidad es muy distinta: la ciberseguridad es un esfuerzo continuo y compartido que implica estudio, pruebas, simulaciones y actualización constante.

La infraestructura estaba compuesta por los siguientes componentes de software:

Precisamente por esta razón, decidimos no reservar este contenido solo para quienes asistieron al evento, sino compartirlo con todos.

Hay un video de parte del taller disponible en nuestro canal de YouTube : sí, es un poco largo, pero créannos, vale la pena cada segundo. Al verlo, comprenderán no solo el poder destructivo del ransomware, sino también lo sutil y convincente que puede ser el ataque inicial. Es una forma concreta de concienciar a empresas, profesionales y personas interesadas sobre una amenaza que afecta a organizaciones grandes y pequeñas a diario.

En un mundo donde la tecnología avanza cada vez más rápido, iniciativas como esta de Omnia y With Secure nos ayudan a detenernos un momento y observar con atención los riesgos a los que nos enfrentamos.

HackerHood y Red Hot Cyber quieren llevar la cultura de la seguridad más allá de los entornos técnicos y hacerla accesible a todos, porque solo comprendiendo cómo funciona un ataque podemos aprender a defendernos de verdad. Y ahora es tu turno: mira el taller, compártelo y forma parte de esta lucha diaria contra las ciberamenazas.

Porque el ransomware no se detiene. ¡Y nosotros tampoco deberíamos!

Redazione

Redazione

El informe financiero de Microsoft indica que OpenAI podría haber perdido 12.000 millones de dólares en su último trimestre fiscal. Un gasto en el informe de ganancias de Microsoft (517,81, -7,95, ...

A partir del martes 12 de noviembre de 2025, entrarán en vigor nuevas disposiciones de la Autoridad Reguladora de las Comunicaciones Italiana (AGCOM), que exigirán un sistema de verificación de eda...

AzureHound, que forma parte de la suite BloodHound , nació como una herramienta de código abierto para ayudar a los equipos de seguridad y a los equipos rojos a identificar vulnerabilidades y rutas ...

La puntualidad es clave en ciberseguridad. Red Hot Cyber lanzó recientemente un servicio completamente gratuito que permite a los profesionales de TI, analistas de seguridad y entusiastas monitorear ...

Jen-Hsun Huang soltó una bomba: Nvidia habría invertido mil millones de dólares en Nokia. Sí, Nokia es la compañía que popularizó los teléfonos Symbian hace 20 años. En su discurso, Jensen Hu...