Massimiliano Brolli : 3 agosto 2025 11:00

El 12 de mayo de 2017 fue un día especial.

Para muchos, no significará nada, pero otros lo recordarán con cariño, porque fue un día frenético y lleno de acontecimientos, ya que el mundo se vio catapultado a la primera infección global de ransomware de la historia.

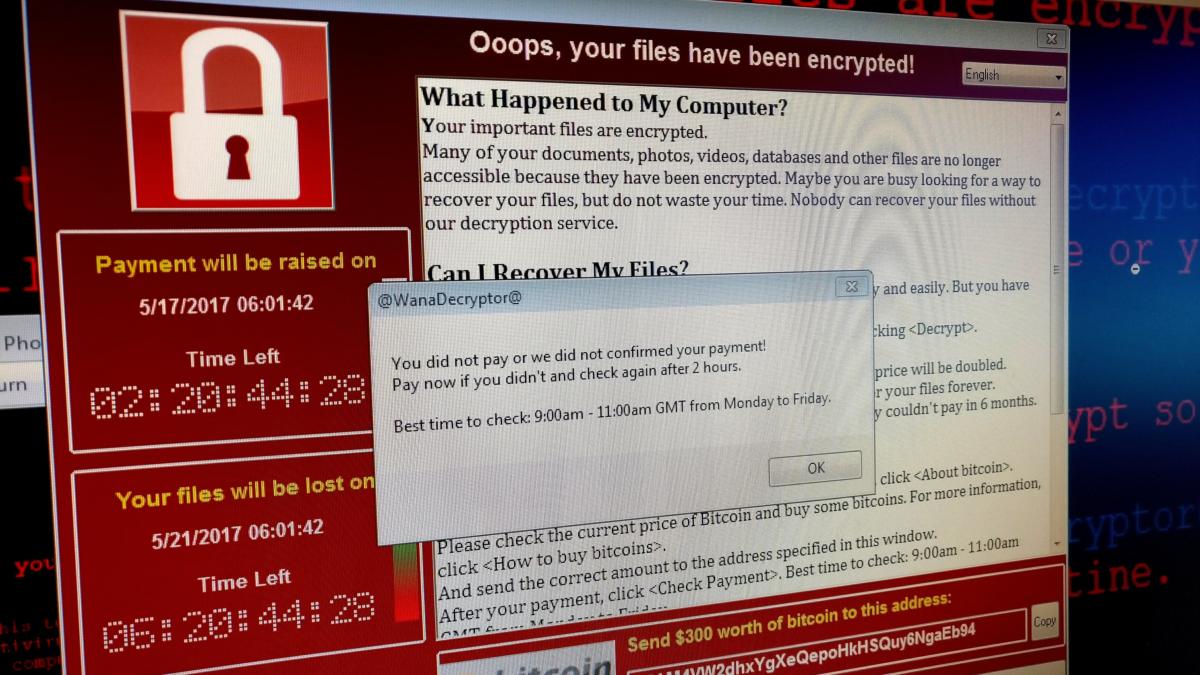

De hecho, el 12 de mayo se recuerda como el Día 0 de WannaCry, el malware que cifró el contenido de un ordenador y exigió un rescate.

Todo comenzó la mañana del 12 de mayo de 2017, cuando Telefónica (el conocido proveedor de servicios de internet español) emitió un comunicado. Recomendando a sus clientes que apagaran sus computadoras debido a un ciberataque en curso.

En cuestión de horas, WannaCry comenzó a causar víctimas en todo el mundo. De hecho, el New York Times publicó un mapa interactivo que mostraba el progreso de los focos de infección en tiempo real, y el mundo entero entró en alerta, añadiendo la palabra «ransomware» al vocabulario y al lenguaje común: malware que exige un rescate para descifrar datos retenidos como rehenes en un PC.

Pero además de la instrumentalización, el exploit Eternalblue, The Shadow Broker y Lost in Translation (de los que ya hemos hablado extensamente), hoy nos centraremos en los aspectos más históricos de la masiva infección global que causó el colapso. de 230.000 ordenadores en 150 países, incluyendo Rusia, China, EE. UU., Reino Unido y, por supuesto, Italia.

WannaCry afectó a los sistemas Windows y, en diciembre de 2017, el gobierno estadounidense, tras una serie de investigaciones, responsabilizó públicamente a Corea del Norte del ataque, a pesar de que Corea del Norte siempre ha negado el origen del ataque.

Entre las organizaciones más afectadas se encontraban muchos hospitales del Servicio Nacional de Salud de Gran Bretaña y Escocia, con 70.000 dispositivos secuestrados por ciberdelincuentes, así como escáneres de resonancia magnética, refrigeradores de sangre y otros equipos.

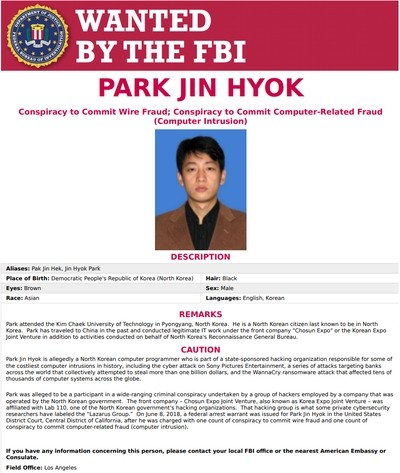

Park Jin Hyok, que entonces tenía 34 años, fue identificado como el cerebro de WannaCry en un documento de 179 páginas elaborado por el Departamento de Justicia de Estados Unidos. También fue responsable de una serie de ataques contra las redes de Sony Pictures Entertainment y otros bancos en todo el mundo, y se le vinculó con el grupo APT Lazarus.

Park está asociado con la creación del malware WannaCry, pero en esta compleja historia, desde el 12 de mayo de 2107, otros héroes han dado un paso al frente para defender el planeta de esta enorme ciberpandemia.

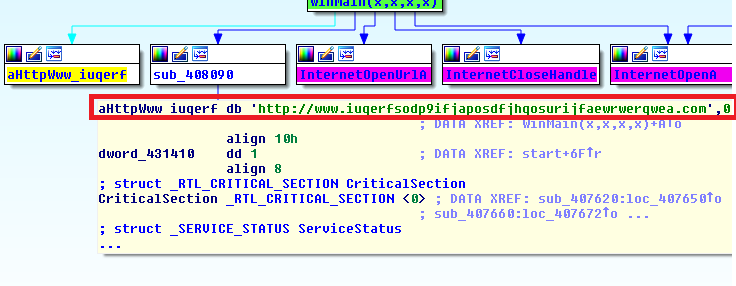

Me refiero a Marcus Hutchins, conocido como MalwareTech, quien, durante la fase aguda de la infección de WannaCry, estaba analizando las primeras muestras del malware cuando descubrió que contenía lo que en la jerga técnica se denomina un «interruptor de seguridad», una especie de «interruptor» capaz de bloquear la infección.

De hecho, WannaCry llamaba constantemente a un dominio. Si el dominio estaba inactivo, la infección continuaba, pero si respondía, el ransomware bloqueaba su actividad.

Interruptor de seguridad presente en el ransomware WannaCry

MalwareTech simplemente registró este dominio con una inversión de $10 en ese momento, inicialmente pensando que así podría comprender mejor la propagación de la infección. Pero pronto se dio cuenta de que el algoritmo interno de WannaCry verificaba su presencia y, de encontrarlo, bloqueaba la infección.

Marcus Hutchins llamado MalwareTech

WannaCry será recordado por todos como un evento «bíblico» en la literatura de ciberseguridad, un caso global, reconocido por todos, una especie de ILOVEYOU, más grande y tecnológicamente avanzado y, sobre todo, más generalizado.

El ransomware es hoy una gran amenaza para cualquier organización, grande o pequeña, y el nuevo ransomware es Implacable, ya que si no se paga el rescate, publica el contenido robado, causando daños inimaginables a las organizaciones.

Se trata del fenómeno del RaaS (Ransomware como servicio), compuesto por delincuentes que desarrollan el software y afiliados que lo utilizan para lanzar ataques. Una especie de mecanismo virtuoso que genera grandes beneficios para todos y crea cada vez más problemas para las organizaciones, con incidentes graves y recompensas altísimas.

¿Cuándo terminará el fenómeno del ransomware?

Hasta la fecha, ha ido en constante aumento.

Han pasado 4 años desde WannaCry, pero el ransomware ha madurado y su nivel de amenaza ahora está a la par con las APT, ya que los atacantes utilizan mejores herramientas y aprenden de los errores del pasado para mantener la persistencia dentro de las organizaciones.

Así que prestemos atención. Tenga mucho cuidado al abrir un archivo adjunto en un correo electrónico de origen dudoso.

¡Queda advertido!

Massimiliano Brolli

Massimiliano Brolli

Investigadores de NeuralTrust han descubierto una vulnerabilidad en el navegador ChatGPT Atlas de OpenAI. En esta ocasión, el vector de ataque se encuentra en la barra de direcciones, donde los usuar...

El 27 de octubre se celebró en el Ministerio de Asuntos Exteriores en Beijing el Foro del Salón Azul sobre el tema «Mejorar la gobernanza global y construir una comunidad con un futuro compartido p...

Hackers del gobierno vulneraron una planta de fabricación de componentes para armas nucleares en Estados Unidos explotando vulnerabilidades de Microsoft SharePoint. El incidente afectó al Campus de ...

En los últimos días, algunos usuarios han recibido una notificación diciendo que sus dispositivos Gemini Advanced han sido «actualizados del modelo de la generación anterior al 3.0 Pro, el modelo...

La Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) ha emitido una alerta global con respecto a la explotación activa de una falla crítica de ejecución remota de c�...