Redazione RHC : 22 septiembre 2025 18:46

Los atacantes utilizan cada vez más las capacidades de la bandeja de entrada de Microsoft Exchange para garantizar la persistencia y robar información confidencial dentro de las redes corporativas.

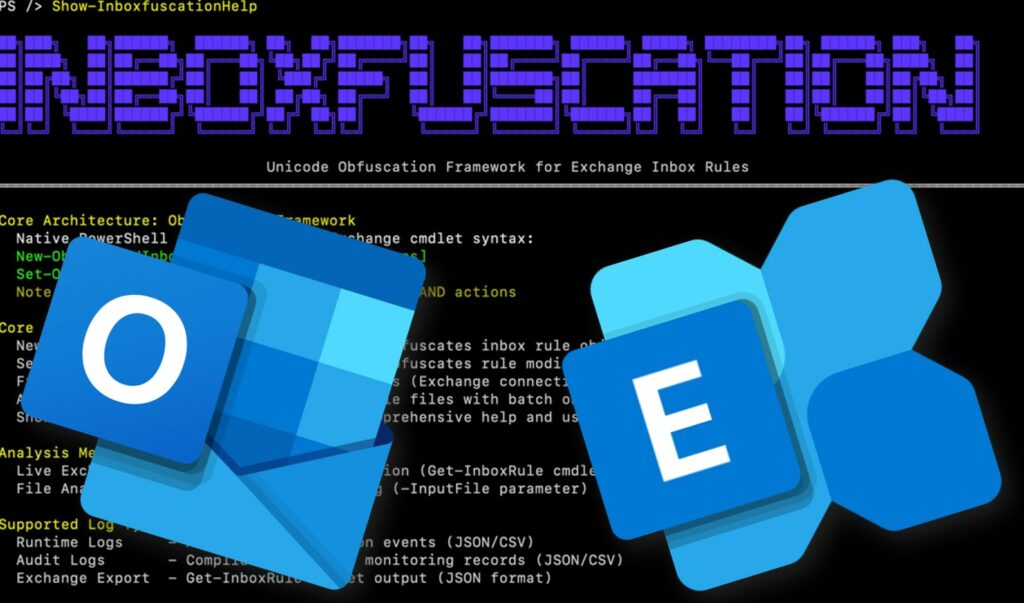

Inboxfuscation , desarrollado por Permiso, es un marco que demuestra cómo los atacantes pueden utilizar el motor de reglas de Exchange como arma, creando mecanismos de persistencia sigilosos que evaden tanto la revisión humana como la detección basada en código.

Inboxfuscation utiliza técnicas de ofuscación basadas en Unicode para generar reglas de bandeja de entrada maliciosas que eluden los sistemas de seguridad tradicionales.

Anteriormente, los patrones maliciosos en la bandeja de entrada solían ser fáciles de detectar : palabras clave obvias combinadas con acciones como eliminar o reenviar mensajes a bandejas de entrada controladas por el atacante. Las herramientas de seguridad tradicionales se basaban en la detección basada en palabras clave y expresiones regulares, estrategias eficaces contra patrones visualmente obvios.

Sin embargo, la disponibilidad de un amplio repertorio de caracteres Unicode ha abierto nuevas vías de elusión. Al reemplazar caracteres ASCII con variantes visualmente similares o al aprovechar procesos de normalización a nivel de sistema , es posible crear reglas que parecen inofensivas a simple vista, pero que funcionan de forma lógicamente diferente, evadiendo así los mecanismos de detección que se basan únicamente en la simple coincidencia de texto. Si bien aún no se han observado campañas que utilicen estas técnicas de forma generalizada, su viabilidad técnica representa un punto débil que requiere atención.

Ciertas categorías de caracteres dificultan especialmente la ofuscación. Las variantes de caracteres permiten replicar la apariencia de letras comunes; se pueden insertar caracteres de ancho cero entre letras para romper la coincidencia de patrones sin alterar la apariencia visual; los controles bidireccionales pueden invertir o reordenar la representación del texto; las variantes encerradas en círculos o dentro de ellos alteran aún más la percepción visual. La amplitud del conjunto Unicode ofrece numerosas oportunidades para el engaño visual y funcional.

Las técnicas de ofuscación se organizan en diferentes enfoques que pueden utilizarse individualmente o en combinación. La sustitución de caracteres reemplaza símbolos reconocibles con equivalentes Unicode; la inyección de ancho cero rompe patrones con caracteres invisibles; la manipulación bidireccional utiliza controles de direccionalidad para confundir la representación; las combinaciones híbridas combinan estos métodos para maximizar la evasión. Estas estrategias permiten que reglas aparentemente inocuas evadan tanto el juicio humano como la detección automatizada.

Además de los trucos de ofuscación de texto, existen técnicas funcionales que alteran el comportamiento de las reglas de correo electrónico. Los mensajes se pueden desviar automáticamente a carpetas no convencionales, haciéndolos invisibles en las vistas normales; se pueden insertar caracteres nulos o espacios para que una condición se aplique a todos los mensajes; o se puede usar la normalización de parámetros de tamaño para crear filtros que se activen en cada correo electrónico. Estas manipulaciones pueden transformar reglas aparentemente inocuas en mecanismos de persistencia u ofuscación.

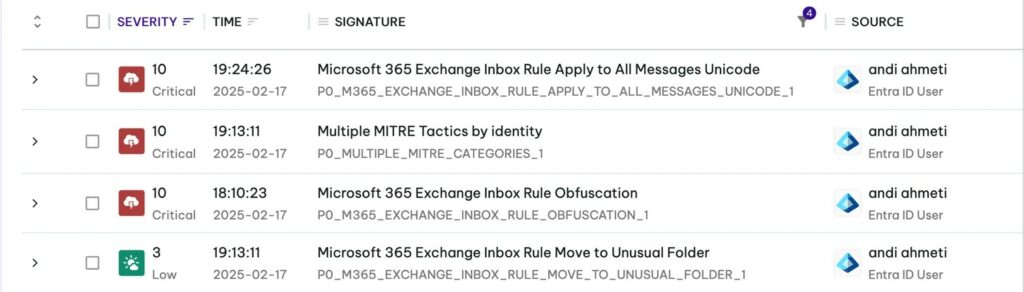

Para abordar estas amenazas , el marco de detección presentado adopta un enfoque multicapa compatible con diferentes formatos de registro de Exchange. El sistema identifica categorías Unicode sospechosas, analiza registros en diversos formatos y genera resultados estructurados para su integración con los sistemas de operaciones de seguridad . Las acciones recomendadas incluyen el análisis de buzones de correo para detectar ofuscaciones, el análisis de registros de auditoría históricos para identificar vulnerabilidades anteriores y la integración de los hallazgos en los procesos de SIEM y respuesta a incidentes. La investigación destaca las deficiencias en las defensas actuales, los riesgos de cumplimiento normativo y los desafíos forenses relacionados con la complejidad de Unicode, lo que fomenta el desarrollo de capacidades proactivas.

Redazione

Redazione

El 29 de octubre, Microsoft publicó un fondo de pantalla para conmemorar el undécimo aniversario del programa Windows Insider , y se especula que fue creado utilizando macOS. Recordemos que Windows ...

Los ladrones entraron por una ventana del segundo piso del Museo del Louvre, pero el museo tenía problemas que iban más allá de las ventanas sin asegurar, según un informe de auditoría de ciberse...

Reuters informó que Trump declaró a la prensa durante una entrevista pregrabada para el programa «60 Minutes» de CBS y a bordo del Air Force One durante el vuelo de regreso: «No vamos a permitir ...

Un informe de FortiGuard correspondiente al primer semestre de 2025 muestra que los atacantes motivados por intereses económicos están evitando cada vez más las vulnerabilidades y el malware sofist...

La primera computadora cuántica atómica de China ha alcanzado un importante hito comercial al registrar sus primeras ventas a clientes nacionales e internacionales, según medios estatales. El Hubei...