Redazione RHC : 22 noviembre 2025 09:29

En los últimos meses, el problema de las personas con información privilegiada ha adquirido cada vez mayor importancia para las grandes empresas , y un episodio reciente involucró a CrowdStrike.

La empresa de ciberseguridad ha despedido a un empleado sospechoso de haber compartido información confidencial de los sistemas internos de la compañía con un grupo de hackers.

Según una revisión realizada por TechCrunch , las capturas de pantalla revelaron paneles internos, incluido un panel de inicio de sesión único (SSO) de Okta que los empleados utilizaban para acceder a las aplicaciones de la empresa.

Aunque los hackers afirmaron haber recibido cookies de autenticación , CrowdStrike sostiene que su centro de operaciones de seguridad detectó la actividad antes de que se pudiera establecer completamente cualquier acceso malicioso .

Se informó además que las imágenes filtradas fueron el resultado de que un empleado compartió imágenes de su pantalla y no una intrusión sistémica en la red.

«Nuestros sistemas nunca se vieron comprometidos y nuestros clientes permanecieron protegidos en todo momento. Hemos remitido este asunto a las autoridades competentes», declaró a TechCrunch el portavoz de CrowdStrike, Kevin Benacci.

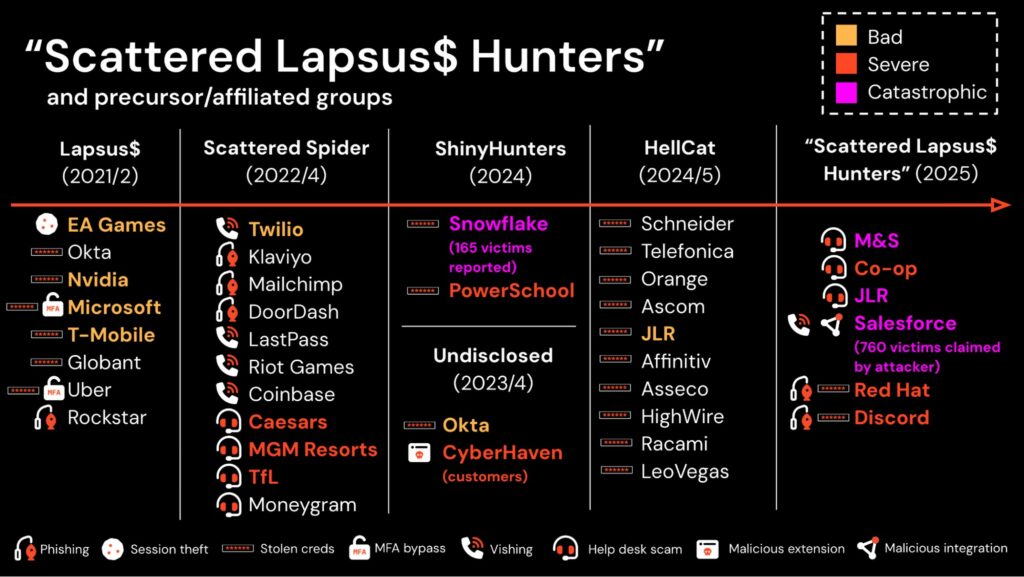

El incidente, que salió a la luz el jueves por la noche y la madrugada del viernes, involucró la filtración de capturas de pantalla internas a un canal público de Telegram dirigido por el grupo cibercriminal conocido como «Scattered Lapsus$ Hunters».

Las filtraciones de datos salieron a la luz cuando Scattered Lapsus$ Hunters (una empresa conjunta de varios grupos cibercriminales) publicó imágenes que supuestamente mostraban acceso al entorno interno de CrowdStrike.

Los piratas informáticos afirmaron que estas imágenes eran evidencia de una vulneración mayor lograda mediante una violación de datos de terceros en Gainsight, una plataforma de éxito del cliente utilizada por los clientes de Salesforce.

La realidad de la situación parece indicar una vulnerabilidad humana más que una falla técnica. Según informes, los atacantes intentaron sobornar a un infiltrado con una oferta de 25.000 dólares para obtener un acceso más fácil a la red.

Este incidente es parte de una campaña más grande y agresiva llevada a cabo por Scattered Lapsus$ Hunters, quienes recientemente han atacado a grandes empresas aprovechando proveedores externos como Gainsight y Salesloft.

Recordemos que, a octubre de 2025, el grupo afirmó haber exfiltrado casi mil millones de registros de clientes de Salesforce y en su sitio web de filtración de datos se enumeraron víctimas de alto perfil como Allianz Life, Qantas y Stellantis .

Redazione

Redazione

Se ha identificado una vulnerabilidad de omisión de autenticación en Azure Bastion (descubierta por RHC gracias a la monitorización constante de CVE críticos en nuestro portal), el servicio gestio...

El panorama del ransomware está cambiando. Los actores más expuestos —LockBit, Hunters International y Trigona— han pagado el precio de la sobreexposición, incluyendo operaciones internacionale...

Hace exactamente 40 años, el 20 de noviembre de 1985, Microsoft lanzó Windows 1.0 , la primera versión de Windows, que intentó transformar el entonces ordenador personal, una máquina con una lín...

18 de noviembre de 2025 – Tras horas de interrupciones generalizadas , el incidente que afectó a la red global de Cloudflare parece estar cerca de resolverse. La compañía anunció que impleme...

Dos graves vulnerabilidades en el sistema operativo AIX de IBM podrían permitir a atacantes remotos ejecutar comandos arbitrarios en los sistemas afectados, lo que ha llevado a la compañía a public...