Il 20 ottobre 2025 segna un anniversario importante per la storia dell’informatica: il processore Intel 80386, noto anche come i386, celebra il suo 40° compleanno. Ed è un compleanno importante!

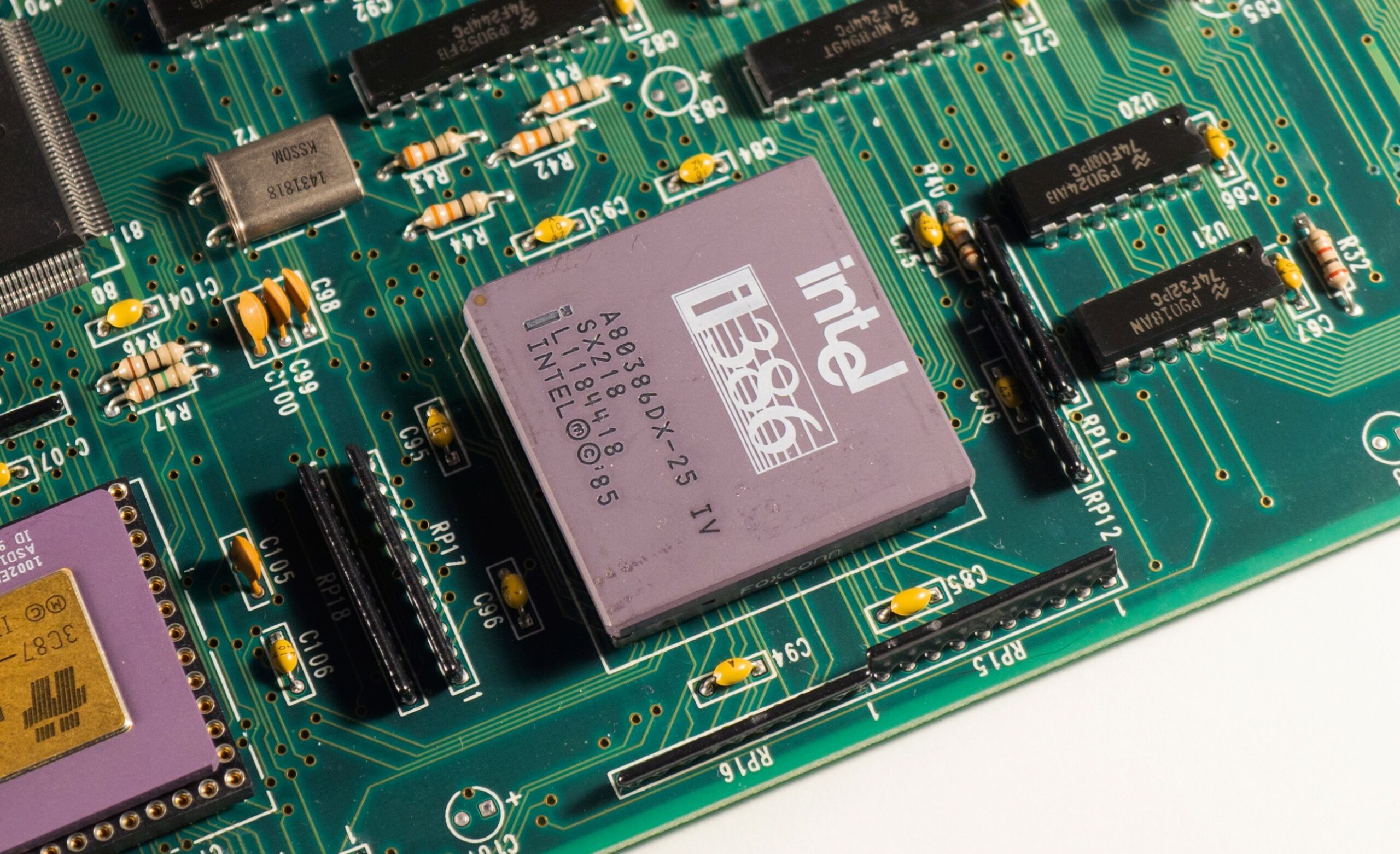

Lanciato nell’ottobre del 1985, rappresentò un enorme punto di svolta nella tecnologia dei personal computer, introducendo per la prima volta un’architettura a 32 bit nel mondo PC.

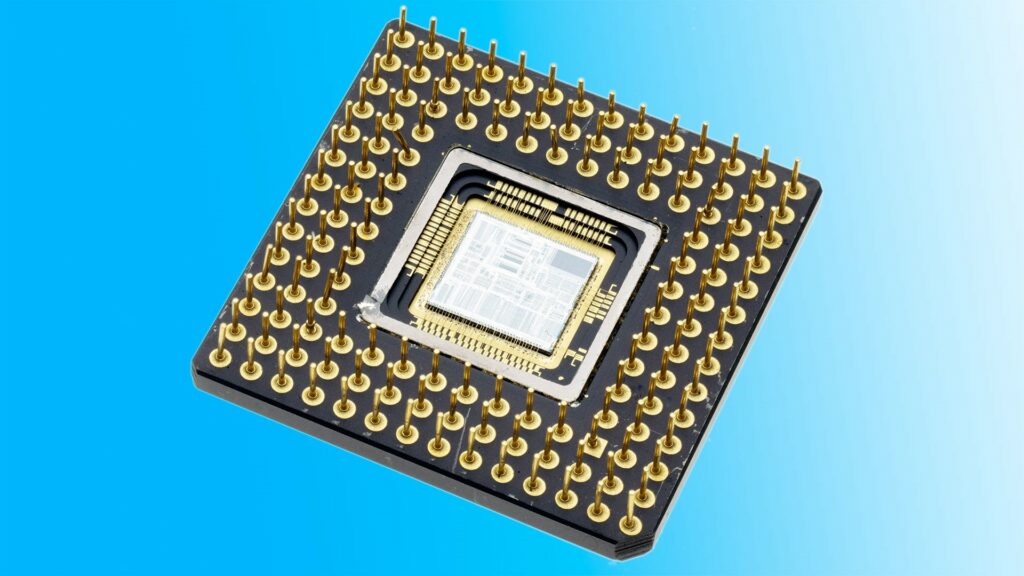

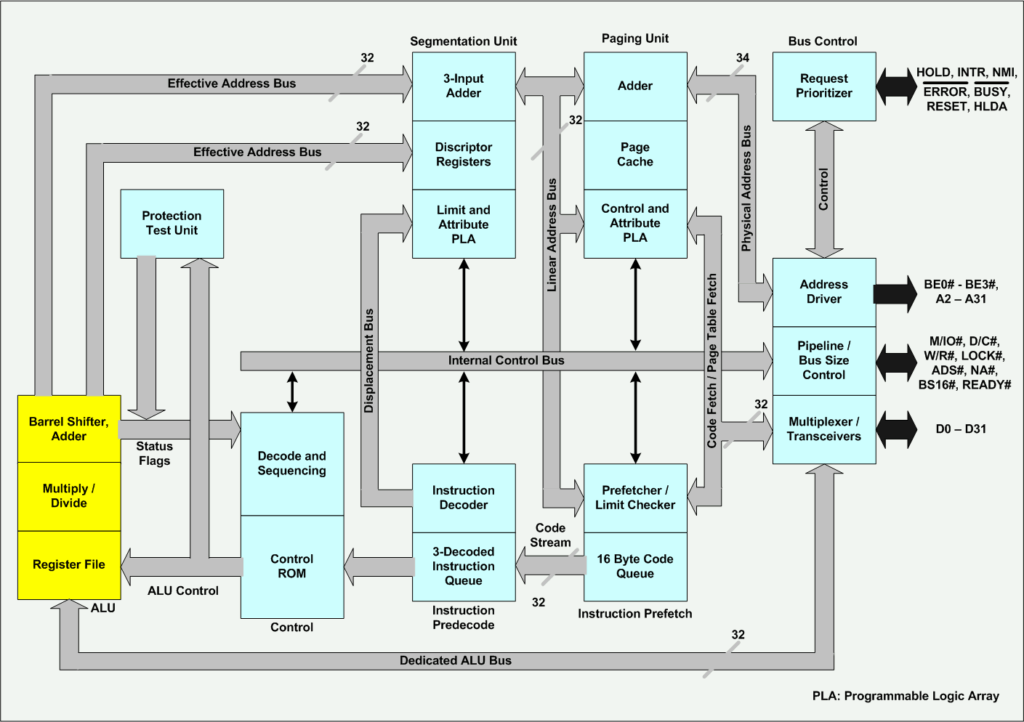

Sviluppato con un processo produttivo a 1 micron, il chip integrava 275.000 transistor e raggiungeva una frequenza massima di 16 MHz, supportando fino a 4 GB di memoria. Oltre a prestazioni più elevate, il 386 introdusse il set di istruzioni IA-32, la modalità protetta, la modalità virtuale 8086 e il paging hardware, tecnologie che posero le basi per il multitasking e la memoria virtuale sui sistemi x86.

Sebbene Intel avesse presentato il processore nel 1985, fu Compaq – e non IBM – a portarlo per prima sul mercato. Nel settembre 1986, l’azienda lanciò il Deskpro i386, venduto a 6.499 dollari, quasi un anno prima che IBM introducesse modelli analoghi.

Compaq aveva collaborato direttamente con Intel durante lo sviluppo del chip, ottenendo accesso anticipato ai prototipi e contribuendo a definire una nuova fase per l’industria: quella in cui Intel si concentrava sulla produzione dei microprocessori e i produttori OEM sulla realizzazione dei computer completi.

Dal punto di vista architetturale, il 386 segnò un salto generazionale decisivo. Grazie alla modalità protetta e al paging hardware, divenne possibile gestire più applicazioni contemporaneamente senza interferenze, aprendo la strada ai primi sistemi multitasking.

Microsoft sfruttò queste capacità già nei kit di sviluppo del 386, che includevano un programma dimostrativo in grado di eseguire più sessioni DOS in parallelo. Queste innovazioni confluirono nella “modalità avanzata 386” di Windows 3.0, pubblicato nel 1990, che permise per la prima volta un utilizzo davvero moderno del PC.

Il kernel Linux nacque proprio sulla piattaforma 386-AT, e per oltre vent’anni mantenne la compatibilità con questa architettura. Solo nel 2012 il supporto per il 386 venne definitivamente rimosso dal kernel, a testimonianza della sua longevità.

Sebbene nel 1989 venne introdotto il successore Intel 80486, la produzione del 386 continuò fino al 2007, segno di una solidità tecnica che ne ha permesso l’uso in numerosi ambienti, dagli emulatori alle macchine virtuali.

A quarant’anni dal suo debutto, l’eredità dell’Intel 80386 resta ancora tangibile: molte delle sue innovazioni architetturali continuano a costituire le fondamenta della moderna informatica personale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…