Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

¿Qué son los troyanos de acceso remoto (RAT)? La sombra amenazante detrás de los correos electrónicos spam

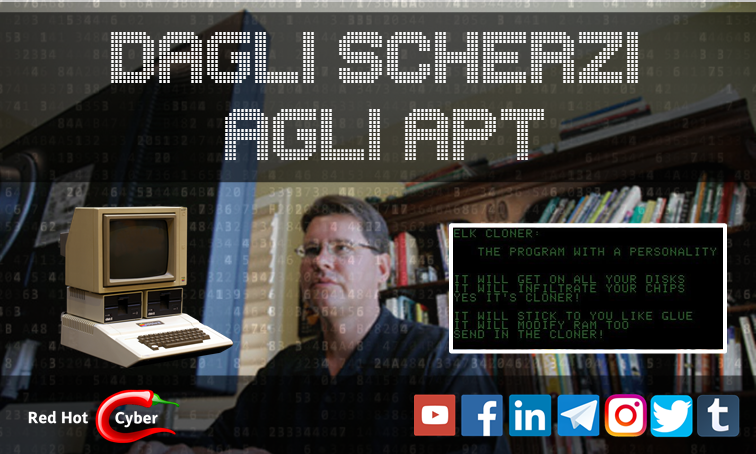

Elk Cloner. El primer virus informático de la historia.

SoftBank lanza estaciones base 4G y 5G en dirigibles estratosféricos

Se descubre una nueva puerta trasera de GhostContainer que amenaza las instancias Exchange de empresas asiáticas

Cuesta cinco iPhones, salta, da puñetazos, pero aún no lava platos. R1, el robot chino que está arrasando en internet.

¡Alerta de puerta trasera! China preocupada por posible interferencia a través de chips Nvidia.

¿Qué son los troyanos de acceso remoto (RAT)? La sombra amenazante detrás de los correos electrónicos spam

Redazione RHC - 3 de agosto de 2025

Los troyanos de acceso remoto (RAT), o troyanos de acceso remoto, son una categoría de malware. Están diseñados para permitir a los atacantes controlar remotamente un dispositivo infectado. Este malware...

Elk Cloner. El primer virus informático de la historia.

Redazione RHC - 3 de agosto de 2025

A finales de los 90, cuando Internet era aún muy joven, era común que los jóvenes expertos en tecnología asustaran a sus amigos controlando (o, en la jerga de Internet,...

SoftBank lanza estaciones base 4G y 5G en dirigibles estratosféricos

Redazione RHC - 3 de agosto de 2025

SoftBank ha anunciado que las pruebas de estaciones base 4G y 5G instaladas en dirigibles comenzarán en Japón en 2026. Los dirigibles elevarán el equipo a una altitud de 20...

Se descubre una nueva puerta trasera de GhostContainer que amenaza las instancias Exchange de empresas asiáticas

Redazione RHC - 3 de agosto de 2025

Los especialistas de Kaspersky Lab han descubierto una nueva puerta trasera llamada GhostContainer, basada en herramientas de código abierto. Los investigadores creen que la aparición de este malware podría formar...

Cuesta cinco iPhones, salta, da puñetazos, pero aún no lava platos. R1, el robot chino que está arrasando en internet.

Redazione RHC - 2 de agosto de 2025

En el panorama cada vez más saturado de robots humanoides, el nuevo Unitree R1 ha sido noticia no solo por sus capacidades acrobáticas, sino sobre todo por su precio poco...

¡Alerta de puerta trasera! China preocupada por posible interferencia a través de chips Nvidia.

Redazione RHC - 2 de agosto de 2025

La Administración del Ciberespacio de China (CAC) ha expresado su preocupación por la reciente propuesta estadounidense de integrar funciones de rastreo y localización en chips avanzados destinados a la exportación....

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica