Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

En unos años, Irlanda y Estados Unidos estarán conectados por un cable de comunicaciones submarino diseñado para ayudar a Amazon a mejorar sus servicios AWS . Los cables submarinos son una parte fu...

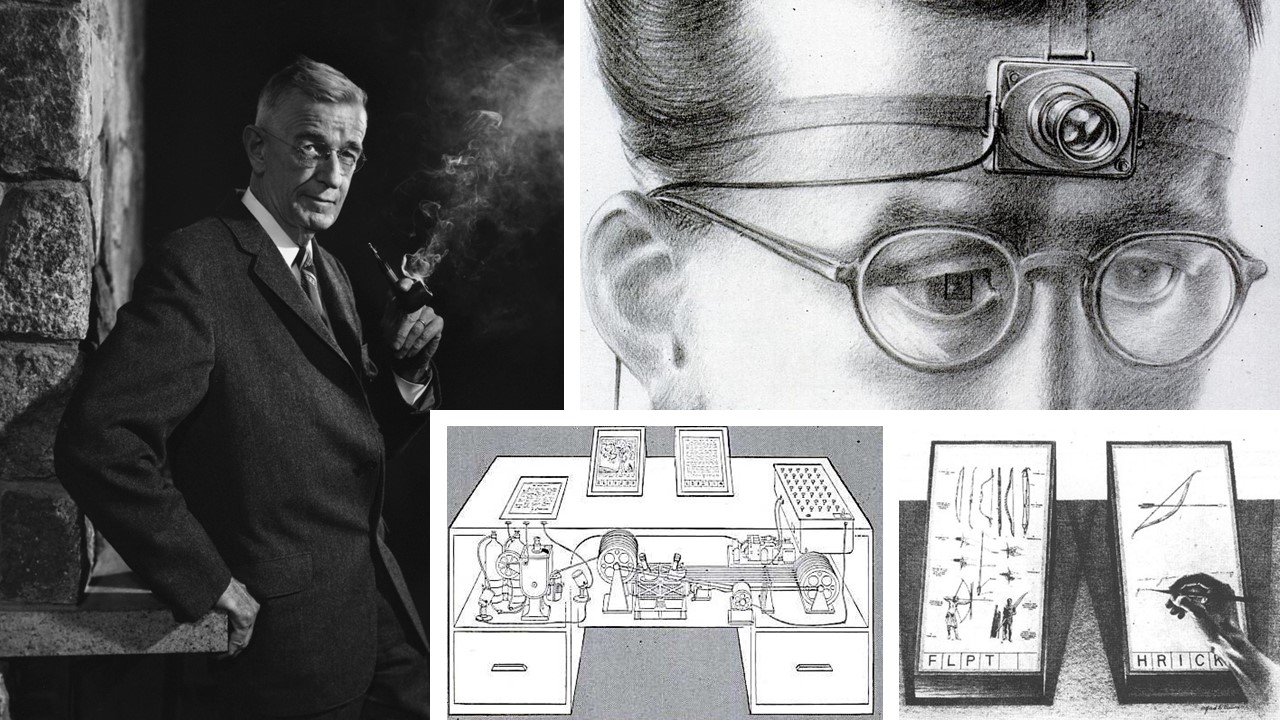

«Como podemos pensar». El ensayo visionario de Vannevar Bush

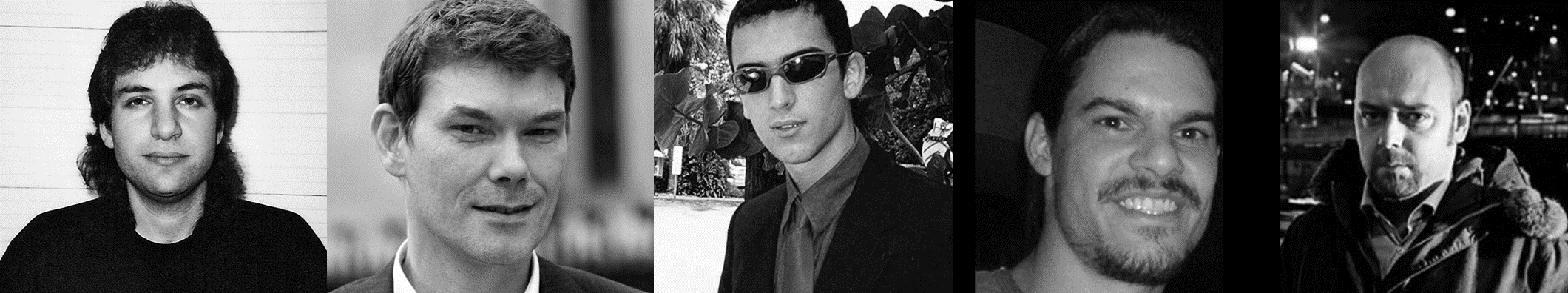

¿Quiénes son los hackers más famosos de la historia?

Cables submarinos y la «ciberguerra del fondo marino». Entre el control, la geopolítica y la tecnología.

Estafa de matanza de cerdos: cómo la matanza de cerdos se está convirtiendo en una estafa de adicción emocional

No sé programar, ¡pero he participado en 200 hackatones! René Turcios, la leyenda del «Vibe Coder»

Un nuevo PoC Exploit permite la excalación de privilegios en Linux utilizando el demonio udisksd

«Como podemos pensar». El ensayo visionario de Vannevar Bush

Redazione RHC - 8 de julio de 2025

Hoy quisiera presentar un ensayo revolucionario, fuente de inspiración para muchos científicos que contribuyeron a la innovación tecnológica, especialmente en informática en los años posteriores. Vannevar Bush Este ensayo fue...

¿Quiénes son los hackers más famosos de la historia?

Redazione RHC - 8 de julio de 2025

A menudo hablamos de hackers, pero ¿quiénes son los hackers famosos que han existido? Considerados por muchos como genios excéntricos y magos de la informática, otros tienen la apariencia del...

Cables submarinos y la «ciberguerra del fondo marino». Entre el control, la geopolítica y la tecnología.

Redazione RHC - 8 de julio de 2025

Autore: 5ar0m4n Data Pubblicazione: 7/11/2021 Abbiamo spesso affrontato l'argomento dei cavi sottomarini su RHC dove abbiamo parlato del primo cavo sottomarino della storia e dell'ultimo posato in acqua. Ma questa...

Estafa de matanza de cerdos: cómo la matanza de cerdos se está convirtiendo en una estafa de adicción emocional

Redazione RHC - 8 de julio de 2025

En el laberinto interconectado del siglo XXI, donde el deseo de autenticidad y la búsqueda de oportunidades se mueven al borde de la paradoja, surge un fenómeno siniestro que desafía...

No sé programar, ¡pero he participado en 200 hackatones! René Turcios, la leyenda del «Vibe Coder»

Redazione RHC - 8 de julio de 2025

En San Francisco, todos los que han participado en un hackatón lo conocen. René Turcios no es programador, ni ingeniero, ni se graduó de una universidad prestigiosa. Ni siquiera escribe...

Un nuevo PoC Exploit permite la excalación de privilegios en Linux utilizando el demonio udisksd

Redazione RHC - 8 de julio de 2025

Se ha desarrollado un exploit de prueba de concepto (PoC) para una vulnerabilidad crítica que permite la escalada de privilegios locales y que afecta a varias distribuciones importantes de Linux,...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica