Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

En unos años, Irlanda y Estados Unidos estarán conectados por un cable de comunicaciones submarino diseñado para ayudar a Amazon a mejorar sus servicios AWS . Los cables submarinos son una parte fu...

Probando el exploit: HackerHood prueba el exploit de Microsoft WSUS CVE-2025-59287

¡Hackearon 183 millones de cuentas de Gmail! Pero solo fue un bulo

Microsoft adquiere el 27% de OpenAI por 135 mil millones de dólares.

Si recibes un correo electrónico diciendo que has muerto… se trata de la nueva estafa de phishing de LastPass

Puntos de venta vulnerables: Investigación sobre la seguridad del hardware de los dispositivos de pago

ChatGPT Atlas: Investigadores descubren cómo un enlace puede conducir a un jailbreak

Probando el exploit: HackerHood prueba el exploit de Microsoft WSUS CVE-2025-59287

Manuel Roccon - 29 de octubre de 2025

El panorama de la ciberseguridad se vio sacudido recientemente por el descubrimiento de una vulnerabilidad crítica de ejecución remota de código (RCE) en los servicios de actualización de Windows Server...

¡Hackearon 183 millones de cuentas de Gmail! Pero solo fue un bulo

Redazione RHC - 29 de octubre de 2025

Por segunda vez en los últimos meses, Google se ha visto obligado a desmentir las informaciones sobre una supuesta filtración masiva de datos de Gmail . La noticia surgió a...

Microsoft adquiere el 27% de OpenAI por 135 mil millones de dólares.

Redazione RHC - 29 de octubre de 2025

Tras casi un año de negociaciones con Microsoft, su principal inversor, OpenAI le ha otorgado una participación del 27% . Esta decisión elimina una gran incertidumbre para ambas compañías y...

Si recibes un correo electrónico diciendo que has muerto… se trata de la nueva estafa de phishing de LastPass

Redazione RHC - 29 de octubre de 2025

Los desarrolladores del gestor de contraseñas LastPass han advertido a los usuarios de una campaña de phishing a gran escala que comenzó a mediados de octubre de 2025. Los atacantes...

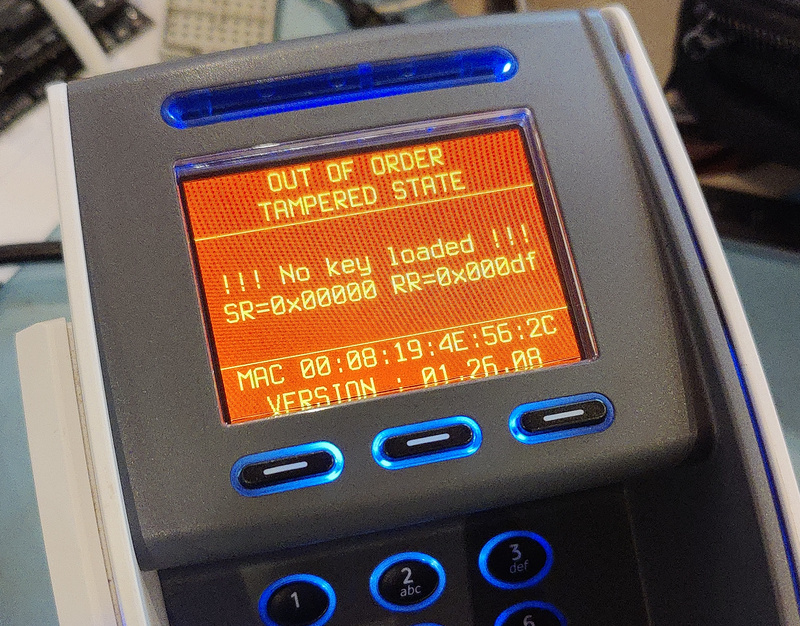

Puntos de venta vulnerables: Investigación sobre la seguridad del hardware de los dispositivos de pago

Redazione RHC - 29 de octubre de 2025

Los terminales de pago Worldline, ampliamente utilizados en Suiza, han sido víctimas de un ataque que permite a cualquiera obtener el control total del dispositivo en tan solo un minuto...

ChatGPT Atlas: Investigadores descubren cómo un enlace puede conducir a un jailbreak

Redazione RHC - 29 de octubre de 2025

Investigadores de NeuralTrust han descubierto una vulnerabilidad en el navegador ChatGPT Atlas de OpenAI. En esta ocasión, el vector de ataque se encuentra en la barra de direcciones, donde los...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica