Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

¡Sin carne ni huesos, solo código! Llega el primer presentador de IA de Channel 4.

DC Comics toma posición: «No a la IA generativa»

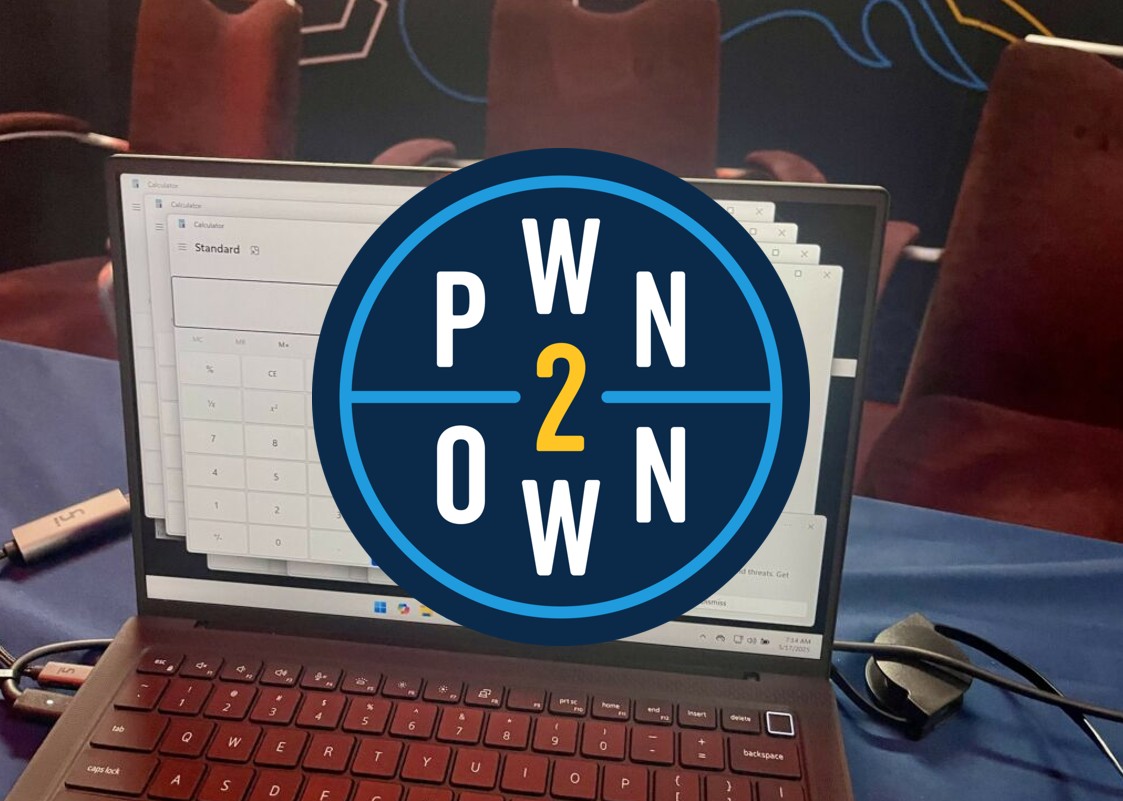

¡$792,750 en un día! Se detectaron 56 días cero en Pwn2Own Irlanda 2025

Un sistema de agua «hackeado»: el hacktivismo se convierte en propaganda digital

Rusia y el cibercrimen: un equilibrio entre la represión selectiva y el interés estatal

Los piratas informáticos pueden acceder a los chats y correos electrónicos de Microsoft Teams mediante tokens de acceso

¡Sin carne ni huesos, solo código! Llega el primer presentador de IA de Channel 4.

Redazione RHC - 24 de octubre de 2025

El lunes 20 de octubre, el Canal 4 transmitió un documental completo presentado por un presentador de televisión creativo impulsado completamente por inteligencia artificial. " No soy real. Por primera...

DC Comics toma posición: «No a la IA generativa»

Redazione RHC - 24 de octubre de 2025

DC Comics ha declarado definitivamente su posición sobre la IA generativa: ninguna participación de las máquinas en la narrativa o las ilustraciones . El anuncio lo hizo el presidente de...

¡$792,750 en un día! Se detectaron 56 días cero en Pwn2Own Irlanda 2025

Redazione RHC - 24 de octubre de 2025

En el segundo día de la competición Pwn2Own Ireland 2025, los participantes lograron un éxito impresionante: descubrieron 56 nuevas vulnerabilidades de día cero y obtuvieron un total de 792.750 dólares....

Un sistema de agua «hackeado»: el hacktivismo se convierte en propaganda digital

Redazione RHC - 24 de octubre de 2025

En septiembre, los especialistas de Forescout detectaron un ataque dirigido a su servidor honeypot, que imitaba el sistema de control de una planta de tratamiento de agua. Un nuevo grupo...

Rusia y el cibercrimen: un equilibrio entre la represión selectiva y el interés estatal

Ada Spinelli - 24 de octubre de 2025

El ecosistema ruso del cibercrimen ha entrado en una fase de profunda transformación, provocada por una combinación de factores: una presión internacional sin precedentes por parte de los organismos encargados...

Los piratas informáticos pueden acceder a los chats y correos electrónicos de Microsoft Teams mediante tokens de acceso

Redazione RHC - 24 de octubre de 2025

Un descubrimiento reciente ha revelado que los hackers pueden explotar una falla en Microsoft Teams en Windows para obtener tokens de autenticación cifrados , que otorgan acceso no autorizado a...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica