Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

¡Análisis a fondo! Tu inodoro ahora te conoce mejor que tu médico de cabecera.

Lo que escribes en ChatGPT es evidencia. La identidad de un usuario se reveló en una investigación.

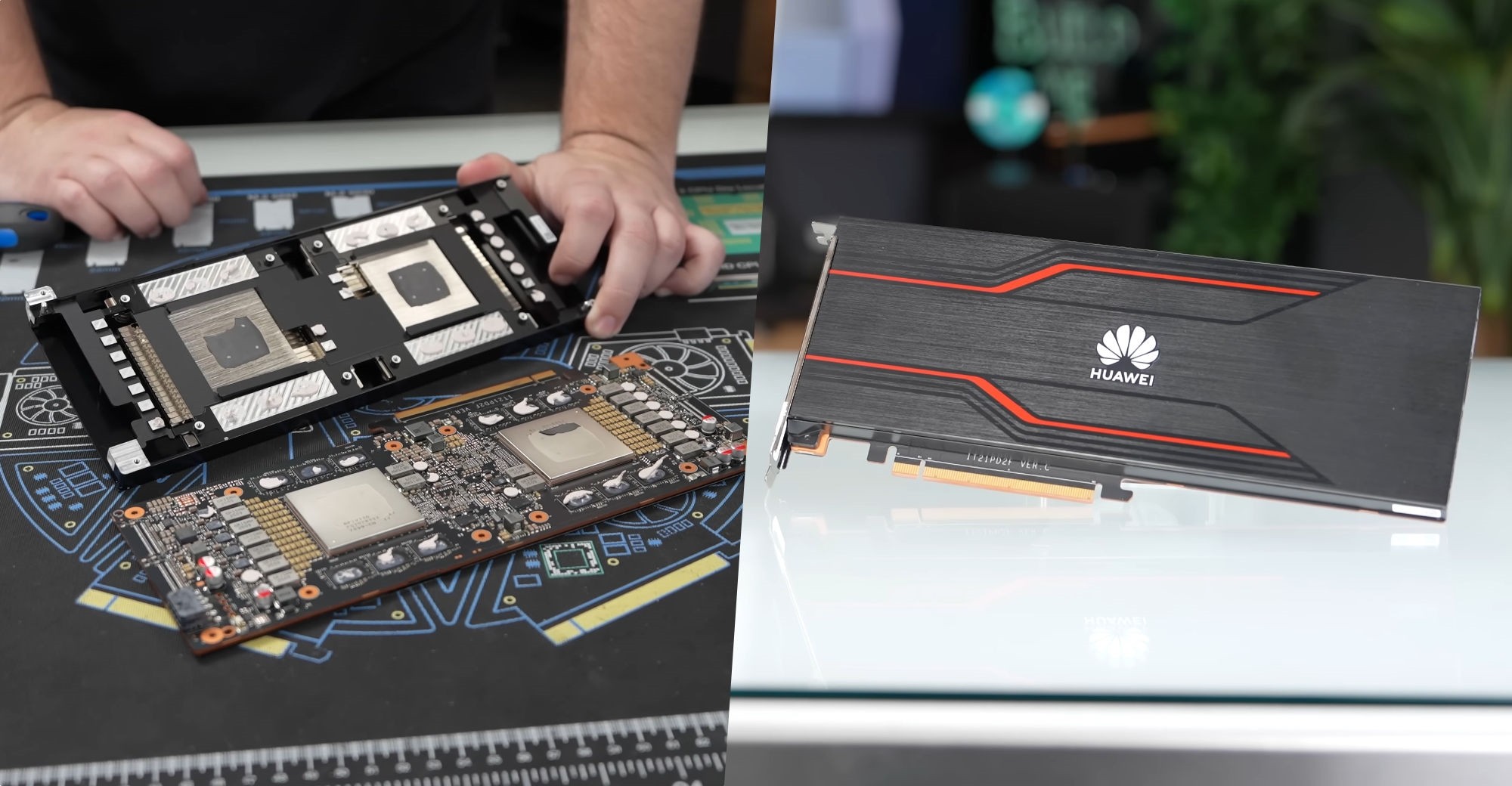

Huawei lanza la tarjeta de inteligencia artificial para centros de datos Atlas 300I DUO, con doble GPU y 140 TFLOPS.

Vulnerabilidad crítica en cliente SMB de Windows: CISA alerta

Anonimización de datos: proteger la privacidad sin perder utilidad

NIS2 y las nuevas directrices de ACN: qué cambios afectan a las empresas y cómo prepararse

¡Análisis a fondo! Tu inodoro ahora te conoce mejor que tu médico de cabecera.

Redazione RHC - 21 de octubre de 2025

Kohler entra en el mercado de la salud digital con un producto inusual: un módulo montado en el inodoro equipado con una cámara y un sistema de reconocimiento que monitorea...

Lo que escribes en ChatGPT es evidencia. La identidad de un usuario se reveló en una investigación.

Redazione RHC - 21 de octubre de 2025

Por primera vez, el Departamento de Seguridad Nacional de EE. UU. solicitó a OpenAI que revele la identidad de un usuario de ChatGPT cuyas solicitudes estuvieron implicadas en una investigación...

Huawei lanza la tarjeta de inteligencia artificial para centros de datos Atlas 300I DUO, con doble GPU y 140 TFLOPS.

Redazione RHC - 21 de octubre de 2025

El 19 de octubre, Gamers Nexus reveló detalles de la Huawei Atlas 300I DUO , una tarjeta de inferencia de IA de doble núcleo diseñada para computación inteligente en centros...

Vulnerabilidad crítica en cliente SMB de Windows: CISA alerta

Redazione RHC - 21 de octubre de 2025

El 20 de octubre de 2025, la Agencia de Ciberseguridad y Seguridad de Infraestructura de EE. UU. (CISA) emitió una alerta urgente sobre una vulnerabilidad crítica, CVE-2025-33073, en el cliente...

Anonimización de datos: proteger la privacidad sin perder utilidad

Aniello Giugliano - 21 de octubre de 2025

En una era donde los datos personales se generan y comparten masivamente a diario, el concepto de anonimización adquiere un papel central en el debate sobre la protección de la...

NIS2 y las nuevas directrices de ACN: qué cambios afectan a las empresas y cómo prepararse

Redazione RHC - 21 de octubre de 2025

La directiva europea NIS2 representa un punto de inflexión para la ciberseguridad en Italia y Europa, al imponer nuevas responsabilidades a las organizaciones públicas y privadas en la gestión de...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica