Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

HackerHood de RHC revela dos nuevos días cero en productos Zyxel

Vulnerabilidad F5 BIG-IP: ¡266.000 dispositivos en riesgo en todo el mundo! 2.500 en Italia

Interrupción de Amazon Web Services Cloud y problemas globales

Google anuncia Gemini 3.0: la inteligencia artificial evoluciona hacia la IAG

¡Ya vienen! Unitree Robotics lanza el H2 Destiny Awakening Humanoid

El procesador Intel 386 cumple 40 años: comienza la era de los 32 bits

HackerHood de RHC revela dos nuevos días cero en productos Zyxel

Redazione RHC - 21 de octubre de 2025

El investigador de seguridad Alessandro Sgreccia , miembro del equipo HackerHood de Red Hot Cyber, ha informado de dos nuevas vulnerabilidades en Zyxel que afectan a varios dispositivos de la...

Vulnerabilidad F5 BIG-IP: ¡266.000 dispositivos en riesgo en todo el mundo! 2.500 en Italia

Redazione RHC - 20 de octubre de 2025

La Agencia de Seguridad Cibernética y de Infraestructura (CISA) y el Centro de Análisis e Intercambio de Información Multiestatal (MS-ISAC) están emitiendo este Aviso Conjunto de Ciberseguridad (CSA) en respuesta...

Interrupción de Amazon Web Services Cloud y problemas globales

Redazione RHC - 20 de octubre de 2025

Una interrupción importante en los servicios en la nube de Amazon Web Services (AWS) ha provocado problemas de conexión generalizados en todo el mundo, afectando a importantes plataformas como Snapchat,...

Google anuncia Gemini 3.0: la inteligencia artificial evoluciona hacia la IAG

Redazione RHC - 20 de octubre de 2025

En la conferencia Dreamforce en San Francisco, el CEO de Google, Sundar Pichai, anunció que Google lanzará una nueva versión de su inteligencia artificial, Gemini 3.0 , a finales de...

¡Ya vienen! Unitree Robotics lanza el H2 Destiny Awakening Humanoid

Redazione RHC - 20 de octubre de 2025

La empresa china Unitree Robotics ha desafiado el liderazgo de la robótica estadounidense con el lanzamiento de su robot humanoide H2 "Despertar del Destino". Este robot combina forma humana con...

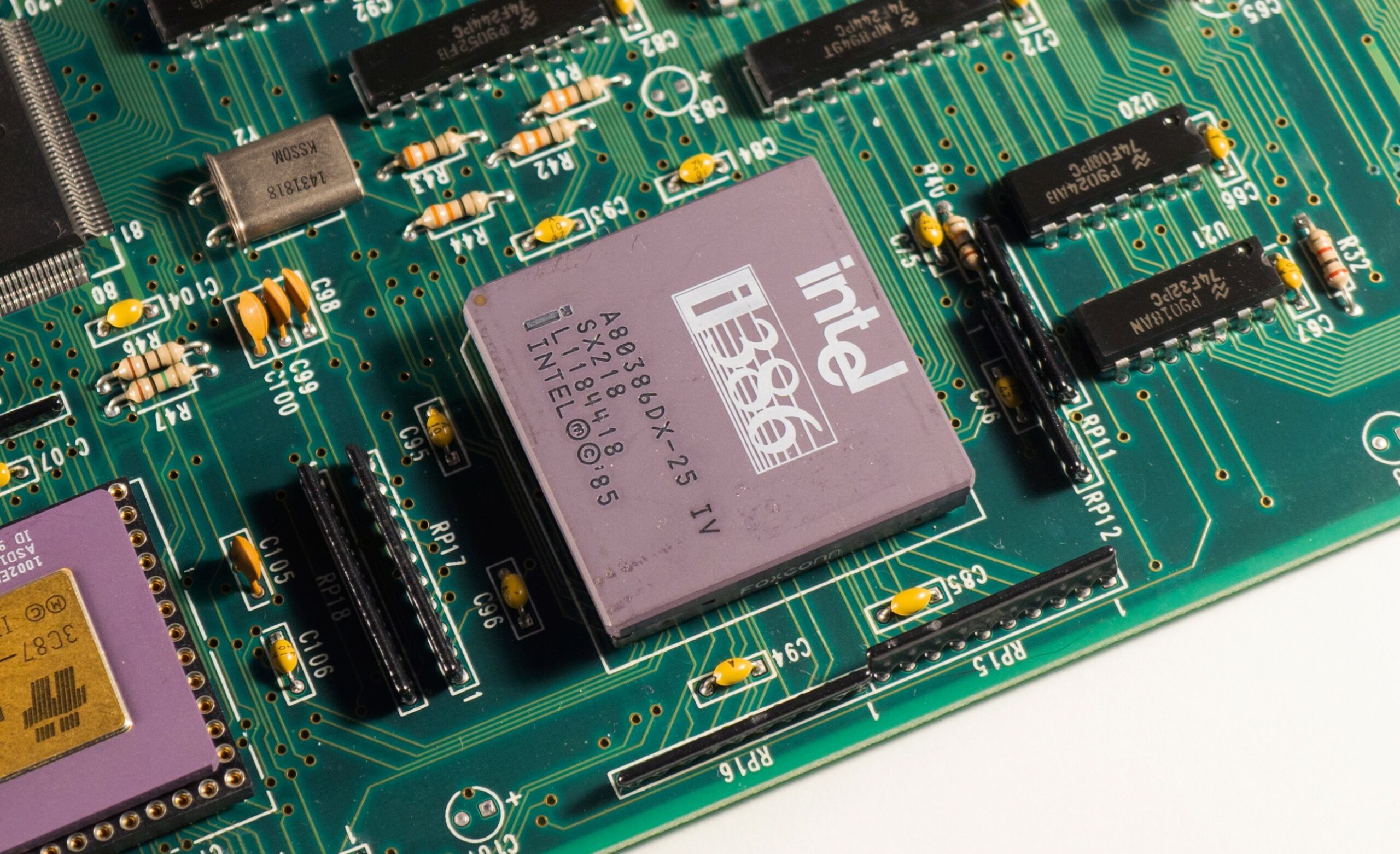

El procesador Intel 386 cumple 40 años: comienza la era de los 32 bits

Redazione RHC - 20 de octubre de 2025

El 20 de octubre de 2025 marca un aniversario significativo en la historia de la informática: el procesador Intel 80386 , también conocido como i386 , celebra su 40.º aniversario...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica