Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

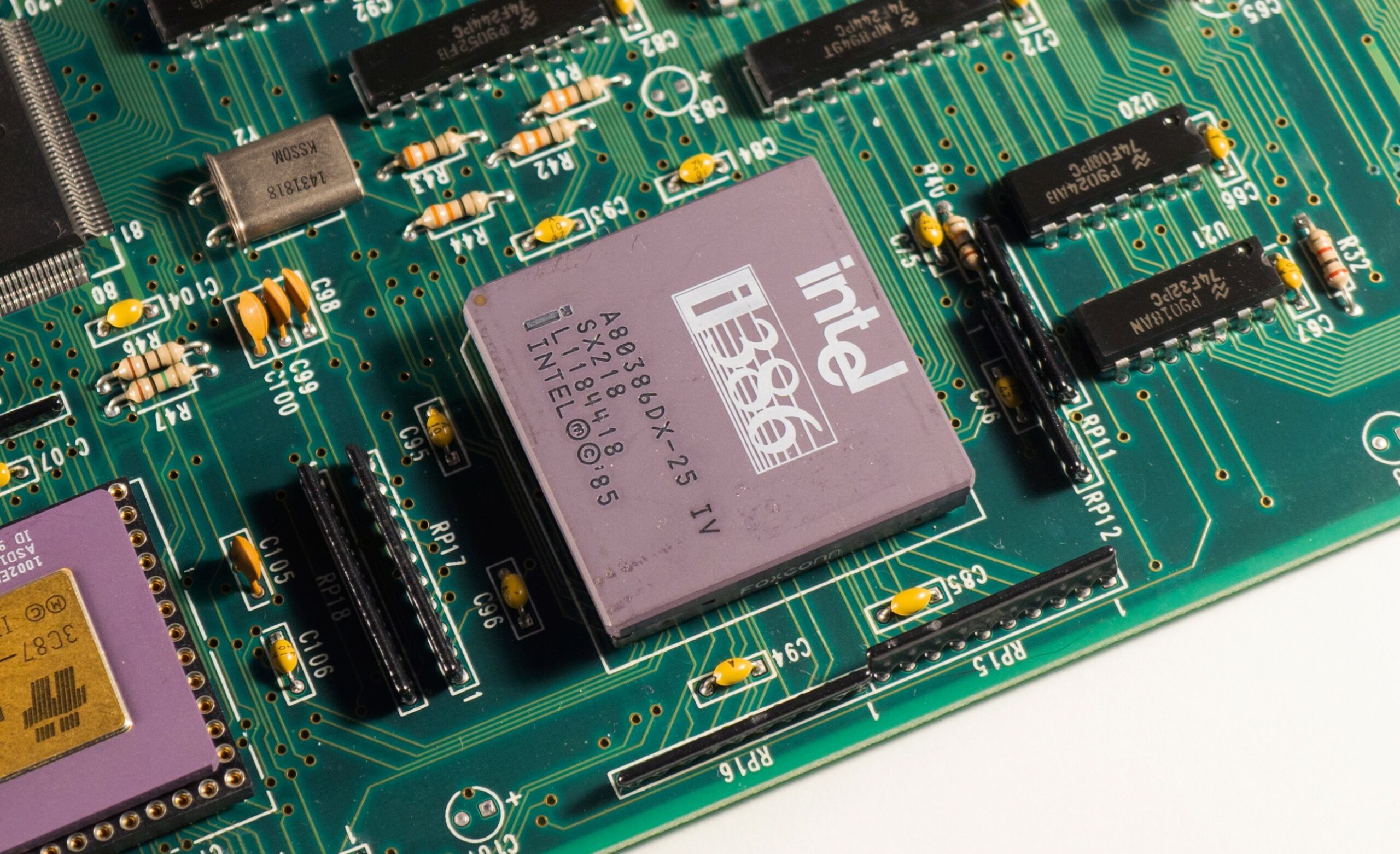

El procesador Intel 386 cumple 40 años: comienza la era de los 32 bits

Lancelot, el sistema de aprendizaje federado seguro

FlorentIA: Una mirada a la inteligencia artificial en el corazón de Florencia

ChatGPT escribe la estafa perfecta… pero el estafador deja las instrucciones de la IA dentro.

Vulnerabilidad crítica en Linux-PAM: escalada de privilegios (CVE-2025-8941)

Gmail introduce contactos de confianza para recuperar cuentas

El procesador Intel 386 cumple 40 años: comienza la era de los 32 bits

Redazione RHC - 20 de octubre de 2025

El 20 de octubre de 2025 marca un aniversario significativo en la historia de la informática: el procesador Intel 80386 , también conocido como i386 , celebra su 40.º aniversario...

Lancelot, el sistema de aprendizaje federado seguro

Redazione RHC - 20 de octubre de 2025

Un equipo de investigadores de Hong Kong ha lanzado un sistema llamado Lancelot, que representa la primera implementación práctica del aprendizaje federado y al mismo tiempo está protegido contra ataques...

FlorentIA: Una mirada a la inteligencia artificial en el corazón de Florencia

Nicola Tarlini - 20 de octubre de 2025

A principios de este mes, Florencia acogió el 1 de octubre un evento único: FlorentIA . FlorentIA se presenta como una cita ineludible para comprender la Inteligencia Artificial y sus...

ChatGPT escribe la estafa perfecta… pero el estafador deja las instrucciones de la IA dentro.

Redazione RHC - 20 de octubre de 2025

A primera vista, el correo electrónico parecía perfecto. Un recordatorio de pago de PagoPA bien estructurado, con lenguaje formal, referencias al Código de Circulación e incluso un botón azul “Acceder...

Vulnerabilidad crítica en Linux-PAM: escalada de privilegios (CVE-2025-8941)

Redazione RHC - 19 de octubre de 2025

Se ha identificado una vulnerabilidad de alta gravedad en el framework de Módulos de Autenticación Conectables (PAM), con el identificador CVE-2025-8941. Esta vulnerabilidad se origina en el núcleo de los...

Gmail introduce contactos de confianza para recuperar cuentas

Redazione RHC - 19 de octubre de 2025

Una nueva función de seguridad de Gmail permitirá a los usuarios restaurar el acceso a sus cuentas con la ayuda de amigos o familiares. Los contactos de confianza (Contactos de...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica