Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

Las hackers más famosas de la historia: Kimberley Vanvaeck, alias Gigabyte.

Las hackers más famosas de la historia: Kristina Svechinskaya

Hackers famosos: La historia de Andrian Lamo

Hackers famosos: Vladimir Levin y el primer robo a un banco online.

Hackers famosos: Mafia Boy, el mago de los DDoS

Lenovo lanza el ThinkBook Plus G6 Rollable 2025 con una pantalla enrollable.

Las hackers más famosas de la historia: Kimberley Vanvaeck, alias Gigabyte.

Redazione RHC - 18 de octubre de 2025

Gigabyte es el seudónimo de Kimberley Vanvaeck, un hacker belga conocido por escribir numerosos programas maliciosos de alta gama, así como por una larga disputa con la firma de seguridad...

Las hackers más famosas de la historia: Kristina Svechinskaya

Redazione RHC - 18 de octubre de 2025

En el imaginario colectivo, la palabra "hacker" o "delincuente informático" representa a un joven con enormes conocimientos informáticos, pero la historia nos ha enseñado que en algunos casos excepcionales esto...

Hackers famosos: La historia de Andrian Lamo

Redazione RHC - 18 de octubre de 2025

Adrian Lamo fue un hacker que encontró nuevas formas de vulnerar los derechos de las empresas y hacerles ver lo inseguras que eran. Desde sus primeros hackeos hasta su incursión...

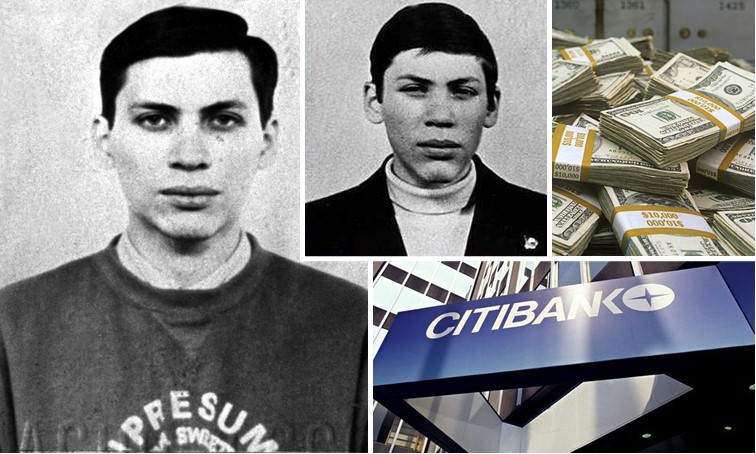

Hackers famosos: Vladimir Levin y el primer robo a un banco online.

Redazione RHC - 18 de octubre de 2025

Hoy conoceremos a otro hacker del pasado. Se trata de Vladimir Levin, un hacker ruso de San Petersburgo (Владимир Леонидович Левин), que se hizo famoso por acceder a los servidores...

Hackers famosos: Mafia Boy, el mago de los DDoS

Redazione RHC - 18 de octubre de 2025

Hoy conoceremos a otro gran hacker negro del pasado. Hablaremos de Michael Calce, más conocido como Mafiaboy, uno de los hackers más famosos y solicitados del mundo. Es un hacker...

Lenovo lanza el ThinkBook Plus G6 Rollable 2025 con una pantalla enrollable.

Redazione RHC - 18 de octubre de 2025

El gigante tecnológico Lenovo ha comenzado oficialmente a vender el ThinkBook Plus G6 Rollable 2025 , la primera computadora portátil del mundo con pantalla enrollable , presentada en CES 2025....

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica