Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

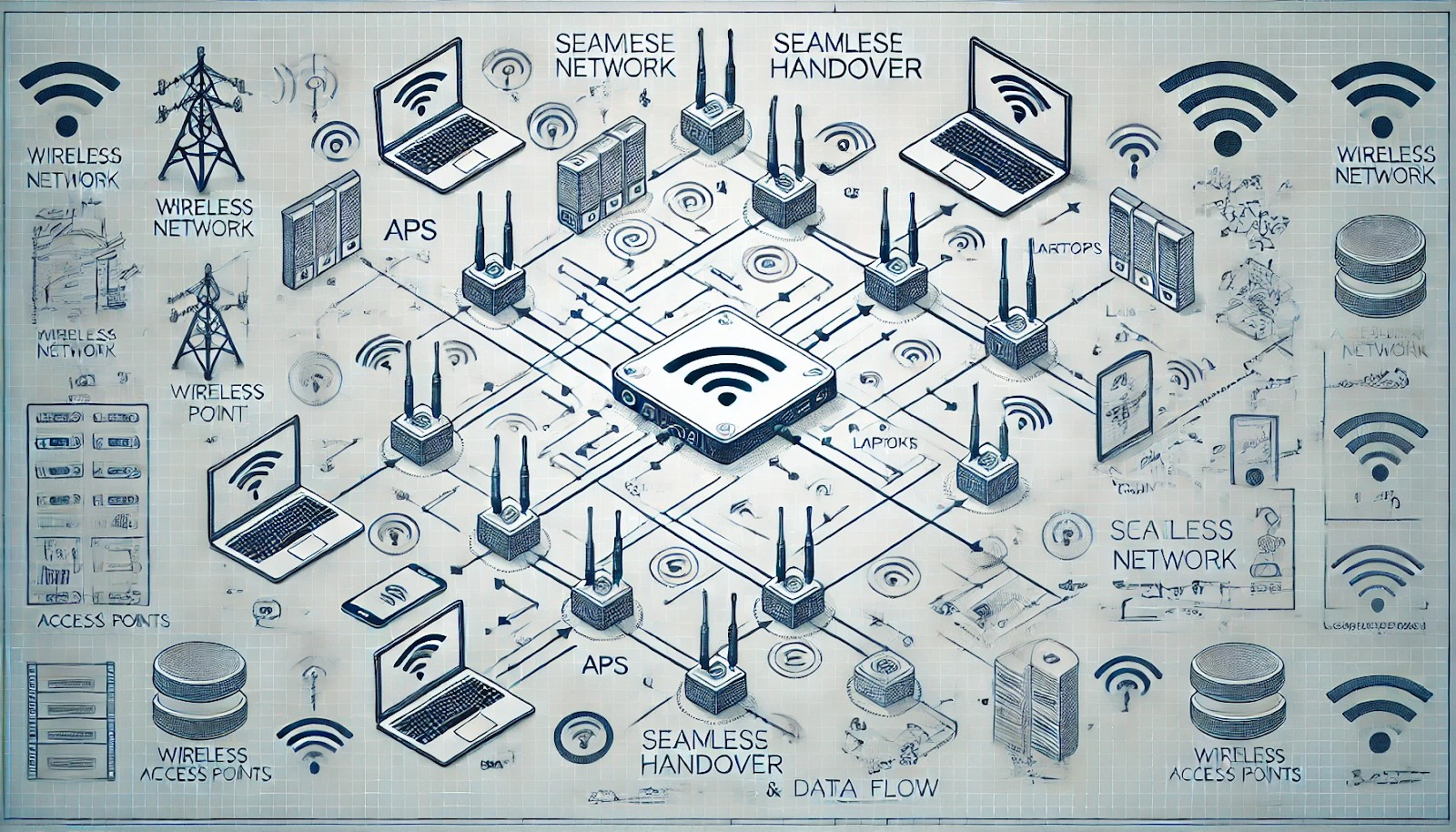

Dentro de las redes inalámbricas IEEE 802.11: Arquitectura y señalización Wi-Fi

WiFi: Desde los orígenes de Marconi hasta la red inalámbrica que conocemos hoy

Operación SIMCARTEL: Europol intercepta 1.200 cajas SIM y 40.000 tarjetas SIM

Vulnerabilidad SSRF en Zimbra Collaboration Suite: Se requiere actualización urgente

Problemas con localhost en Windows 11 después de las actualizaciones de octubre

Huawei presenta HarmonyOS 6: el nuevo sistema operativo que llegará el 22 de octubre

Dentro de las redes inalámbricas IEEE 802.11: Arquitectura y señalización Wi-Fi

Vincenzo Miccoli - 18 de octubre de 2025

Las redes inalámbricas IEEE 802.11, más conocidas como Wi-Fi, son el corazón de la conectividad moderna. Desde una solución específica para uso doméstico hasta un pilar tecnológico para el Internet...

WiFi: Desde los orígenes de Marconi hasta la red inalámbrica que conocemos hoy

RedWave Team - 18 de octubre de 2025

Hoy en día, vivimos en un mundo donde el wifi es una necesidad fundamental, pero ¿cómo surgió esta tecnología, que ahora damos por sentada? ¿Cómo se convirtió en la red...

Operación SIMCARTEL: Europol intercepta 1.200 cajas SIM y 40.000 tarjetas SIM

Redazione RHC - 18 de octubre de 2025

El 10 de octubre de 2025, las autoridades letonas llevaron a cabo una jornada de acción que resultó en la detención de cinco ciudadanos letones sospechosos de dirigir una red...

Vulnerabilidad SSRF en Zimbra Collaboration Suite: Se requiere actualización urgente

Redazione RHC - 18 de octubre de 2025

Recientemente se descubrió una vulnerabilidad de seguridad de falsificación de solicitud del lado del servidor (SSRF) en Zimbra Collaboration Suite, lo que generó preocupaciones de seguridad y llevó a los...

Problemas con localhost en Windows 11 después de las actualizaciones de octubre

Redazione RHC - 18 de octubre de 2025

Las actualizaciones de octubre para Windows 11 interrumpieron la funcionalidad localhost, impidiendo que las aplicaciones que se conectaban a 127.0.0.1 a través de HTTP/2 funcionaran correctamente. Si bien los desarrolladores...

Huawei presenta HarmonyOS 6: el nuevo sistema operativo que llegará el 22 de octubre

Redazione RHC - 18 de octubre de 2025

Y pensar que hasta hace unos años, Huawei y gran parte de su ecosistema dependían completamente de Google Android. Luego vinieron las prohibiciones: primero la de Android , luego la...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica