Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Un título en informática ya no garantiza empleo. La IA está robando trabajos (y entrevistas).

¡La era de las supercomputadoras de una sola mano ya está aquí! GIGABYTE ATOM: Un petaflop y 128 GB de IA.

¡100 años de la Inteligencia Italiana! Mattarella celebra el centenario del SIM en el Palacio del Quirinal

En China, los robots hacen la limpieza: la nueva frontera de los robots domésticos

El DGX Spark ya está en oferta. ¡Una supercomputadora de IA en la palma de tu mano!

El veneno de la curiosidad y el antídoto de la ciberhigiene: una receta de ingeniería social

Un título en informática ya no garantiza empleo. La IA está robando trabajos (y entrevistas).

Redazione RHC - 16 de octubre de 2025

Hubo un tiempo en que un título en informática era garantía de éxito. Salarios competitivos, beneficios generosos y oportunidades laborales inmediatas eran la norma. Hoy, sin embargo, para muchos jóvenes...

¡La era de las supercomputadoras de una sola mano ya está aquí! GIGABYTE ATOM: Un petaflop y 128 GB de IA.

Redazione RHC - 16 de octubre de 2025

El 15 de octubre, además de la tan promocionada solución NVIDIA DGX Spark, creada en colaboración entre NVIDIA y Mediatek, otro mini acelerador de IA hizo su debut en el...

¡100 años de la Inteligencia Italiana! Mattarella celebra el centenario del SIM en el Palacio del Quirinal

Redazione RHC - 16 de octubre de 2025

El 15 de octubre de 2025 se cumple un aniversario de excepcional importancia en la historia de la seguridad nacional italiana: cien años del nacimiento del Servicio de Información Militar...

En China, los robots hacen la limpieza: la nueva frontera de los robots domésticos

Redazione RHC - 16 de octubre de 2025

En la sede de Hefei Zero Square Robot Co., Ltd. se presentó un robot capaz de realizar tareas domésticas complejas, lo que marca un nuevo paso en el desarrollo de...

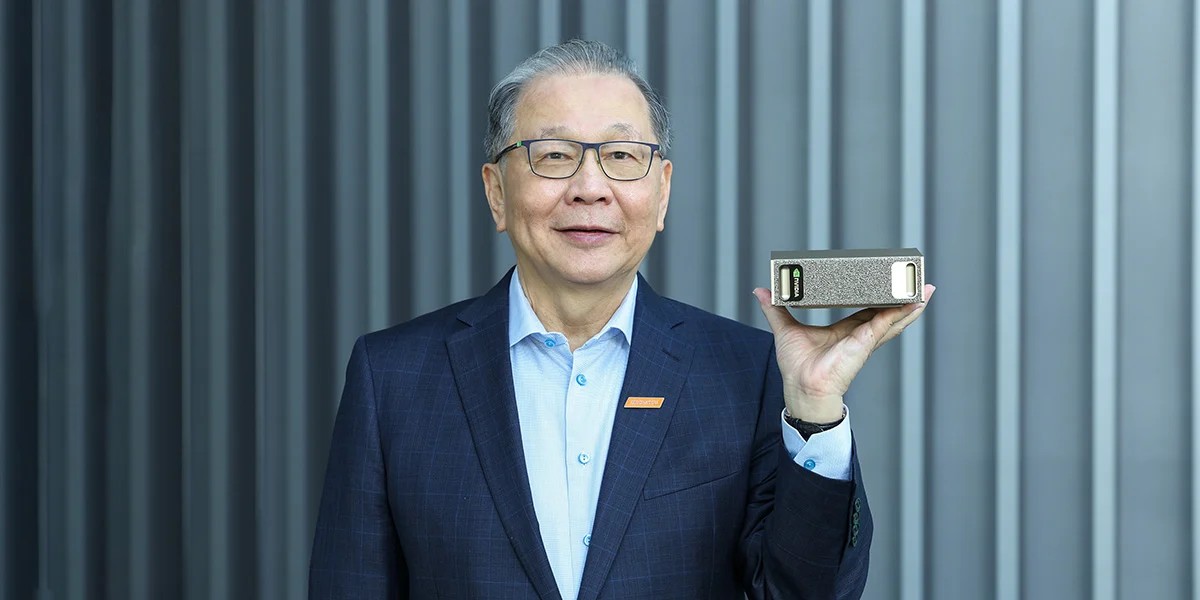

El DGX Spark ya está en oferta. ¡Una supercomputadora de IA en la palma de tu mano!

Redazione RHC - 16 de octubre de 2025

Hablamos del DGX Spark el pasado 29 de agosto , pero ahora parece que NVIDIA lo ha lanzado y ya se ha agotado. La revolución de la IA ya está...

El veneno de la curiosidad y el antídoto de la ciberhigiene: una receta de ingeniería social

Stefano Gazzella - 16 de octubre de 2025

La curiosidad, esa vieja traviesa. Es el tipo de cosa que lleva mucho tiempo haciendo que la gente haga clic en enlaces o abra archivos adjuntos de forma decididamente imprudente....

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica