Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

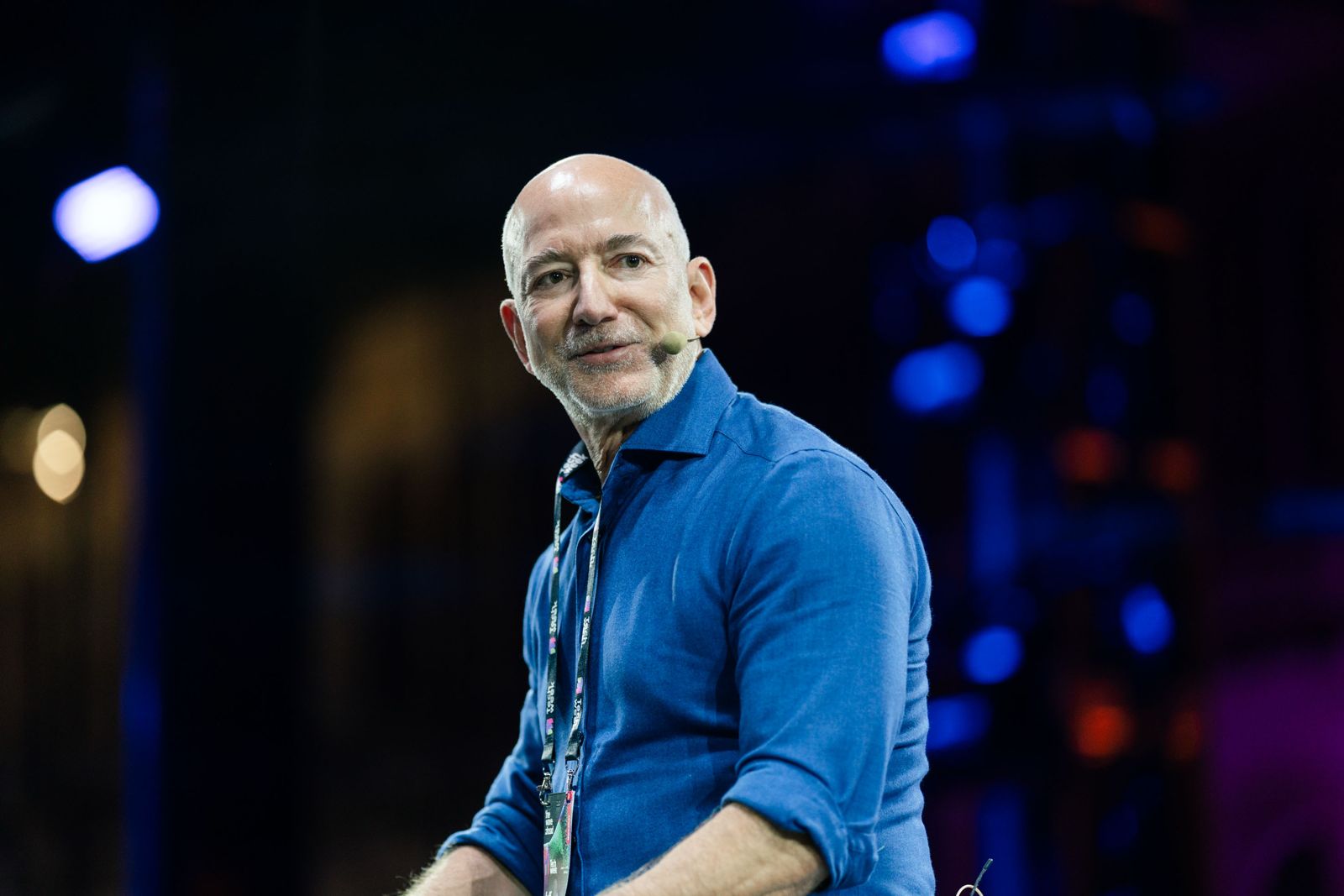

Jeff Bezos en la Semana Tecnológica Italiana: «Millones de personas vivirán en el espacio».

¡WhatsApp Web en la mira! Cómo funciona el gusano que distribuye el troyano bancario.

Adiós a Microsoft Word. China elige WPS Office para sus documentos oficiales

RMPocalypse: Un error crítico en AMD SEV-SNP amenaza la seguridad de la nube.

¡IA envenenada! 250 documentos maliciosos son suficientes para comprometer un Máster en Derecho.

Spyware sí, spyware no: ¡es solo una posibilidad! NSO Group ahora está bajo control estadounidense.

Jeff Bezos en la Semana Tecnológica Italiana: «Millones de personas vivirán en el espacio».

Carlo Denza - 14 de octubre de 2025

Centros de datos espaciales, módulos lunares, misiones a Marte: el futuro diseñado por Bezos en Turín. Pero la verdadera revelación es la anécdota sobre su abuelo, que revela su perfil...

¡WhatsApp Web en la mira! Cómo funciona el gusano que distribuye el troyano bancario.

Redazione RHC - 14 de octubre de 2025

Los analistas de Sophos descubrieron una compleja operación de malware realizada por expertos en seguridad que utiliza el popular servicio de mensajería WhatsApp para propagar troyanos bancarios, apuntando a bancos...

Adiós a Microsoft Word. China elige WPS Office para sus documentos oficiales

Redazione RHC - 14 de octubre de 2025

China continúa buscando su independencia tecnológica, y esta vez la señal no proviene de los fabricantes de microchips, sino de funcionarios gubernamentales. Por primera vez, el Ministerio de Comercio chino...

RMPocalypse: Un error crítico en AMD SEV-SNP amenaza la seguridad de la nube.

Redazione RHC - 13 de octubre de 2025

Se ha identificado una vulnerabilidad crítica en la arquitectura de seguridad de hardware AMD SEV-SNP, que afecta a los principales proveedores de servicios en la nube (AWS, Microsoft Azure y...

¡IA envenenada! 250 documentos maliciosos son suficientes para comprometer un Máster en Derecho.

Redazione RHC - 13 de octubre de 2025

Los investigadores de Anthropic, en colaboración con el Instituto de Seguridad de IA del gobierno del Reino Unido, el Instituto Alan Turing y otras instituciones académicas, informaron que solo 250...

Spyware sí, spyware no: ¡es solo una posibilidad! NSO Group ahora está bajo control estadounidense.

Redazione RHC - 13 de octubre de 2025

La empresa israelí NSO Group, desarrolladora del infame software espía Pegasus , quedó recientemente bajo el control de inversores estadounidenses. Un portavoz de la compañía anunció que la nueva financiación...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica