Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

SonicWall confirma una filtración de datos. Clientes de servicios de copia de seguridad en la nube en riesgo.

Descubierta la botnet RondoDox: miles de dispositivos en riesgo

Microsoft Defender marca incorrectamente a SQL Server 2019 como Fin de vida útil

La verdad sobre la clave de licencia de Windows XP: FCKGW-RHQQ2-YXRKT-8TG6W-2B7Q8

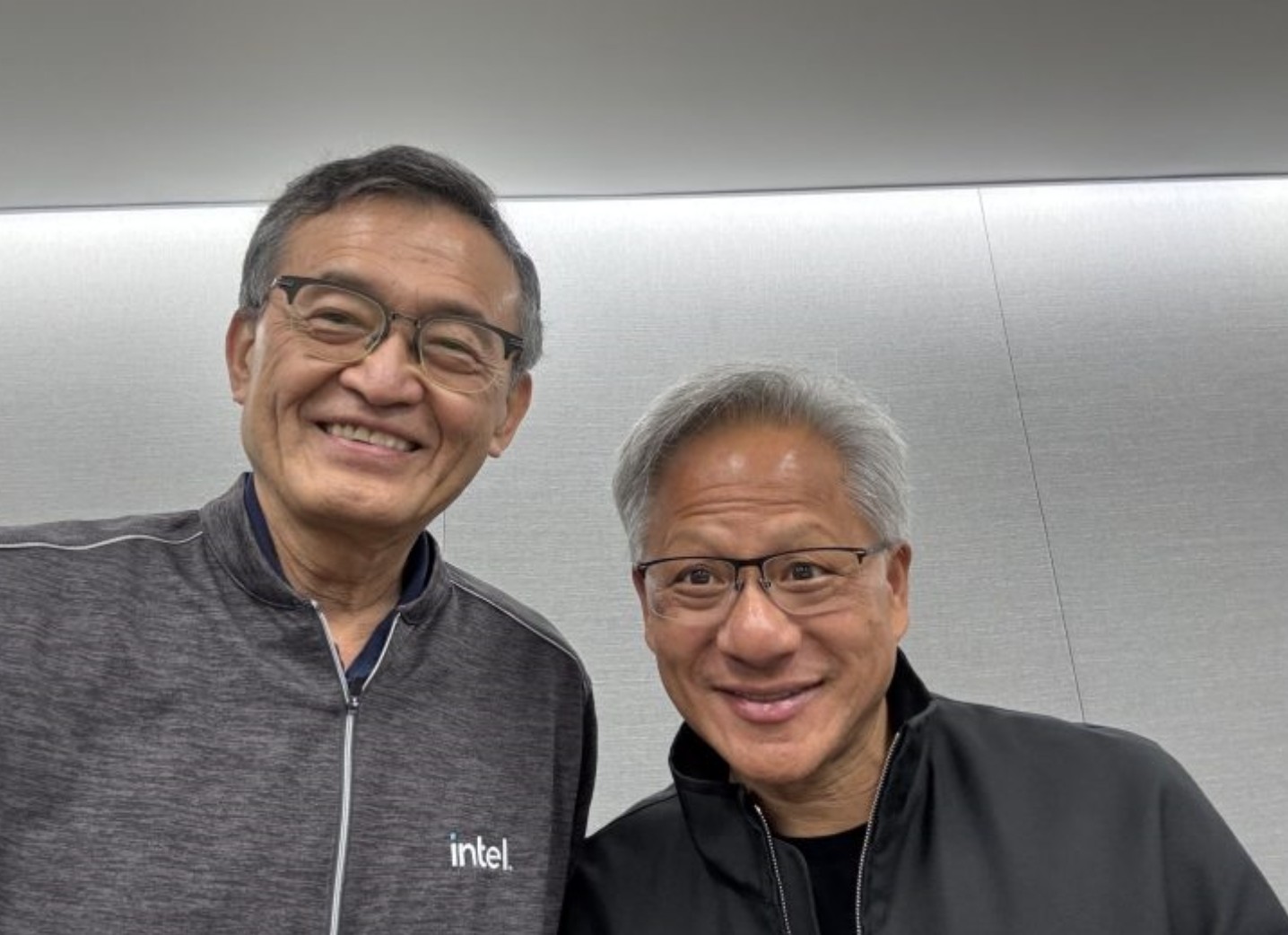

Intel y NVIDIA: De rivales históricos a socios en el nuevo mercado de la inteligencia artificial

7-Zip vulnerable: un exploit de enlace simbólico permite la inyección de código malicioso

SonicWall confirma una filtración de datos. Clientes de servicios de copia de seguridad en la nube en riesgo.

Redazione RHC - 11 de octubre de 2025

SonicWall confirmó que una filtración de datos el mes pasado afectó a todos los clientes que utilizan el servicio de copias de seguridad en la nube de la compañía. Como...

Descubierta la botnet RondoDox: miles de dispositivos en riesgo

Redazione RHC - 11 de octubre de 2025

Se ha descubierto una gran botnet llamada RondoDox que explota 56 vulnerabilidades en más de 30 dispositivos diferentes, incluidos errores demostrados por primera vez durante la competición de hacking Pwn2Own....

Microsoft Defender marca incorrectamente a SQL Server 2019 como Fin de vida útil

Redazione RHC - 10 de octubre de 2025

Sabemos que el fin de la vida útil (EoL) de un producto conlleva riesgos de seguridad y la acumulación de vulnerabilidades, ya que los fabricantes dejan de publicar parches correctivos....

La verdad sobre la clave de licencia de Windows XP: FCKGW-RHQQ2-YXRKT-8TG6W-2B7Q8

Redazione RHC - 10 de octubre de 2025

El 10 de octubre, surgieron nuevas revelaciones sobre una de las claves de licencia más notorias de la historia de la informática: FCKGW-RHQQ2-YXRKT-8TG6W-2B7Q8 , vinculada a Windows XP . Durante...

Intel y NVIDIA: De rivales históricos a socios en el nuevo mercado de la inteligencia artificial

Redazione RHC - 10 de octubre de 2025

Durante una entrevista con Jim Cramer, presentador de Mad Money , el director ejecutivo de NVIDIA , Jen-Hsun Huang, recordó un momento clave de su tiempo en Intel. La entrevista,...

7-Zip vulnerable: un exploit de enlace simbólico permite la inyección de código malicioso

Redazione RHC - 10 de octubre de 2025

Dos vulnerabilidades críticas en el archivador 7-Zip permitían la ejecución remota de código al procesar archivos ZIP. Las fallas afectan la forma en que el programa gestiona los enlaces simbólicos...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica