Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

PureVPN en Linux: Un investigador detecta problemas de seguridad y anonimato

Gafas con IA de Ally Solos para personas con discapacidad visual: autonomía y seguridad

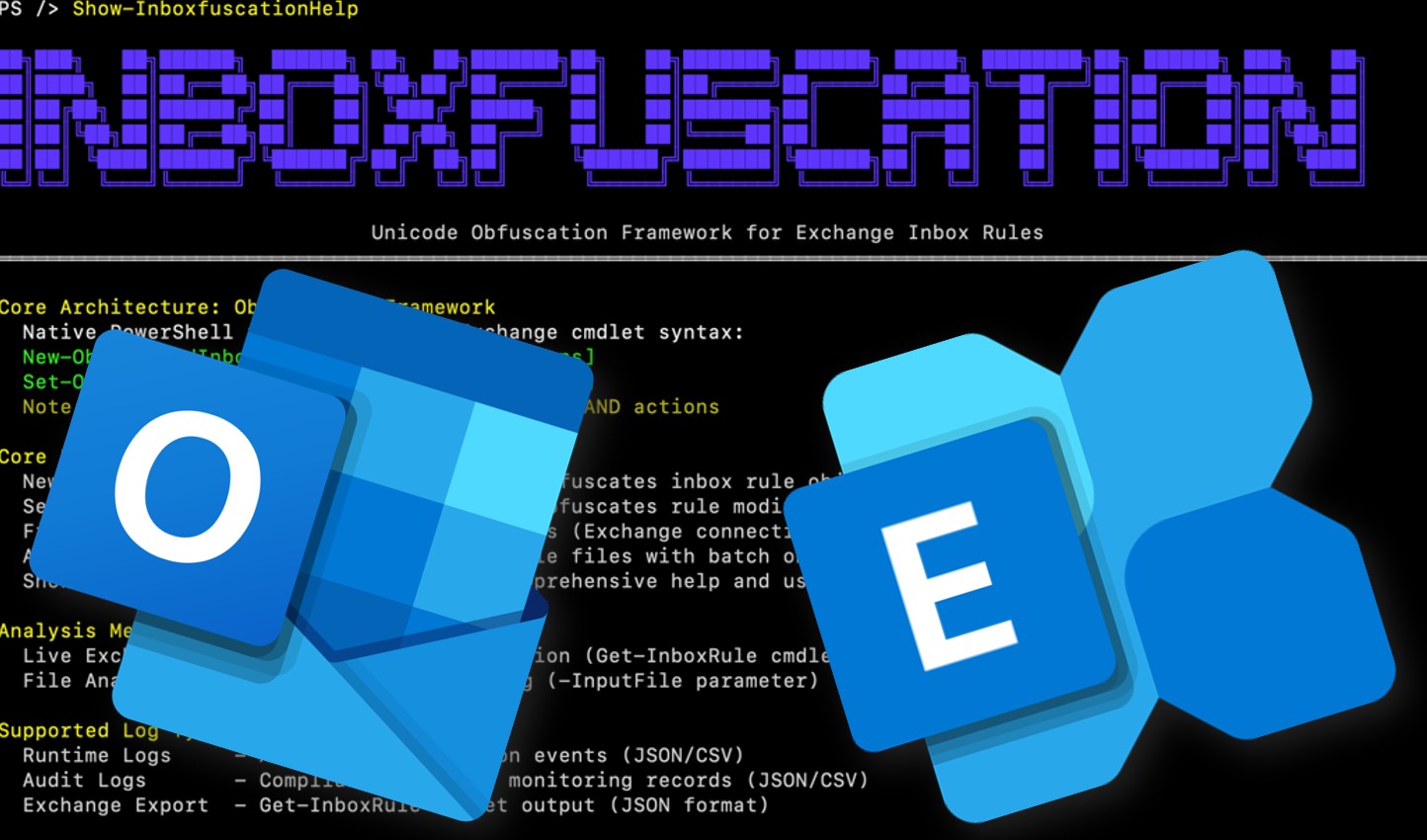

Cuando Unicode se convierte en un arma y tu correo electrónico te traiciona, llega Inboxfuscation

Araña Dispersa: El genio adolescente que hackeó Las Vegas está bajo custodia.

Ciberataques en aeropuertos europeos: ENISA identifica ransomware

Se descubre el primer malware con GPT-4 integrado: llega MalTerminal

PureVPN en Linux: Un investigador detecta problemas de seguridad y anonimato

Redazione RHC - 22 de septiembre de 2025

Un investigador independiente llamado Andreas, quien gestiona el blog Anagogistis , ha descubierto graves vulnerabilidades en los clientes Linux de Pure VPN que comprometen el anonimato básico y la seguridad...

Gafas con IA de Ally Solos para personas con discapacidad visual: autonomía y seguridad

Redazione RHC - 22 de septiembre de 2025

Las gafas con inteligencia artificial Ally Solos de Envision son un soplo de aire fresco para las personas con discapacidad visual, ayudándoles a leer , orientarse y comprender su entorno...

Cuando Unicode se convierte en un arma y tu correo electrónico te traiciona, llega Inboxfuscation

Redazione RHC - 22 de septiembre de 2025

Los atacantes utilizan cada vez más las capacidades de la bandeja de entrada de Microsoft Exchange para garantizar la persistencia y robar información confidencial dentro de las redes corporativas. Inboxfuscation...

Araña Dispersa: El genio adolescente que hackeó Las Vegas está bajo custodia.

Redazione RHC - 22 de septiembre de 2025

Una serie de ataques de alto perfil contra la industria del juego de Las Vegas en 2023 ha llegado a su fase final. Varios casinos importantes han sido víctimas de...

Ciberataques en aeropuertos europeos: ENISA identifica ransomware

Redazione RHC - 22 de septiembre de 2025

La Agencia de Seguridad de la Información de la Unión Europea (ENISA) ha anunciado que ha identificado el tipo de ransomware responsable de las graves interrupciones que paralizaron varios aeropuertos...

Se descubre el primer malware con GPT-4 integrado: llega MalTerminal

Redazione RHC - 22 de septiembre de 2025

Los investigadores de SentinelLABS han descubierto lo que describen como el primer ejemplo conocido de malware con funcionalidad LLM integrada , denominado MalTerminal . El descubrimiento se presentó en LABScon...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica