Red Hot Cyber. El blog de la seguridad informática

Artículos destacados

A menudo hablamos del servicio de ransomware como servicio (RaaS) LockBit, recientemente renovado como LockBit 3.0, que sigue aportando innovaciones significativas al panorama del ransomware. Estas in...

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Qilin lidera los ataques de ransomware a medida que surgen nuevos grupos clandestinos

Qilin lidera los ataques de ransomware a medida que surgen nuevos grupos clandestinos

RevengeHotels mejora VenomRAT con inteligencia artificial

Alerta de seguridad: Vulnerabilidad en Ivanti Endpoint Manager Mobile. CISA advierte.

Rootear en menos de dos minutos: Cómo Phoenix explota fallas en los TRR del módulo DDR5

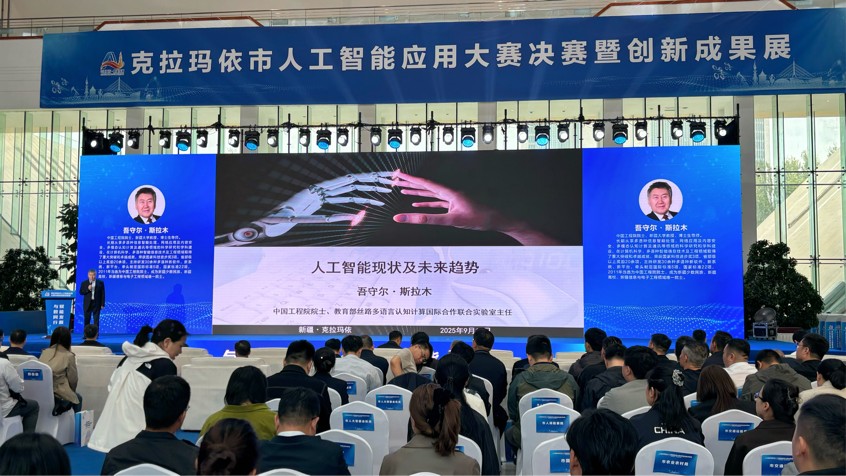

China inicia la carrera por la innovación con su primera competición de IA

Qilin lidera los ataques de ransomware a medida que surgen nuevos grupos clandestinos

Redazione RHC - 21 de septiembre de 2025

Qilin continúa liderando entre todos los grupos activos de ataques criptográficos, significativamente por detrás de sus competidores en el número de incidentes reportados. Según un informe reciente de Cyble, el...

Qilin lidera los ataques de ransomware a medida que surgen nuevos grupos clandestinos

Redazione RHC - 21 de septiembre de 2025

Qilin continúa liderando entre todos los grupos activos de ataques criptográficos, significativamente por detrás de sus competidores en el número de incidentes reportados. Según un informe reciente de Cyble, el...

RevengeHotels mejora VenomRAT con inteligencia artificial

Redazione RHC - 21 de septiembre de 2025

Los expertos de Kaspersky Lab han detectado una nueva ola de ataques del grupo RevengeHotels. Una característica distintiva de esta campaña es que muchas de las nuevas muestras de malware...

Alerta de seguridad: Vulnerabilidad en Ivanti Endpoint Manager Mobile. CISA advierte.

Redazione RHC - 21 de septiembre de 2025

La Agencia de Ciberseguridad de EE. UU. (CISA) ha emitido una alerta sobre dos kits de malware descubiertos en la red de una organización no identificada tras explotar nuevas vulnerabilidades...

Rootear en menos de dos minutos: Cómo Phoenix explota fallas en los TRR del módulo DDR5

Redazione RHC - 20 de septiembre de 2025

Se ha desarrollado una nueva variante de los ataques Rowhammer que puede eludir los últimos mecanismos de seguridad de los chips SK Hynix DDR5. Denominado Phoenix, el ataque permite acceso...

China inicia la carrera por la innovación con su primera competición de IA

Redazione RHC - 20 de septiembre de 2025

La ciudad de Karamay, Xinjiang, albergó la inauguración de las finales y la exhibición del primer Concurso de Aplicaciones de IA. El evento, celebrado en el Museo de Ciencia y...

Descubre las últimas CVE críticas emitidas y mantente al día con las vulnerabilidades más recientes. O busca una CVE específica