Redazione RHC : 4 agosto 2025 20:09

Especialistas del Centro de Seguridad de Genians han descubierto una versión mejorada del malware RoKRAT, asociado con el grupo norcoreano APT37. La nueva versión se distingue por una forma inusual de ocultar el código malicioso: dentro del cuerpo de imágenes JPEG comunes. Este enfoque le permite evadir los sistemas antivirus tradicionales, ya que la funcionalidad maliciosa no se escribe directamente en el disco, sino que se extrae a la RAM.

La infección inicial comienza con la ejecución de un enlace .LNK malicioso contenido en un archivo ZIP. Un ejemplo es un archivo llamado «National Intelligence and Counterintelligence Manuscript.zip». Su estructura incluye un archivo .LNK de gran tamaño (más de 50 MB) que contiene documentos señuelo y componentes cifrados: shellcode (ttf01.dat), scripts de PowerShell (ttf02.dat) y archivos por lotes (ttf03.bat).

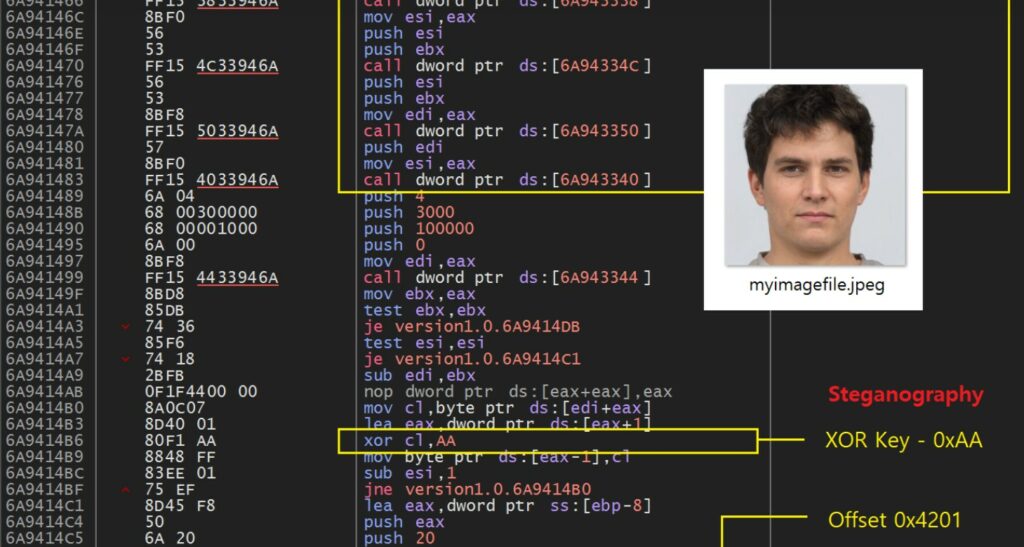

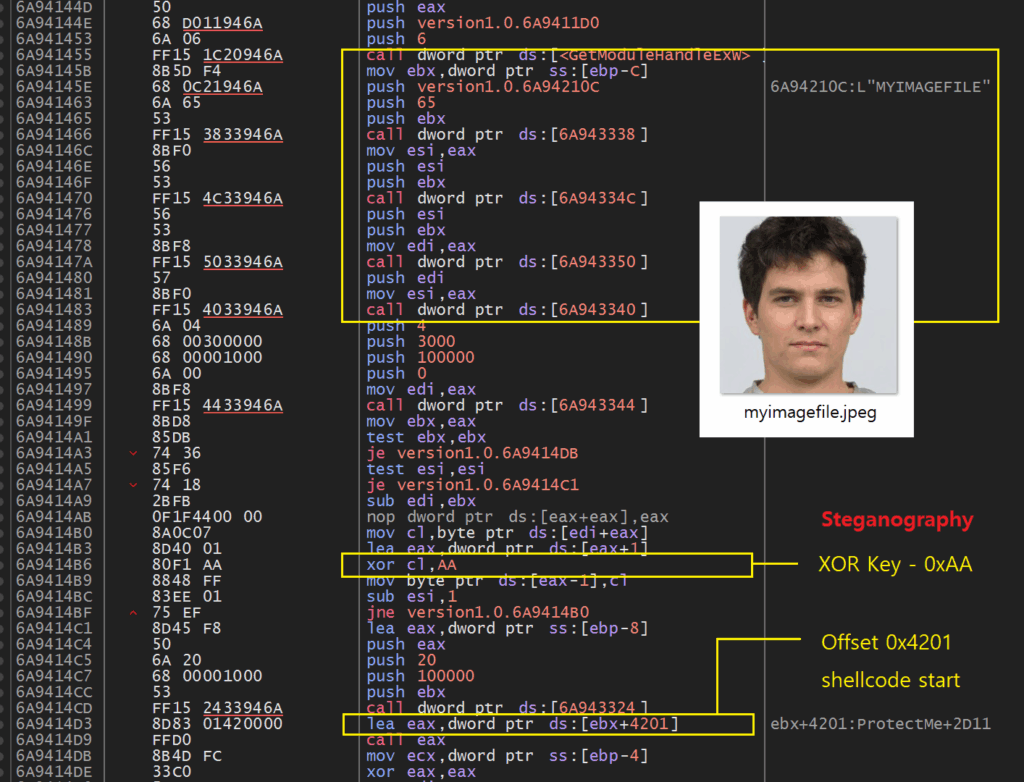

Al ejecutar el archivo, se activa PowerShell mediante una operación XOR de un solo byte con la clave 0x33, descifrando el shellcode de 32 bits. El siguiente paso consiste en inyectar una segunda capa de código cifrado, que se descifra en el desplazamiento 0x590 con la clave 0xAE. Esto crea un archivo ejecutable que contiene referencias a información de depuración, como la ruta «D:WorkUtilInjectShellcodeReleaseInjectShellcode.pdb».

El fragmento descifrado se inyecta en procesos legítimos de Windows como «mspaint.exe» o «notepad.exe», ubicados en el directorio SysWOW64. Este procedimiento crea memoria virtual en la que se escriben bloques de datos de aproximadamente 892 928 bytes. Estos se descifran de nuevo mediante XOR, esta vez con la clave 0xD6. En este punto, se activa la parte principal de RoKRAT.

El archivo no se guarda en el disco, lo que dificulta considerablemente el análisis posterior a la infección. Los indicios de afiliación a APT37 incluyen marcas de tiempo del archivo, como el 21 de abril de 2025 a las 00:39:59 UTC, y construcciones únicas como «-wwjaughalvncjwiajs-«.

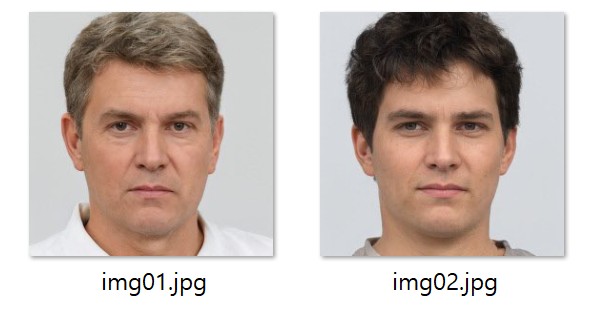

La innovación más importante es el uso de la esteganografía. El cargador malicioso RoKRAT está incrustado en una imagen JPEG, como «Father.jpg», alojada en Dropbox. Este archivo conserva un encabezado Exif válido, pero a partir del desplazamiento 0x4201 contiene un shellcode codificado. Para extraerlo, se utiliza una doble transformación XOR: primero con la clave 0xAA y luego con la clave 0x29. RoKRAT se carga directamente en memoria y se ejecuta sin dejar rastro en el sistema de archivos.

Para ejecutar el archivo DLL malicioso, se utilizan técnicas de instalación lateral mediante utilidades legítimas, como ShellRunas.exe o AccessEnum.exe, incrustado en documentos HWP. Las descargas se realizan desde plataformas en la nube, como Dropbox, pCloud y Yandex.Disk, utilizando API y tokens de acceso caducados, como: «hFkFeKn8jJIAAAAAAAAAAZr14zutJmQzoOx-g5k9SV9vy7phb9QiNCIEO7SAp1Ch».

Además de recopilar información y documentos del sistema, RoKRAT toma capturas de pantalla y las envía a servidores externos. Las muestras más recientes, con fecha de julio de 2025, se distribuyen mediante accesos directos como «Operación de la Academia para el Reasentamiento Exitoso de los Desertores Norcoreanos en Corea del Sur.lnk». Estas versiones ya utilizan «notepad.exe» como proceso objetivo para la inyección, y se especifican nuevas rutas como «D:WorkWeapon» dentro del código, lo que indica que el kit de herramientas está en constante perfeccionamiento.

Los sistemas de detección y respuesta de endpoints (EDR) desempeñan un papel importante en la protección contra este tipo de ataques. Estas soluciones monitorean la actividad inusual, incluyendo inyecciones de código y conexiones de red a API en la nube. La visualización mediante EDR permite reconstruir toda la cadena de ataque, desde el inicio de LNK hasta la transmisión de datos al servidor de comando, así como aislar rápidamente la amenaza mediante la metodología MITRE ATT&CK. Con los métodos cada vez más sofisticados de los grupos APT, basados en la denegación de archivos y la transferencia encubierta de datos, es evidente que las defensas tradicionales basadas en firmas ya no son suficientes, especialmente cuando se dirigen a sistemas Windows en Corea del Sur y otros países de la región.

Redazione

Redazione

Google se acerca a la presentación oficial de Gemini 3.0 , el nuevo modelo de inteligencia artificial que representa uno de los pasos más significativos en la estrategia de la compañía. Según inf...

La búsqueda de la inmortalidad es una obsesión generalizada en Silicon Valley. Asimismo, la idea de perfeccionar a los niños mediante la modificación genética es otra. Sam Altman, el hombre que p...

El quishing es una forma emergente de ciberataque que combina el phishing tradicional con el uso de códigos QR , herramientas ya conocidas por muchos. El término « quishing » es una combinación d...

Las operaciones psicológicas, comúnmente conocidas como PsyOps, constituyen un elemento significativo y a menudo poco comprendido de la estrategia militar y de seguridad . Estas operaciones implican...

En el mundo de la ciberseguridad, los cortafuegos constituyen la primera línea de defensa contra las ciberamenazas y los ciberataques. Diariamente, empresas y usuarios domésticos se exponen a riesgo...