Redazione RHC : 3 agosto 2025 10:53

A finales de los 90, cuando Internet era aún muy joven, era común que los jóvenes expertos en tecnología asustaran a sus amigos controlando (o, en la jerga de Internet, «troleando») sus ordenadores a distancia.

Abrían la bandeja del CD, intercambiaban los botones del ratón o cambiaban los colores del escritorio, y para el usuario desprevenido, parecía como si un fantasma tomara el control de la máquina.

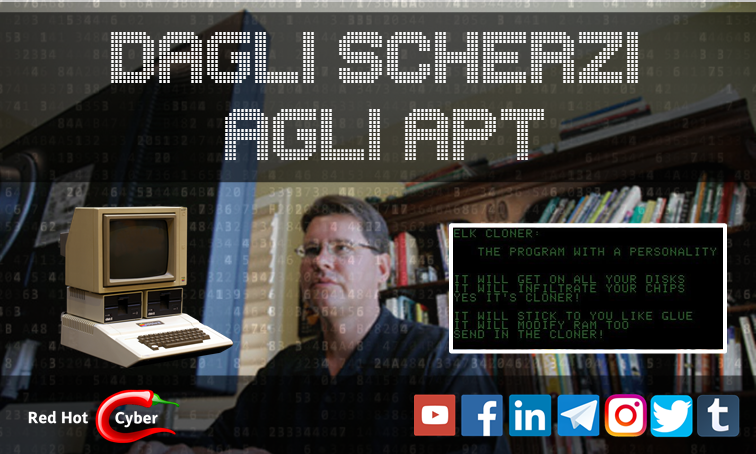

Recuerden la historia de Elk Cloner (el virus con «personalidad»), uno de los primeros virus microinformáticos conocidos que se propagaron fuera del sistema informático o del laboratorio donde se creó.

Atacó el sistema operativo Apple II y se propagó a través de disquetes. Fue escrito por el programador y empresario Rich Skrenta (en la foto de la portada) alrededor de 1982, cuando era un estudiante de secundaria de 15 años, originalmente como una broma para sus amigos.

Elk Cloner se propagó infectando el sistema operativo Apple DOS 3.3 mediante una técnica ahora conocida como virus del sector de arranque.

Se insertaba en un disquete junto con el juego, y después de la quincuagésima vez que se iniciaba, se iniciaba y aparecía una pantalla en blanco, mostrando un poema en el monitor que decía:

Elk Cloner: El programa con personalidad. Se infiltrará en todos tus discos. Se infiltrará en tus chips. ¡Sí, es Cloner! Se te pega como lapa. También modificará la RAM. ¡Envía el clonador!

Si una computadora arrancaba desde un disquete infectado, se insertaba una copia del virus en la memoria de la computadora. Al insertar un disco no infectado en la computadora, se copiaba todo el DOS (incluido Elk Cloner).

Skrenta ya tenía fama de bromista entre sus amigos, ya que, al compartir videojuegos y software, solía alterar disquetes para apagar sus computadoras o mostrar mensajes provocativos en la pantalla.

Debido a esta reputación, muchos de sus amigos ya no querían intercambiar disquetes con él.

Skrenta ideó maneras de alterar disquetes sin tocarlos ni dañarlos físicamente. Durante unas vacaciones de invierno en la preparatoria Lebanon en Pensilvania, Skrenta descubrió cómo abrir mensajes automáticamente en su computadora Apple II.

Desarrolló lo que ahora se conoce como el virus del sector de arranque y comenzó a circularlo a principios de 1982 entre sus compañeros de preparatoria y un club de informática local. Veinticinco años después, en 2007, Skrenta lo calificó de «una broma pesada estúpida».

Estos fueron los años que marcaron el nacimiento de los virus, troyanos (RAT), software malicioso que posteriormente evolucionó para permitir que un usuario o un atacante intentara obtener acceso persistente y no autorizado al ordenador de una víctima a través de una red.

Desde entonces, su uso se ha vuelto muy conocido: para provocar filtraciones masivas de datos y atacar a grandes empresas o inyectar otro malware y cargas útiles. Hoy en día, cualquier tipo de malware está disponible a bajo precio y lo usa todo el mundo, desde delincuentes con ánimo de lucro hasta grupos de espionaje, grandes agencias de inteligencia y sus filiales.

La industria del malware mueve millones de dólares al año, a pesar de que todo comenzó con un juego simple e inocente, «una broma pesada estúpida», como la denominó Skrenta, como el primer virus.

Redazione

Redazione

En esta apasionante historia, viajaremos a 1959 al Club de Ferrocarriles en Miniatura del MIT Tech y conoceremos a Steve Russell. Steve fue uno de los primeros hackers y escribió uno de los primeros ...

El significado de » hacker » tiene profundas raíces. Proviene del inglés «to hack», que significa picar, cortar, golpear o mutilar. Es una imagen poderosa: la de un campesino rompiendo terrones ...

Desde las vulnerabilidades de WEP hasta los avances de WPA3 , la seguridad de las redes Wi-Fi ha evolucionado enormemente. Hoy en día, las redes autoprotegidas representan la nueva frontera: sistemas...

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...