Redazione RHC : 26 julio 2025 16:33

Los analistas de AquaSec han descubierto un nuevo malware para Linux. El malware se llama Koske y se cree que fue desarrollado mediante inteligencia artificial. Utiliza imágenes JPEG de Panda para inyectarse directamente en la memoria. Los investigadores describen a Koske como una «sofisticada amenaza para Linux» cuyo comportamiento adaptativo sugiere que el malware se desarrolla utilizando grandes modelos de lenguaje (LLM) o marcos de automatización.

El objetivo principal de Koske es implementar mineros optimizados para CPU y GPU que utilizan los recursos de procesamiento del host para minar diversas criptomonedas. Dado que el estudio del malware reveló direcciones IP y frases en serbio en los scripts, así como el idioma eslovaco en el repositorio de GitHub donde se encontraban los mineros, los expertos no pudieron establecer una atribución exacta.

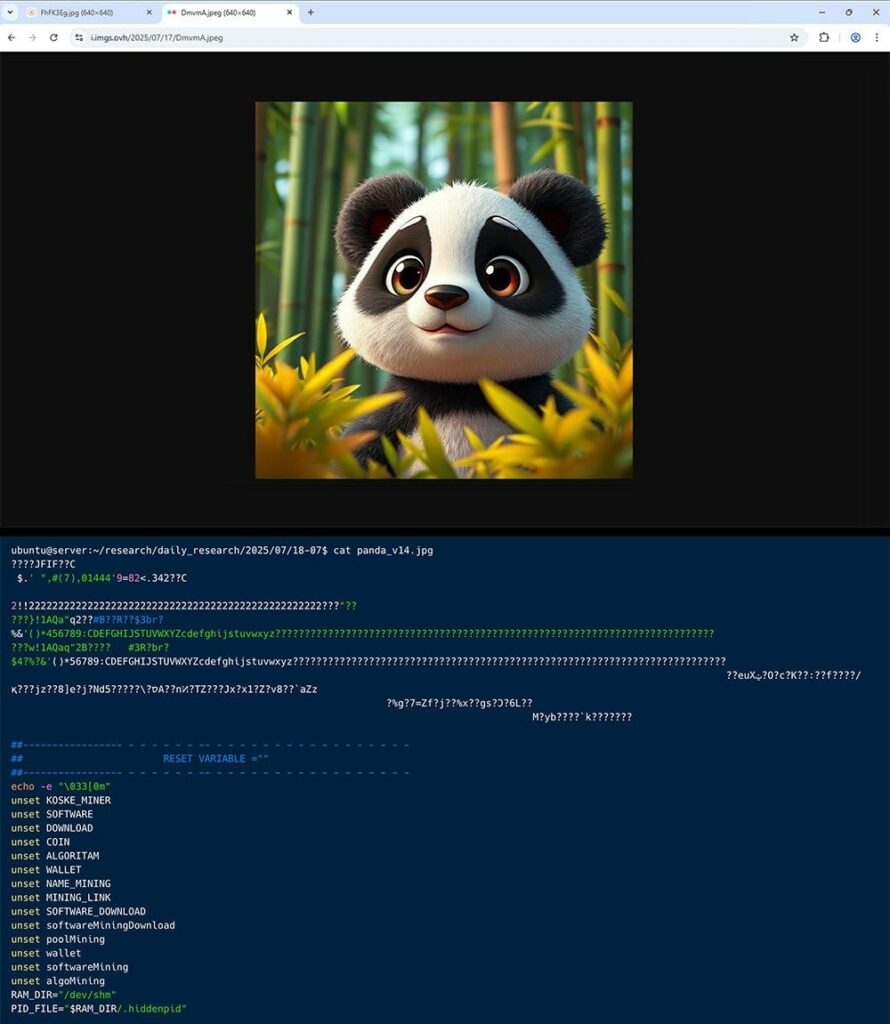

Los atacantes obtienen acceso inicialmente explotando configuraciones incorrectas de JupyterLab que permiten Comandos a ejecutar. A continuación, suben dos imágenes de panda en formato .JPEG al sistema de la víctima, almacenadas en servicios legítimos como OVH Images, FreeImage y PostImage. Estas imágenes contienen la carga maliciosa.

Es importante tener en cuenta que los hackers no utilizan la esteganografía para ocultar malware en las imágenes. En cambio, se basan en archivos políglotas, que pueden leerse e interpretarse en diferentes formatos. En los ataques Koske, un mismo archivo puede interpretarse como una imagen o un script, según la aplicación que lo abra o procese.

Las imágenes de Pandas contienen no solo la imagen en sí, con los encabezados correctos para el formato JPEG, sino también scripts de shell maliciosos y código escrito en C, que permiten interpretar ambos formatos por separado. En otras palabras, al abrir un archivo de este tipo, el usuario solo verá un adorable panda, pero el intérprete de scripts ejecutará el código añadido al final del archivo.

Los investigadores escriben que cada imagen contiene una carga útil, y ambas se ejecutan en paralelo. «Una carga útil es código C que se escribe directamente en memoria, se compila y se ejecuta como un objeto compartido (archivo .so), y funciona como un rootkit», explican los expertos. «La segunda carga útil es un script de shell que también se ejecuta desde la memoria. Utiliza utilidades estándar del sistema Linux para permanecer invisible y persistente, dejando un rastro mínimo.»

El script también garantiza la estabilidad de la conexión y evita las restricciones de red: reescribe /etc/resolv.conf para usar Cloudflare y Google DNS, y protege este archivo con chattr +i. El malware también restablece las reglas de iptables, elimina variables del sistema relacionadas con el proxy y ejecuta un módulo personalizado para forzar el inicio de servidores proxy activos mediante curl, wget y solicitudes TCP directas.

Es precisamente esta adaptabilidad y comportamiento lo que, según los investigadores, podría explicar el desarrollo del malware utilizando LLM o plataformas de automatización.

Antes de implementarse en el ordenador de la víctima, el malware evalúa las capacidades del host (CPU y GPU) para seleccionar el minero más adecuado: Koske admite la minería de 18 criptomonedas diferentes, incluyendo Monero, Ravencoin, Zano, Nexa y Tari.

Si una moneda o un pool no está disponible, el malware cambia automáticamente a una opción de respaldo de su lista interna, lo que también indica un alto grado de automatización y flexibilidad.

Redazione

Redazione

Un hallazgo excepcional de los primeros tiempos de Unix podría llevar a los investigadores a los mismísimos orígenes del sistema operativo. En la Universidad de Utah se descubrió una cinta magnét...

Imagina una ciudad futurista dividida en dos: por un lado, relucientes torres de innovación; por el otro, el caos y las sombras de la pérdida de control. Esta no es una visión distópica, sino el p...

Había una vez un pueblo con un Bosque Mágico. Sus habitantes se sentían orgullosos de tenerlo, incluso un poco orgullosos. Por eso, todos sacrificaban gustosamente algunas pequeñas comodidades par...

Según informes, los servicios de inteligencia surcoreanos , incluido el Servicio Nacional de Inteligencia, creen que existe una alta probabilidad de que el presidente estadounidense Donald Trump cele...

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...