Redazione RHC : 1 octubre 2025 20:58

Se ha descubierto un nuevo kit de herramientas de phishing, MatrixPDF , que permite a los atacantes transformar archivos PDF comunes en señuelos interactivos que eluden la seguridad del correo electrónico y redirigen a las víctimas a sitios web que roban credenciales o descargan malware.

Los investigadores de Varonis , quienes descubrieron la herramienta, señalan que MatrixPDF se anuncia como un simulador de phishing y una solución para especialistas en equipos negros . Sin embargo, enfatizan que se descubrió inicialmente en foros de hackers.

MatrixPDF: Una herramienta avanzada para crear PDF de phishing realistas, diseñada para equipos de trabajo clandestinos y formación en ciberseguridad. Con la importación de PDF con solo arrastrar y soltar, la vista previa en tiempo real y las superposiciones personalizables, MatrixPDF permite crear escenarios de phishing de nivel profesional. Las funciones de seguridad integradas, como el desenfoque de contenido, las redirecciones seguras, el cifrado de metadatos y la omisión de Gmail, garantizan la fiabilidad y la implementación en entornos de prueba.

El kit de herramientas está disponible con varios planes de precios, que van desde $400 por mes hasta $1,500 por año.

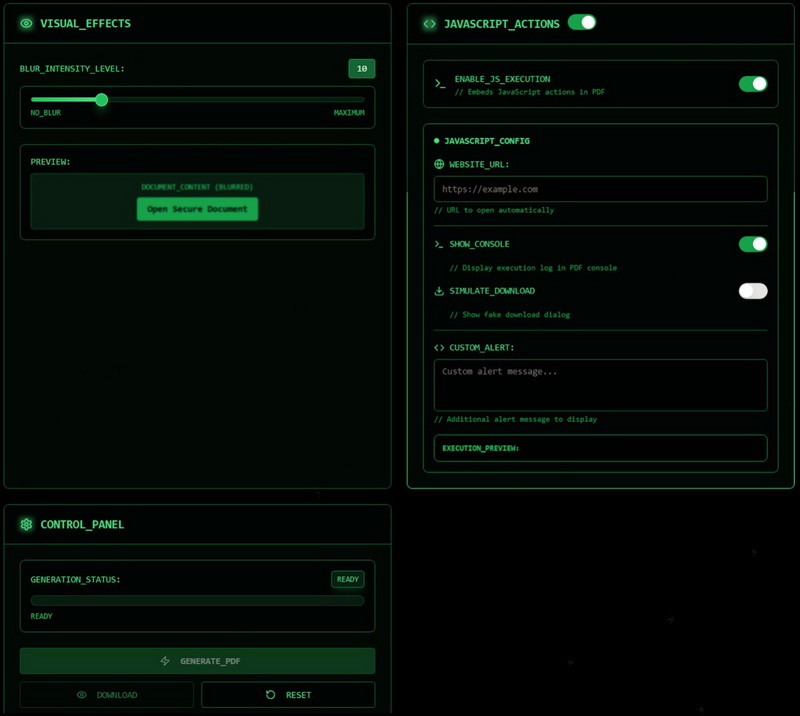

Los investigadores explican que el constructor MatrixPDF permite a los atacantes cargar un archivo PDF legítimo y luego agregarle características maliciosas, como ofuscación de contenido, avisos falsos de «Documento protegido» y superposiciones en las que se puede hacer clic que apuntan a una URL externa con la carga útil.

Además, MatrixPDF permite acciones de JavaScript, que se activan cuando un usuario abre un documento o hace clic en un botón. En este caso, el código JavaScript intenta abrir un sitio web o realizar otras acciones maliciosas.

La función de desenfoque crea archivos PDF cuyo contenido aparece protegido, desenfocado y con un botón » Abrir documento protegido «. Al hacer clic en este botón, se abre un sitio web que puede usarse para robar credenciales o distribuir malware .

Una prueba realizada por especialistas ha demostrado que los PDF maliciosos creados con MatrixPDF pueden enviarse a la bandeja de entrada de Gmail y que los correos electrónicos evaden los filtros antiphishing . Esto se debe a que estos archivos no contienen binarios maliciosos, sino solo enlaces externos.

Otra prueba realizada por investigadores muestra que simplemente abrir un PDF malicioso abre un sitio web externo. Esta funcionalidad es más limitada, ya que los visores de PDF modernos advierten al usuario que el archivo intenta conectarse a un sitio remoto.

Los expertos de Varonis nos recuerdan que los archivos PDF siguen siendo una herramienta popular para los ataques de phishing porque se distribuyen ampliamente y las plataformas de correo electrónico pueden mostrarlos sin previo aviso.

Redazione

Redazione

18 de noviembre de 2025 – Tras horas de interrupciones generalizadas , el incidente que afectó a la red global de Cloudflare parece estar cerca de resolverse. La compañía anunció que impleme...

Dos graves vulnerabilidades en el sistema operativo AIX de IBM podrían permitir a atacantes remotos ejecutar comandos arbitrarios en los sistemas afectados, lo que ha llevado a la compañía a public...

Masimo, una empresa estadounidense que desarrolla tecnologías de monitorización médica, ha ganado otra batalla legal contra Apple . Un jurado federal le otorgó 634 millones de dólares por infring...

El software espía (también conocido como aplicaciones espía) representa una de las amenazas más insidiosas y peligrosas de la era digital. Se trata de programas maliciosos diseñados para infiltra...

Google se acerca a la presentación oficial de Gemini 3.0 , el nuevo modelo de inteligencia artificial que representa uno de los pasos más significativos en la estrategia de la compañía. Según inf...