Redazione RHC : 11 agosto 2025 15:59

Una falla de seguridad descubierta recientemente en el popular software de compresión de archivos 7-Zip ha generado considerable preocupación en la comunidad de seguridad. Todas las versiones de 7-Zip anteriores a la 25.01 se ven afectadas por esta vulnerabilidad, que se debe a la gestión incorrecta de enlaces simbólicos durante la extracción de archivos.

Esta vulnerabilidad, CVE-2025-55188, fue descubierta y reportada por el investigador de seguridad Landon el 9 de agosto de 2025. Esta vulnerabilidad permite a los atacantes realizar escrituras arbitrarias en archivos durante la extracción, lo que podría provocar la ejecución de código en sistemas vulnerables. Cuando los usuarios extraen un archivo malintencionado que contiene enlaces simbólicos inseguros, 7-Zip sigue estos enlaces durante la extracción, lo que permite a los atacantes escribir archivos en ubicaciones fuera del directorio de extracción previsto.

La vulnerabilidad explota el mecanismo de procesamiento de enlaces simbólicos de 7-Zip. Según el aviso de seguridad, el ataque requiere condiciones específicas para tener éxito. Una vez cumplidas estas condiciones, los atacantes pueden crear archivos maliciosos que contienen enlaces simbólicos que apuntan a archivos confidenciales del sistema. Una vez extraído, 7-Zip sigue estos enlaces simbólicos, lo que permite a los atacantes sobrescribir archivos críticos como claves SSH, archivos .bashrc u otras configuraciones del sistema.

En sistemas Linux, los atacantes requieren que el objetivo utilice una versión vulnerable de 7-Zip al extraer un formato de archivo compatible con enlaces simbólicos, como archivos ZIP, TAR, 7Z o RAR. El proceso de explotación es más sencillo en entornos Linux. En sistemas Windows, se deben cumplir requisitos adicionales para una explotación eficaz. El proceso de extracción de 7-Zipdebe tener privilegios elevados o funcionar en modo de desarrollador de Windows para crear enlaces simbólicos. Esto hace que los sistemas Windows sean menos vulnerables, pero no inmunes a los ataques.

A pesar de recibir una puntuación CVSS de 2,7, clasificándola como de baja gravedad, los expertos en seguridad advierten que el impacto práctico podría ser mucho más significativo. Esta vulnerabilidad permite a los atacantes obtener acceso no autorizado y ejecutar código atacando archivos confidenciales que controlan el comportamiento del sistema. La vulnerabilidad es particularmente preocupante porque 7-Zip muestra las rutas de los archivos antes de la resolución de los enlaces simbólicos, lo que permite a los atacantes ocultar el verdadero destino de sus escrituras maliciosas.

La versión 25.01 de 7-Zip, publicada el 3 de agosto de 2025, soluciona esta vulnerabilidad con una gestión mejorada de los enlaces simbólicos. La actualización incluye importantes mejoras de seguridad para evitar la creación de enlaces simbólicos inseguros durante la extracción de archivos.

Redazione

Redazione

Los ladrones entraron por una ventana del segundo piso del Museo del Louvre, pero el museo tenía problemas que iban más allá de las ventanas sin asegurar, según un informe de auditoría de ciberse...

Reuters informó que Trump declaró a la prensa durante una entrevista pregrabada para el programa «60 Minutes» de CBS y a bordo del Air Force One durante el vuelo de regreso: «No vamos a permitir ...

Un informe de FortiGuard correspondiente al primer semestre de 2025 muestra que los atacantes motivados por intereses económicos están evitando cada vez más las vulnerabilidades y el malware sofist...

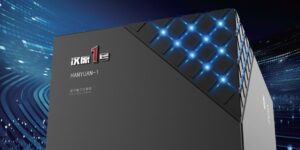

La primera computadora cuántica atómica de China ha alcanzado un importante hito comercial al registrar sus primeras ventas a clientes nacionales e internacionales, según medios estatales. El Hubei...

El director ejecutivo de NVIDIA, Jen-Hsun Huang, supervisa directamente a 36 empleados en siete áreas clave: estrategia, hardware, software, inteligencia artificial, relaciones públicas, redes y asi...