Redazione RHC : 15 noviembre 2025 16:10

Una VPN , siglas de Red Privada Virtual, es un sistema que permite establecer una conexión segura y privada a través de una red pública, como Internet . En la práctica, crea un «túnel virtual» a través del cual la información viaja cifrada, protegiendo los datos de la empresa de posibles amenazas externas .

Este proceso de cifrado garantiza que solo los usuarios autorizados puedan acceder a los datos, haciendo que la conexión sea invisible para usuarios malintencionados. En resumen, una red privada virtual (VPN) es una herramienta clave para cualquier empresa que busque proteger sus datos y garantizar un entorno seguro para todos los usuarios conectados a la red corporativa.

En este artículo, exploraremos a fondo el concepto de Red Privada Virtual ( VPN), analizando su funcionamiento y los beneficios específicos que ofrece a las empresas. Abordaremos los diferentes tipos de VPN disponibles, los criterios para elegir la mejor solución y las mejores prácticas para su implementación segura en su infraestructura de TI. También veremos cómo una VPN puede contribuir al cumplimiento normativo, la protección de la privacidad corporativa y la garantía de una conexión segura, incluso para el teletrabajo.

Finalmente, le proporcionaremos una guía para elegir el proveedor de VPN que mejor se adapte a las necesidades de su negocio, garantizando no solo la protección de datos, sino también un mejor rendimiento y una mayor facilidad de uso para todos los miembros del equipo.

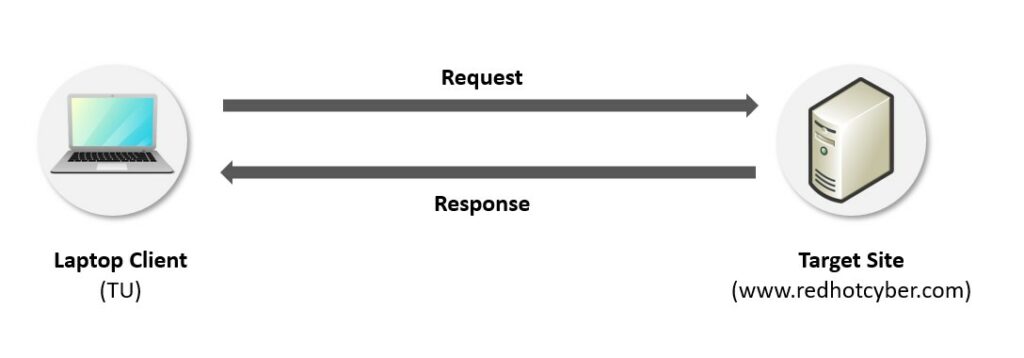

Normalmente, cuando un usuario visita un sitio web, se establece una conexión directa con el servidor web, que conoce con precisión la dirección IP del cliente y cierta información sobre el dispositivo utilizado, como el sistema operativo, el tipo de navegador, el idioma preferido y la ubicación geográfica aproximada. Esta información puede utilizarse para personalizar la experiencia del usuario, pero también para rastrear su actividad en línea, monitorizar su comportamiento en el sitio y, en algunos casos, con fines publicitarios o de elaboración de perfiles.

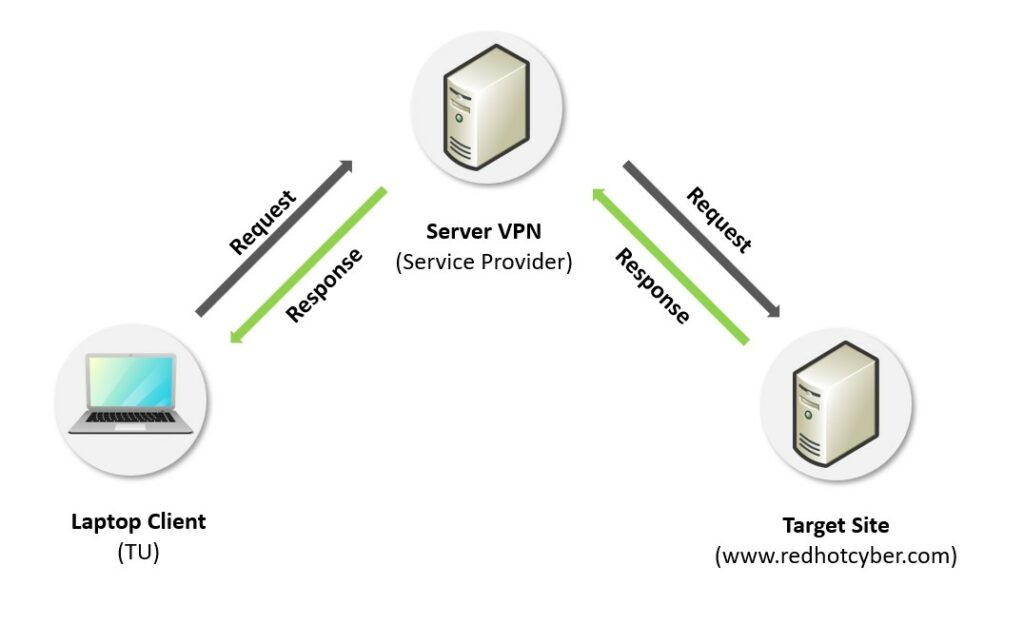

El uso de una VPN (Red Privada Virtual) cambia esta situación. Al conectarse a un sitio web mediante una VPN, la dirección IP que ve el servidor web es la del servidor VPN, no la dirección IP real del cliente. De esta forma, la VPN oculta la verdadera identidad del usuario, ofreciendo un alto nivel de anonimato y protección de la privacidad. Además, la VPN cifra la conexión, protegiendo los datos de la interceptación durante la transmisión, especialmente en redes públicas o no seguras. Esto dificulta considerablemente que terceros monitoricen la actividad en línea o recopilen información confidencial.

En el diagrama anterior, cuando se envía una solicitud a través de internet, esta se dirige a un servidor VPN, que oculta su origen y la protege mediante cifrado. El servidor VPN reenvía la solicitud al sitio de destino y, una vez que recibe una respuesta, la redirige de vuelta al usuario. Este proceso garantiza tanto la seguridad como el anonimato de la conexión.

Una red privada virtual (VPN) funciona creando una conexión segura entre un dispositivo y una red o servidor remoto , garantizando la protección y privacidad de la transmisión de datos. Estos sistemas utilizan túneles cifrados para ofrecer un alto nivel de anonimato y permitir una conexión segura, por ejemplo, a una red corporativa cuando se utilizan a través de una VPN corporativa.

Existen diferentes tipos de VPN que se pueden resumir de la siguiente manera:

Este tipo de VPN permite a los usuarios conectarse a una red privada desde una ubicación remota a través de internet. Suele ser utilizada por los empleados para acceder a los recursos de la empresa cuando están fuera de la oficina. La conexión está cifrada, lo que protege los datos transmitidos entre el dispositivo del usuario y la red de la empresa.

Conectan directamente dos redes separadas o redes locales, como las de diferentes sedes de la empresa. Este tipo de VPN crea una única red segura entre las distintas sedes de la empresa, lo que permite compartir recursos e información internos como si estuvieran en la misma red de área local (LAN).

Este tipo de VPN está optimizado para el tráfico entre pares, como el intercambio de archivos o las descargas torrent. Las VPN P2P ofrecen conexiones rápidas y seguras para quienes desean compartir archivos de forma anónima y sin restricciones.

Combina la tecnología VPN con la red Tor, ofreciendo un nivel de anonimato aún mayor. En este caso, la VPN se conecta a través de Tor, protegiendo aún más la privacidad del usuario y dificultando el rastreo de su actividad en línea.

Este tipo de VPN satisfacen diferentes necesidades de seguridad y accesibilidad, lo que las hace adecuadas tanto para uso privado como empresarial.

La esencia de las VPN es el cifrado de datos.

Al conectarte a una VPN, tu tráfico de internet se cifra, lo que lo hace ilegible para cualquiera que no posea las claves de descifrado, como ciberdelincuentes o proveedores de red. Solo tu dispositivo y el servidor VPN pueden descifrar tus datos, protegiéndolos de miradas indiscretas durante la transferencia.

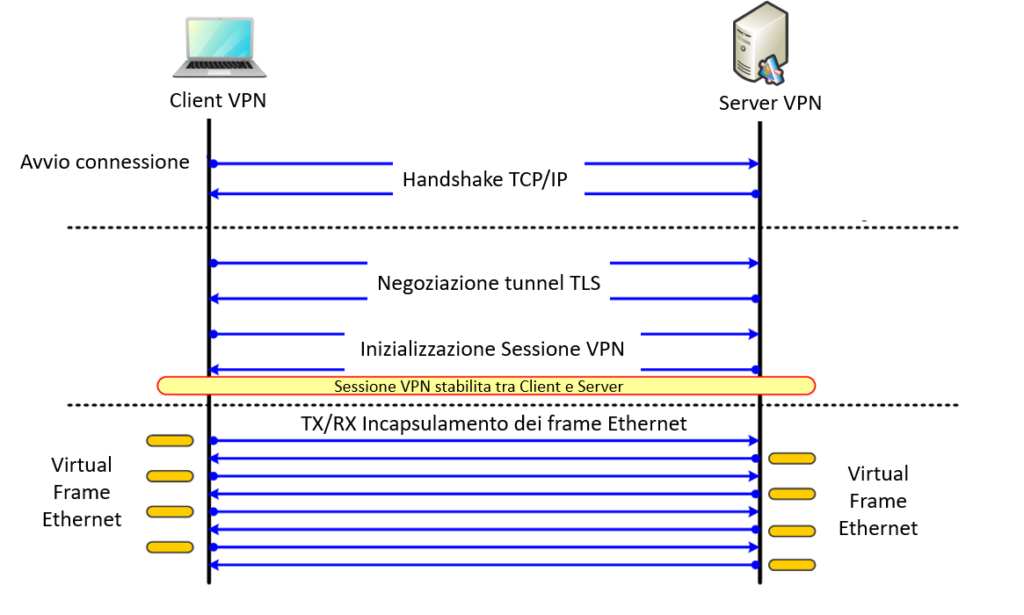

A continuación se muestra un diagrama que describe el proceso de conexión y establecimiento de una VPN entre un cliente (como un ordenador portátil) y un servidor VPN.

Las fases principales son:

Una red privada virtual (VPN) se basa en protocolos de seguridad que definen cómo se cifran y transmiten los datos entre el cliente y el servidor VPN. Estos protocolos operan durante la fase de negociación de la conexión segura (como se describe en Negociación de túnel TLS ) y ayudan a proteger los datos dentro del túnel VPN.

Estos protocolos son esenciales para garantizar que la conexión esté protegida contra la interceptación y la manipulación. Entre los protocolos de seguridad más utilizados se encuentran:

En resumen, una VPN funciona cifrando los datos, creando un túnel seguro para el tráfico, ocultando las direcciones IP y utilizando protocolos de seguridad avanzados. Este sistema permite a usuarios y empresas navegar y comunicarse de forma segura en línea, protegiendo los datos personales y empresariales del acceso no autorizado.

A la hora de elegir una VPN, hay muchos aspectos a tener en cuenta y diversas soluciones de alta calidad, cada una diseñada para satisfacer necesidades específicas tanto personales como profesionales. A continuación, analizamos algunas de las mejores soluciones VPN, comparándolas según sus características, rendimiento y seguridad.

Para los usuarios particulares, las VPN ofrecen privacidad y anonimato, protegiendo la información personal al navegar o usar redes públicas. Entre las soluciones privadas más populares se encuentran:

Para las empresas, las VPN ofrecen seguridad y acceso seguro para equipos que trabajan de forma remota o en múltiples ubicaciones. Las soluciones VPN empresariales ofrecen funciones de administración centralizada y soporte técnico mejorado. Las principales VPN empresariales incluyen:

Ya sea para uso personal o empresarial, las mejores VPN comparten características clave como cifrado avanzado, una política de no registro de eventos y compatibilidad multiplataforma. Mientras que soluciones como NordVPN y ExpressVPN son ideales para usuarios domésticos que buscan privacidad y velocidad, opciones empresariales como Perimeter 81 y Cisco AnyConnect ofrecen escalabilidad y seguridad para empresas que requieren administración centralizada y acceso seguro para equipos distribuidos.

Los ciberataques suelen producirse cuando los servidores corporativos, como los servidores de Protocolo de Escritorio Remoto (RDP) , están expuestos a internet. Si estos servidores no están debidamente protegidos, pueden convertirse en un blanco fácil para hackers y ciberdelincuentes.

Una VPN (Red Privada Virtual) proporciona protección esencial contra estos riesgos al enmascarar y cifrar las conexiones a los recursos corporativos. Por ello, las empresas deberían considerar la adopción de una VPN para proteger sus activos digitales y garantizar la seguridad de sus operaciones.

En concreto, una VPN garantiza una serie de ventajas tales como:

Una VPN cifra el tráfico de red, protegiendo los datos confidenciales durante la transmisión. Esto es fundamental para las empresas que manejan información confidencial, como datos financieros, propiedad intelectual o información personal de clientes. El cifrado impide que hackers o ciberdelincuentes intercepten o manipulen esta información, incluso al usar redes Wi-Fi públicas o no seguras. Además, el uso de una VPN hace que las comunicaciones internas entre empleados y socios externos sean más seguras, reduciendo el riesgo de ataques de intermediario.

En el entorno empresarial actual, los empleados suelen trabajar de forma remota o conectarse a través de dispositivos móviles. Una VPN les permite establecer una conexión segura a la red corporativa, incluso desde ubicaciones geográficamente distantes. Con la autenticación multifactor y otras medidas de seguridad avanzadas, las empresas pueden garantizar que solo los empleados autorizados tengan acceso a los recursos críticos de la compañía. Esto ayuda a prevenir el acceso no autorizado y a mantener el control sobre los datos corporativos, a la vez que protege la privacidad y la integridad de la información.

Muchos sectores están sujetos a estrictas normativas de protección de datos, como el RGPD en Europa o la HIPAA en Estados Unidos. Una VPN ayuda a las empresas a cumplir con estas normativas, garantizando que los datos se procesen de forma segura y que el acceso a la información confidencial se controle y supervise. Además, las soluciones VPN corporativas ofrecen una gestión de seguridad centralizada, lo que permite a los administradores de TI supervisar y configurar las políticas de acceso y protección en tiempo real. Este nivel de control es fundamental para mantener la seguridad y el cumplimiento normativo, reduciendo el riesgo de brechas de seguridad y multas.

Las VPN gratuitas pueden parecer una solución conveniente para proteger tu privacidad en línea, pero tienen ventajas y desventajas que deben considerarse cuidadosamente.

Las VPN gratuitas pueden ser útiles para uso ocasional, pero conllevan riesgos para la privacidad y la seguridad. Para una protección completa y segura, se recomienda optar por una VPN de pago, que garantiza un mayor nivel de seguridad y privacidad.

En conclusión, las redes privadas virtuales (VPN) son una herramienta esencial tanto para usuarios particulares como para empresas, ya que garantizan la seguridad, el anonimato y la protección de datos.

Para los usuarios habituales , una VPN ofrece ventajas en cuanto a privacidad, protegiendo su actividad en línea de la vigilancia de terceros, como hackers, proveedores de servicios de internet e incluso anunciantes. Usar una VPN permite navegar de forma anónima y segura, ocultando la dirección IP y cifrando los datos en tránsito. Esta protección es especialmente útil al usar redes públicas, como las de cafeterías, aeropuertos o centros comerciales, ya que evita que se intercepte la información personal. Las VPN también permiten acceder a contenido con restricciones geográficas, ampliando así las opciones de streaming e información.

Para las empresas , una VPN ofrece protección de datos corporativos, salvaguardando la integridad de la información confidencial frente a posibles amenazas externas. Con una VPN, los empleados pueden acceder de forma segura a los recursos de la empresa, incluso de forma remota, lo que garantiza la continuidad del negocio y un entorno seguro para todas las comunicaciones. Además, el uso de una VPN ayuda a cumplir con los requisitos normativos y de cumplimiento, protegiendo la privacidad de los clientes y evitando fugas de datos sensibles.

En ambos casos, una VPN no solo mejora la seguridad y la privacidad, sino que también ofrece mayor libertad y control sobre la información que se transmite en línea, convirtiéndose en una herramienta esencial para cualquiera que desee proteger su identidad digital y sus datos confidenciales.

Redazione

Redazione

El quishing es una forma emergente de ciberataque que combina el phishing tradicional con el uso de códigos QR , herramientas ya conocidas por muchos. El término « quishing » es una combinación d...

Las operaciones psicológicas, comúnmente conocidas como PsyOps, constituyen un elemento significativo y a menudo poco comprendido de la estrategia militar y de seguridad . Estas operaciones implican...

En el mundo de la ciberseguridad, los cortafuegos constituyen la primera línea de defensa contra las ciberamenazas y los ciberataques. Diariamente, empresas y usuarios domésticos se exponen a riesgo...

Fortinet ha confirmado el descubrimiento de una vulnerabilidad crítica de ruta relativa (CWE-23) en dispositivos FortiWeb, identificada como CVE-2025-64446 y registrada como número IR FG-IR-25-910 ....

Los XV Juegos Nacionales de China se inauguraron con un espectáculo que combinó deporte y tecnología. Entre los aspectos más destacados se encontraban robots capaces de tocar antiguos instrumentos...