Redazione RHC : 10 octubre 2025 10:11

Representantes de Salesforce han anunciado que no tienen intención de negociar ni pagar un rescate a los atacantes responsables de una serie de ataques a gran escala que resultaron en el robo de datos de clientes de la compañía. Los hackers intentan chantajear a 39 empresas cuyos datos fueron robados de Salesforce.

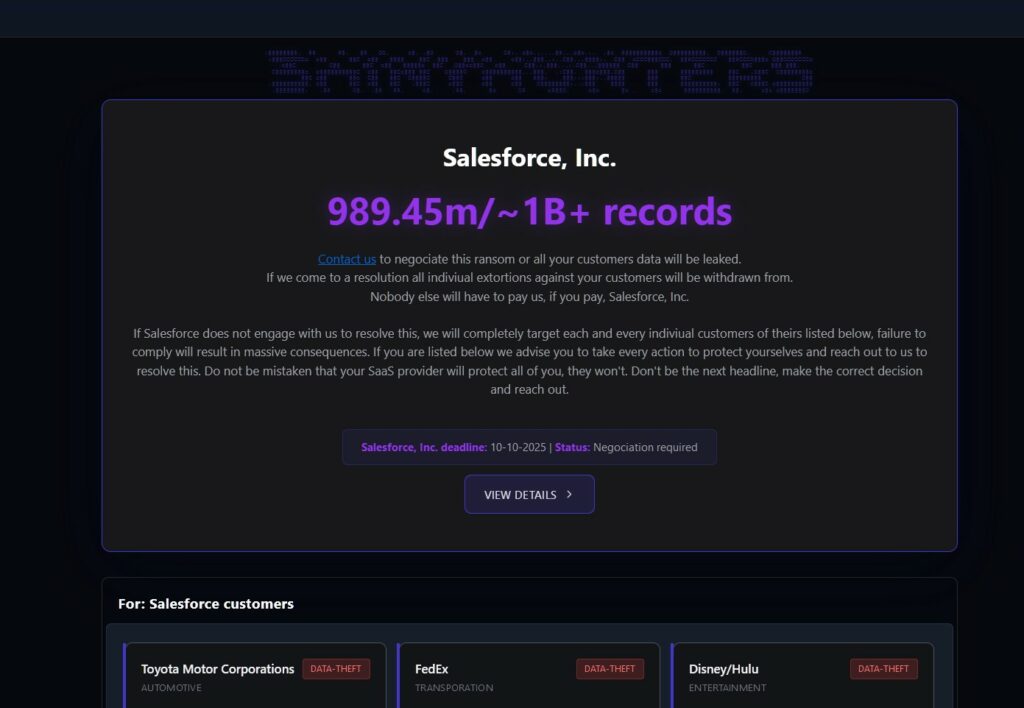

La semana pasada, Scattered Lapsus$ Hunters (una combinación de miembros de los grupos de hackers Scattered Spider, LAPSUS$ y Shiny Hunters) lanzaron su propio sitio de fuga de datos (DLS) que enumera 39 organizaciones afectadas por violaciones de datos relacionadas con Salesforce.

Cada publicación contiene ejemplos de datos robados de cuentas de Salesforce y advierte a las empresas afectadas que se comuniquen con los piratas informáticos antes del 10 de octubre de 2025 para evitar que cualquier información robada se divulgue públicamente.

Los cazadores de lapsus$ están intentando extorsionar dinero de una serie de marcas y organizaciones conocidas, entre las que se incluyen: FedEx, Disney y Hulu, Home Depot, Marriott, Google, Cisco, Toyota, Gap, McDonald’s, Walgreens, Instacart, Cartier, Adidas, Saks Fifth Avenue, Air France y KLM, Transunion, HBO Max, UPS, Chanel e IKEA.

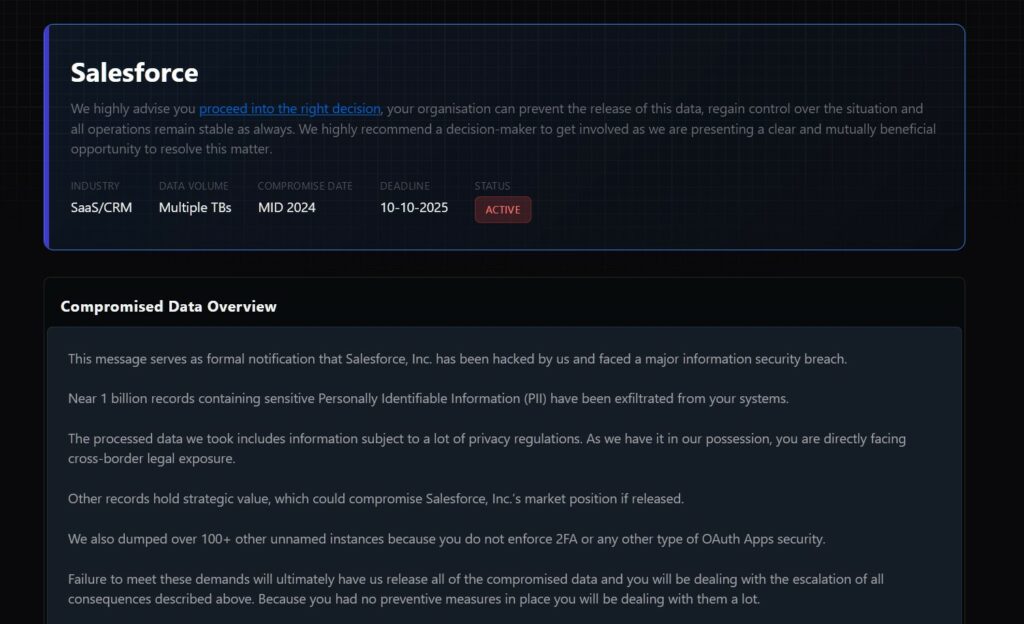

«Les recomendamos encarecidamente que tomen la decisión correcta. Su organización podrá prevenir una filtración de datos, recuperar el control de la situación y todas las operaciones se mantendrán estables como antes. Animamos a los responsables de la toma de decisiones a participar en este proceso, ya que presentamos una solución clara y mutuamente beneficiosa», escribieron los hackers.

Los atacantes también publicaron un mensaje aparte en su sitio web, dirigido a Salesforce. Exigieron un rescate a la empresa para evitar la filtración de datos de todos los clientes afectados (un total de aproximadamente mil millones de registros con información personal).

«Si cumplen con nuestras exigencias, cancelaremos cualquier negociación activa o en curso con sus clientes. Si pagan, sus clientes ya no serán atacados ni recibirán nuestras peticiones de rescate», afirman los atacantes, dirigiéndose a Salesforce.

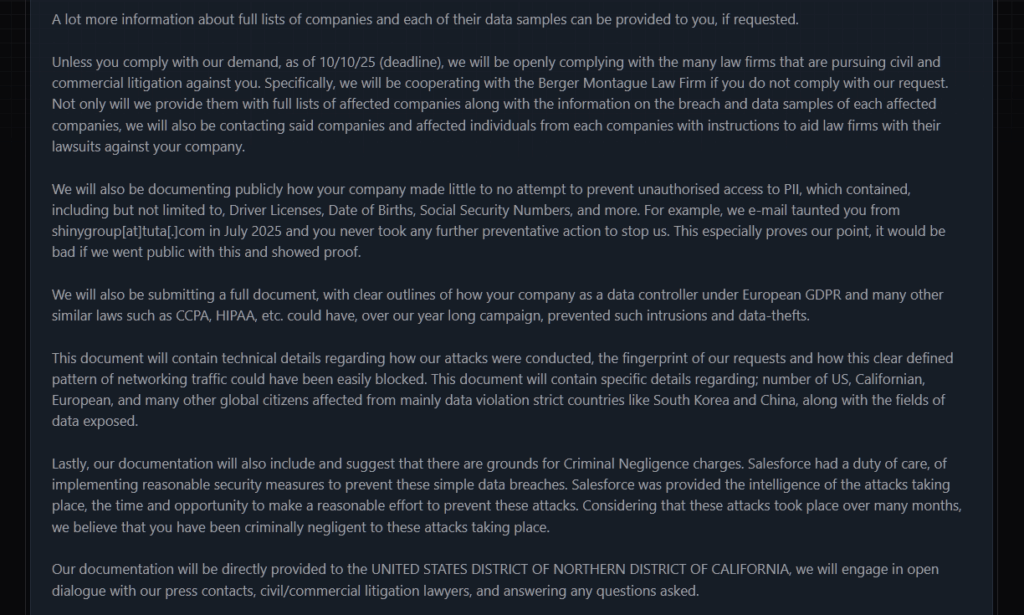

Los extorsionadores también amenazan a la empresa, alegando que, una vez divulgados los datos, ayudarán a los bufetes de abogados a presentar demandas civiles y mercantiles contra Salesforce. Advierten, además, que la empresa no ha protegido los datos de sus clientes conforme a los requisitos del Reglamento General de Protección de Datos (RGPD) europeo.

Como informó Bloomberg , Salesforce envió cartas a sus clientes esta semana indicando que no pagaría el rescate ni negociaría con los hackers. La compañía también advirtió que, según información fidedigna, los atacantes tienen la intención de liberar pronto los datos robados.

Recordemos que el robo de datos de Salesforce se produjo como parte de dos campañas distintas. La primera comenzó a finales de 2024. En ese momento, los atacantes utilizaron técnicas de ingeniería social (generalmente haciéndose pasar por personal de soporte técnico) para convencer a los empleados de varias empresas de que conectaran una aplicación OAuth maliciosa a sus instancias corporativas de Salesforce. Una vez conectadas, los atacantes utilizaron el acceso obtenido para descargar y robar datos, y luego extorsionar a las empresas.

La segunda campaña comenzó en agosto de 2025. En este caso, los piratas informáticos utilizaron tokens OAuth robados de SalesLoft Drift para acceder a los sistemas CRM de los clientes y extraer información.

Los ataques de SalesLoft se dirigieron principalmente a los tickets de soporte, que contienen credenciales, tokens de API, tokens de autenticación y otra información que podría usarse para comprometer la infraestructura interna y los servicios en la nube de las organizaciones.

Redazione

Redazione

En el porche de una vieja cabaña en Colorado, Mark Gubrud , de 67 años, mira distraídamente el anochecer distante, con su teléfono a su lado y la pantalla todavía en una aplicación de noticias. ...

El trabajo remoto ha dado libertad a los empleados , pero con él también ha llegado la vigilancia digital . Ya comentamos esto hace tiempo en un artículo donde informamos que estas herramientas de ...

La empresa israelí NSO Group apeló un fallo de un tribunal federal de California que le prohíbe utilizar la infraestructura de WhatsApp para distribuir su software de vigilancia Pegasus. El caso, q...

Se ha identificado una vulnerabilidad de omisión de autenticación en Azure Bastion (descubierta por RHC gracias a la monitorización constante de CVE críticos en nuestro portal), el servicio gestio...

El panorama del ransomware está cambiando. Los actores más expuestos —LockBit, Hunters International y Trigona— han pagado el precio de la sobreexposición, incluyendo operaciones internacionale...