Redazione RHC : 18 noviembre 2025 07:16

La sala sigue igual: luces tenues, sillas en círculo, termos de infusiones frías de tanto hablar y desahogarse. Somos Shakerati Anonimi , un grupo de personas que jamás imaginamos acabar aquí, unidas por una sola cosa: haber sido engañadas, estafadas y robadas por quienes, tras el teclado, no tienen nada que perder.

Después de Pasquale, Simone y Gianni, una mujer respira hondo, se ajusta la bufanda y se pone de pie.

Es su turno.

—Hola a todos, me llamo Nicoletta —dice con una sonrisa forzada—. Tengo 42 años, trabajo como administrativa en una notaría… y sí, me estafaron.

El círculo asiente, alguien susurra: «Hola, Nicoletta». Ella respira hondo, como si estuviera a punto de sumergirse en agua helada.

Se suponía que iba a ser un día normal. Llevaba un par de días sin dormir bien y no me sentía del todo bien. Sobre las once de la mañana, recibí una llamada del banco. El móvil también lo indicaba.

Hace un gesto con la mano, como para ahuyentar un pensamiento desagradable.

Me dijeron que mi nueva tarjeta Evolution, la de reemplazo, por fin se había procesado y que tenía que completar la activación. Llevaba mucho tiempo esperando esa tarjeta porque la mía estaba a punto de caducar. Todo parecía normal. Ninguna petición extraña. Ningún código que introducir. Solo me pidieron que confirmara algunas notificaciones en la aplicación… Confirmar, ¿entendido?

Un pesado silencio se apodera del grupo. Nicoletta continúa:

«Ni siquiera tenía la tarjeta nueva en la mano, ¡ni siquiera sabía el número! ¡Y eso me engañó! Porque cuando ves que lo saben todo, piensas que todo está en orden. Así que hago lo que me piden.»

Mirar hacia abajo.

Dos minutos después… me doy cuenta de que la cuenta se había vaciado. No recargado. Vacía . A cero.

«Me fui furiosa a los Carabinieri. Me explicaron que podía denunciar el incidente y esperar una indemnización, o intentar iniciar una investigación más exhaustiva… pero que ‘de todos modos, es poco probable que los atrapemos'».

Pronuncia las comillas con amargura.

«Luego, en el banco, descubrí un detalle que me impactó: mi tarjeta no estaba «en reparto».»

Se había extraviado . Se perdió durante el envío. Mi nueva tarjeta había acabado en manos de alguien antes incluso de llegar a mi buzón.

Alguien en el círculo murmura incrédulo.

«Y aquí viene la parte que me quita el sueño. Me dijeron que el estafador sacó dinero de un cajero automático y que un cómplice activó la tarjeta desde la página web. Como si lo tuvieran todo planeado: la tarjeta robada, mi información ya preparada, la llamada telefónica sincronizada.»

Nicoletta se sienta. Su voz tiembla por un momento.

«Al día siguiente, no sé por qué, pero decidí revisar la aplicación de reparto.

Y encontré algo.

El grupo se sienta erguido en sus sillas.

«Mi tarjeta figuraba como entregada dos días antes de la llamada. Pero no había recibido nada. Ni aviso, ni cartero. Nada.»

Un par de personas saltan.

«Le pedí al banco que me mostrara la foto del comprobante de entrega. ¿Sabes?, la que toman ahora para demostrar la entrega.»

Él asiente lentamente.

Esperaba una firma falsa. Una foto de la puerta principal. Un agujero. Y en cambio… había una mano en la foto.

Una mano que me estaba diciendo algo. No la mía. Pero… —suspira, casi incrédula— … pero yo ya había visto esa mano.

El grupo contiene la respiración.

«Fue la mano del cartero que lleva años repartiendo el periódico en mi edificio. Mi cartero. Él se lo entregó… a otra persona.»

La sala estalla en un murmullo de incredulidad.

«Me di cuenta de que no era una estafa cualquiera. Era algo planeado en secreto, por alguien que conocía mis hábitos, sabía que estaba esperando la tarjeta, sabía cuándo llegaría… y actuó en consecuencia.»

Nicoletta se ajusta la bufanda.

«Puede que nunca sepa si el cartero fue cómplice o si lo engañaron. Pero ahora al menos sé una cosa: no fue un robo al azar. Fue un asesinato por encargo.»

De esta historia aprendimos tres lecciones fundamentales:

Ante una estafa, lo primero que debe hacer es denunciarla inmediatamente a las autoridades competentes: la Policía Postal o los Carabinieri. Este paso es crucial por dos razones: permite a las fuerzas del orden iniciar las investigaciones necesarias y, al mismo tiempo, permite a la víctima iniciar los trámites oficiales para un posible reembolso o recuperación de los fondos. Actuar con rapidez aumenta las posibilidades de que la estafa sea rastreada, documentada y, en la medida de lo posible, detenida antes de que pueda afectar a otras personas.

El fraude de Nicoletta comenzó físicamente , con el robo de la tarjeta antes de la entrega.

Esto demuestra que los delincuentes no solo operan digitalmente: a menudo combinan el mundo real y el digital para que el ataque sea más creíble.

El estafador no pidió ningún código inusual ni habló de manera sospechosa.

Simplemente le pedía a Nicoletta que confirmara las notificaciones en la aplicación. Y esto es precisamente lo que muchas víctimas no esperan: una estafa que no solicita información confidencial, sino que se aprovecha de la que ya poseen.

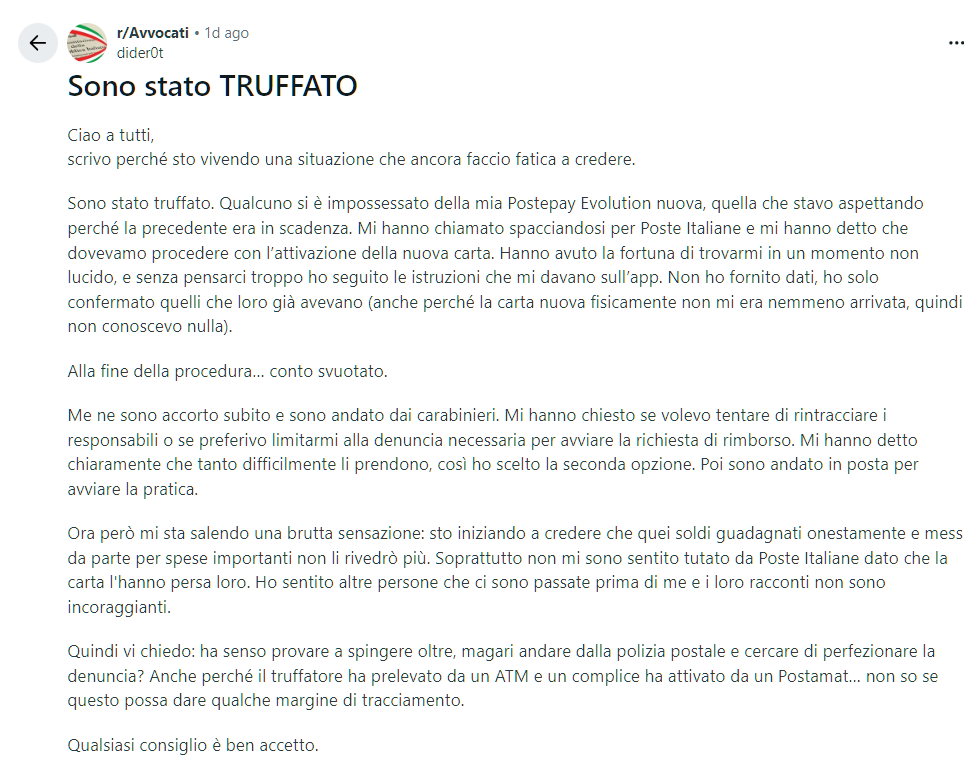

El artículo se inspiró en una estafa real compartida por un usuario en Reddit.

Nuestro más sentido pésame a esta persona: su valentía al compartir sus experiencias permite a otros reconocer las señales, protegerse y aprender de sus vivencias.

Redazione

Redazione

Masimo, una empresa estadounidense que desarrolla tecnologías de monitorización médica, ha ganado otra batalla legal contra Apple . Un jurado federal le otorgó 634 millones de dólares por infring...

El software espía (también conocido como aplicaciones espía) representa una de las amenazas más insidiosas y peligrosas de la era digital. Se trata de programas maliciosos diseñados para infiltra...

Google se acerca a la presentación oficial de Gemini 3.0 , el nuevo modelo de inteligencia artificial que representa uno de los pasos más significativos en la estrategia de la compañía. Según inf...

La búsqueda de la inmortalidad es una obsesión generalizada en Silicon Valley. Asimismo, la idea de perfeccionar a los niños mediante la modificación genética es otra. Sam Altman, el hombre que p...

El quishing es una forma emergente de ciberataque que combina el phishing tradicional con el uso de códigos QR , herramientas ya conocidas por muchos. El término « quishing » es una combinación d...