Redazione RHC : 18 septiembre 2025 07:13

Quince de los grupos cibercriminales más conocidos, entre ellos Scattered Spider, ShinyHunters y Lapsus$, han anunciado su cierre. Su comunicado colectivo, publicado en BreachForums, es el mensaje más explícito del movimiento clandestino de los últimos años.

El grupo enfatizó que su objetivo no era tanto la extorsión como demostrar las debilidades de los sistemas digitales. Ahora, sin embargo, han declarado que prefieren el silencio a los ataques públicos.

El documento, publicado bajo varios seudónimos de hackers conocidos, afirma que la decisión se tomó tras tres días de silencio, que los participantes pasaron con sus familias y revisando sus planes en caso de persecución. Dijeron que habían estado esperando mucho tiempo durante las últimas 72 horas para confirmar finalmente su estrategia de salida y su alineación interna.

El texto enumera los incidentes más destacados de los últimos meses. Estos incluyeron el cierre de fábricas de Jaguar, ataques a Google que presuntamente afectaron sus servicios Workspace, Gmail y Person Finder, y ataques a la infraestructura de Salesforce y CrowdStrike. Los autores enfatizaron que habían bloqueado deliberadamente el progreso de algunos ciberataques, dejando a las empresas en una situación inestable, y que habían abandonado gradualmente sus propias herramientas, incluido el servicio de correo electrónico Tutanota.

El comunicado también contiene advertencias directas. Cita a Kering, Air France, American Airlines, British Airways y otras grandes empresas que, según el grupo, aún no han recibido solicitudes de rescate, a pesar de la posibilidad de que sus datos ya se hayan visto comprometidos. El mensaje enfatiza que los gobiernos de Estados Unidos, Reino Unido, Francia y Australia creen tener la situación bajo control, mientras que los atacantes continúan monitoreando sus actividades.

El párrafo hace hincapié en las detenciones. Los hackers expresaron su solidaridad con los ocho reclusos, cuatro de los cuales se encuentran en prisiones francesas, a los que llamaron «chivos expiatorios». Afirmaron que estas personas fueron víctimas de la investigación, pero no existían pruebas creíbles en su contra. Los perpetradores afirmaron haber dejado rastros intencionalmente para desviar la investigación y reducir el riesgo para los verdaderos participantes, utilizando técnicas de ingeniería social.

Se mencionan específicamente los conflictos con las fuerzas del orden y las agencias de inteligencia. El texto afirma que los participantes aprendieron técnicas de distracción de los «mejores», citando directamente la experiencia de la CIA y las «lecciones de Langley». Enfatizan que, a largo plazo, la planificación y la influencia son más importantes que la habilidad técnica.

La parte final de la declaración suena a despedida.

Los grupos de hackers afirman que sus tareas han terminado y es hora de desaparecer. Algunos pretenden «disfrutar de sus paracaídas dorados» y amasar millones, otros se centran en la investigación y el desarrollo tecnológico, y otros simplemente se replegarán en la sombra. Sin embargo, los autores no descartaron la posibilidad de que sus nombres sigan apareciendo en futuras publicaciones sobre ciberataques a empresas y agencias gubernamentales, pero enfatizaron que esto no significa que permanecerán activos. A pesar del rimbombante manifiesto de despedida, los analistas se muestran escépticos sobre la situación actual. Black Duck advirtió que tales declaraciones deben tomarse con cautela: a menudo solo indican una retirada temporal. BeyondTrust añadió que la historia de GandCrab, que se «fue» en 2019 y regresó como REvil, demostró que los anuncios sensacionalistas en el mundo criminal rara vez son definitivos. Bugcrowd enfatizó que los delincuentes se están reorganizando o creando nuevas estructuras, mientras que iCOUNTER describió estos procesos como parte del ciclo clandestino normal.

Por lo tanto, la «salida» simultánea de quince grupos fue un evento notable en el mundo del cibercrimen, pero de ninguna manera representa la desaparición real de la amenaza. El cambio de nombres y roles no elimina el fenómeno del ransomware en sí; Simplemente lo enmascara, dejando a empresas y organismos gubernamentales expuestos a los mismos riesgos.

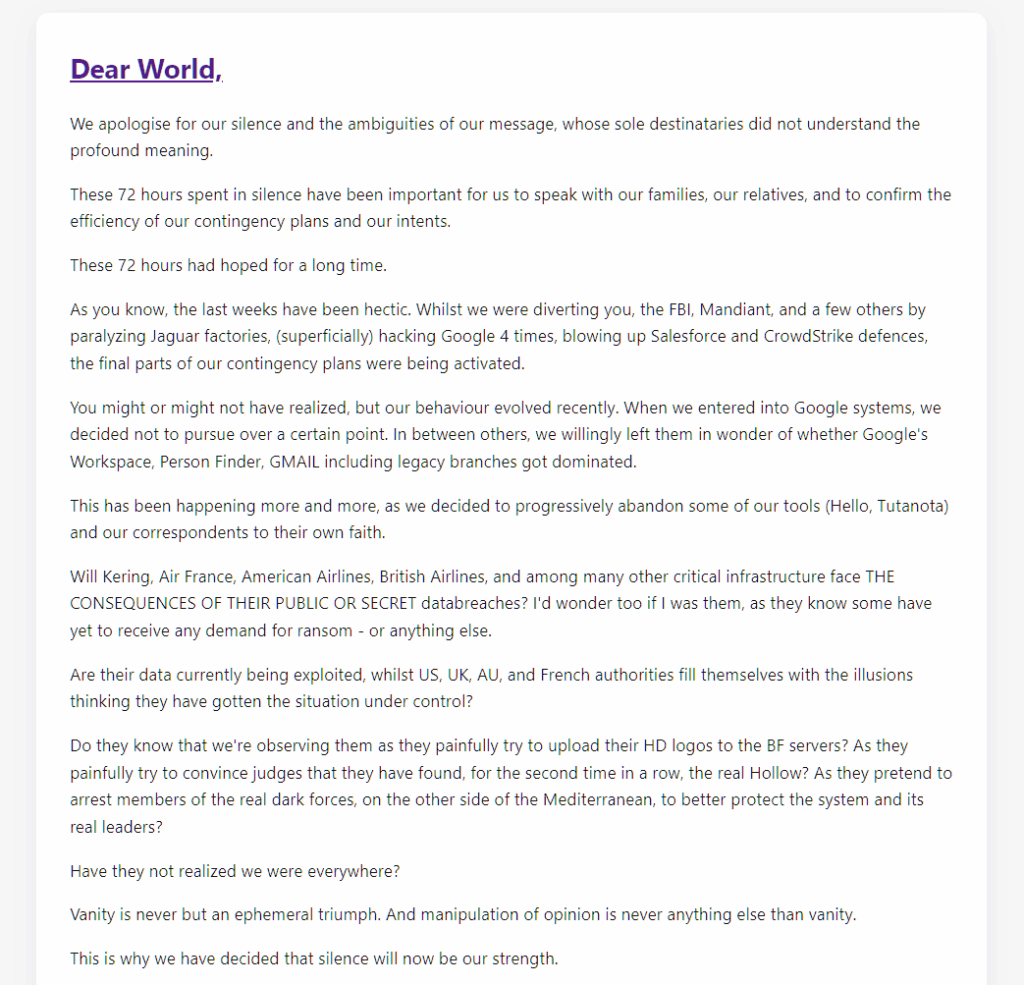

Pedimos disculpas por nuestro silencio y las ambigüedades de nuestro mensaje, cuyos únicos destinatarios no entendieron su profundo significado.

Estas 72 horas de silencio han sido importantes para que podamos hablar con nuestras familias y confirmar la eficacia de nuestros planes de contingencia y nuestras intenciones.

Estas 72 horas las esperábamos desde hacía mucho tiempo.

Como saben, las últimas semanas han sido agitadas. Mientras los divertíamos a ustedes, al FBI, a Mandiant y a algunos otros paralizando las fábricas de Jaguar, hackeando (superficialmente) a Google cuatro veces y destruyendo las defensas de Salesforce y CrowdStrike, se activaban las últimas partes de nuestros planes de contingencia.

Puede que se hayan dado cuenta o no, pero nuestro comportamiento ha evolucionado recientemente. Cuando entramos en los sistemas de Google, decidimos no insistir más allá de cierto punto. Entre otros, los dejamos con la duda de si Google Workspace, Person Finder, Gmail, incluidas las ramas heredadas, habían sido dominadas.

Esto ha estado sucediendo cada vez más, a medida que decidimos abandonar progresivamente algunas de nuestras herramientas (¡Hola, Tutanota!) y a nuestros corresponsales a su propia fe.

¿Se enfrentarán Kering, Air France, American Airlines, British Airlines y muchas otras infraestructuras críticas a las consecuencias de sus filtraciones de datos, ya sean públicas o secretas? Yo también me pregunto si yo era ellos, ya que saben que algunos aún no han recibido ninguna petición de rescate, ni nada por el estilo.

¿Están sus datos siendo explotados, mientras las autoridades de EE. UU., Reino Unido, Australia y Francia se hacen ilusiones creyendo tener la situación bajo control?

¿Saben que los estamos observando mientras intentan con esfuerzo subir sus logotipos en HD a los servidores de BF? ¿Cómo intentan con esfuerzo convencer a los jueces de que han encontrado, por segunda vez consecutiva, al verdadero Hollow? ¿Mientras afirman arrestar a miembros de las verdaderas fuerzas oscuras, al otro lado del Mediterráneo, para proteger mejor el sistema y a sus verdaderos líderes?

¿No se han dado cuenta de que estábamos en todas partes?

La vanidad nunca es más que un triunfo efímero. Y la manipulación de la opinión nunca es más que vanidad.

Por eso hemos decidido que el silencio será nuestra fuerza.

Puede que vean nuestros nombres en nuevos informes de divulgación de filtraciones de datos de decenas de otras empresas multimillonarias que aún no han revelado ninguna filtración, así como de algunas agencias gubernamentales, incluidas las de alta seguridad; eso no significa que sigamos activos.

Las decisiones judiciales mantendrán ocupados a policías, magistrados y periodistas.

Todos serán vestigios del pasado.

Queremos expresar nuestro pesar por las ocho personas que han sido allanadas o arrestadas en relación con estas campañas, los grupos Araña Dispersa y/o Cazadores Brillantes desde abril de 2024 y posteriormente en 2025, y especialmente por los cuatro que se encuentran actualmente detenidos en Francia.

Queremos extender nuestro pesar a sus familiares y disculparnos por su sacrificio. Todo Estado necesita un chivo expiatorio. Esos objetivos, cuidadosamente seleccionados, son las últimas víctimas colaterales de nuestra guerra contra el poder y del uso de nuestras habilidades para humillar a quienes han humillado y para abusar de quienes han abusado. Nos hemos asegurado de que las investigaciones contra ellos se desmoronen progresivamente y de que sus leves pecados de vanidad no les inflijan consecuencias a largo plazo.

Lo hemos logrado al asegurarnos de que suficientes trapos sucios los delaten, al tiempo que los mantenemos a salvo de cualquier responsabilidad grave. Hemos aprendido esto de los mejores. Este delicado equilibrio, propio de un equilibrista, tan pocos capaces de alcanzar, se enseña a diario en Langley.

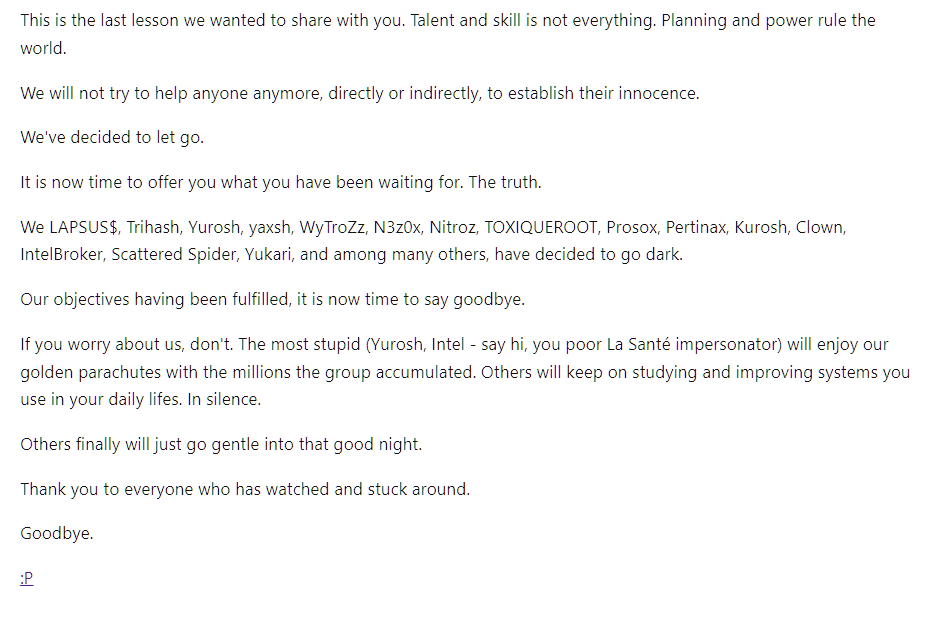

Esta es la última lección que queríamos compartir con ustedes. El talento y la habilidad no lo son todo. La planificación y el poder gobiernan el mundo.

Ya no intentaremos ayudar a nadie, directa o indirectamente, a demostrar su inocencia.

Hemos decidido dejar ir.

Es hora de ofrecerles lo que han estado esperando: la verdad.

Nosotros, LAPSUS$, Trihash, Yurosh, yaxsh, WyTroZz, N3z0x, Nitroz, TOXIQUEROOT, Prosox, Pertinax, Kurosh, Clown, IntelBroker, Scattered Spider, Yukari y muchos otros, hemos decidido desaparecer.

Cumplidos nuestros objetivos, es hora de despedirnos.

Si se preocupan por nosotros, no lo hagan. Los más estúpidos (Yurosh, Intel, saluda, pobre imitador de La Santé) disfrutarán de nuestros paracaídas dorados con los millones que el grupo acumuló. Otros seguirán estudiando y mejorando los sistemas que usan en su vida diaria. En silencio.

Otros finalmente se irán tranquilamente a esa buena noche.

Gracias a todos los que han visto y se han quedado.

Adiós. Redazione

Redazione

En 2025, los usuarios siguen dependiendo en gran medida de contraseñas básicas para proteger sus cuentas. Un estudio de Comparitech, basado en un análisis de más de 2 mil millones de contraseñas ...

En unos años, Irlanda y Estados Unidos estarán conectados por un cable de comunicaciones submarino diseñado para ayudar a Amazon a mejorar sus servicios AWS . Los cables submarinos son una parte fu...

No se trata “ solo de mayor velocidad ”: ¡el 6G cambia la naturaleza misma de la red! Cuando hablamos de 6G, corremos el riesgo de reducirlo todo a una simple mejora de velocidad, como si la red ...

En septiembre se publicó una nueva vulnerabilidad que afecta a Notepad++. Esta vulnerabilidad, identificada como CVE-2025-56383, puede consultarse en el sitio web del NIST para obtener más informaci...

Google ha emitido un aviso urgente sobre una vulnerabilidad crítica en Android que permite a los atacantes ejecutar código arbitrario en el dispositivo sin interacción del usuario. La vulnerabilida...