Anche nel crimine informatico si è sempre alla ricerca di talenti!

L’abilità tecnica è una merce preziosa, e gli annunci di lavoro non sono esclusiva delle aziende legittime. Recentemente, sul forum underground XSS, uno dei più noti ritrovi underground per cyber-criminali in lingua russa, è apparso un annuncio che ha attirato l’attenzione degli esperti di sicurezza: “Cerchiamo esperti e team di penetrazione dei siti web.”

L’annuncio, dal tono quasi professionale, cerca hacker esperti in penetration testing, invitandoli a crackare database di siti web specificati. Gli obiettivi sono chiari e diretti: ottenere informazioni sensibili dai database compromessi. Le ricompense sono altrettanto chiare, con una forbice di pagamento che varia dai 5.000 ai 100.000 dollari, a seconda della difficoltà e del valore dell’informazione ottenuta.

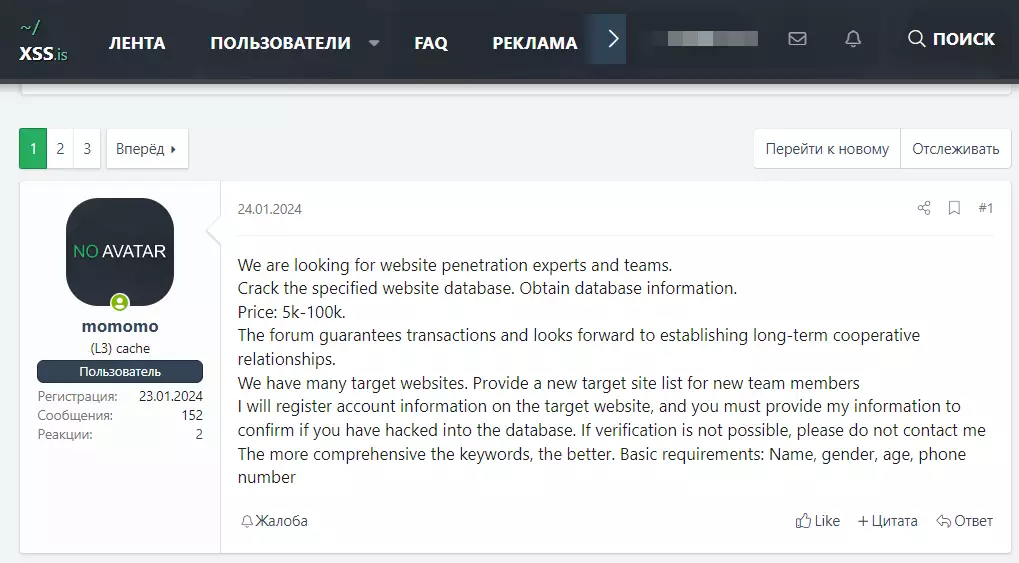

Il testo dell’annuncio è esplicito: “Cerchiamo esperti e team di penetrazione dei siti web. Crackare il database del sito web specificato. Ottenere informazioni dal database. Prezzo: 5k-100k. Il forum garantisce le transazioni e auspica di stabilire rapporti di cooperazione a lungo termine. Abbiamo molti siti web target. Fornisci un nuovo elenco di siti di destinazione per i nuovi membri del team. Registrerò le informazioni dell’account sul sito Web di destinazione e dovrai fornire le mie informazioni per confermare se hai violato il database. Se la verifica non è possibile, non contattarmi. Più le parole chiave sono complete, meglio è. Requisiti di base: nome, sesso, età, numero di telefono.”

Una delle peculiarità di questo annuncio è la garanzia delle transazioni fornita dal forum stesso. In un mondo dove la fiducia è rara, il forum XSS cerca di offrire una sorta di “sicurezza” agli hacker coinvolti, promettendo rapporti di cooperazione a lungo termine e la gestione delle transazioni.

Questa chiamata alle armi evidenzia una realtà sempre più diffusa nelle underground come nelle aziende legittime: la carenza di talenti. Il crimine informatico è ormai un settore organizzato e in espansione, con una domanda crescente di specialisti in grado di violare sistemi di sicurezza. Gli attacchi informatici non sono più soltanto l’opera di singoli individui isolati, ma di team ben coordinati che operano come vere e proprie aziende.

Per le aziende e le organizzazioni di tutto il mondo, questo significa una minaccia in costante evoluzione. La professionalizzazione del crimine informatico richiede difese altrettanto sofisticate. Le strategie di cybersecurity devono adattarsi rapidamente, adottando tecniche avanzate di difesa e continuando a formare personale qualificato.